Immunity Canvas 7.26 filtrado y exploits de Spectre publicados

El investigador de seguridad Julien Voisin encontró los dos exploits Spectre operativos de Linux y Windows en la plataforma de análisis de malware VirusTotal.

Spectre fue revelada como un error de hardware en enero de 2018 por investigadores de Google Project Zero. Si se explota con éxito en sistemas vulnerables, los atacantes pueden utilizarlo para robar datos confidenciales, incluidas contraseñas, documentos y cualquier otro dato disponible en la memoria privilegiada. Los ataques de canal lateral de Spectre (CVE-2017-5753) impactan en muchos modelos de procesadores modernos con soporte para ejecución especulativa y predicción de rama hecha por Intel, AMD y ARM y también afecta a los principales sistemas operativos, incluidos Windows, Linux, macOS, Android y ChromeOS.

Los usuarios sin privilegios pueden usar estos exploits para volcar hashes LM/NT en sistemas Windows y el archivo Linux /etc/shadow de la memoria del kernel de los dispositivos de destino. El exploit también permite descargar tickets de Kerberos que se pueden usar con PsExec para la escalada de privilegios local y el movimiento lateral en sistemas Windows.

Immunity Canvas 7.26 filtrado

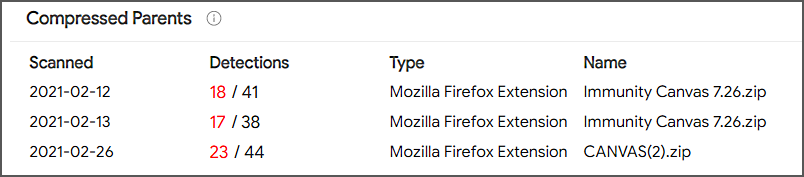

Los exploits in-the-wild vinculados se cargaron en VirusTotal el mes pasado como parte de un paquete más grande, un instalador Immunity Canvas 7.26 para Windows y Linux.

Una versión de CANVAS 7.26 se ha filtrado y comercializado en línea desde al menos diciembre de 2020, según el cofundador de Hacker House, Matthew Hickey. La herramienta de prueba de penetración CANVAS incluye cientos de exploits, un sistema de explotación automatizado y también viene con un marco de desarrollo de exploits para crear exploits personalizados.

La compañía InmunityInc, creadora de CANVAS, anució que proporciona acceso a los exploits operativos de Spectre (Windows y Linux) meses después de que se revelara la vulnerabilidad.

Si bien los proveedores de sistemas operativos y CPU han lanzado mitigaciones de software y firmware para los productos afectados desde que se reveló Spectre, los usuarios que no han actualizado sus sistemas aún están expuestos a estos ataques. Aquellos que ejecutan versiones antiguas (PC de la era de 2015 con Haswell o procesadores Intel más antiguos) son probablemente los más expuestos a los ataques de Spectre.

Microsoft explicó que los usuarios son más propensos a omitir la aplicación de mitigaciones debido a una disminución más notable en el rendimiento del sistema después del parche.

Como dijo Voisin, los exploits no funcionan si la máquina en la que se ejecuta ejecuta una versión parcheada de Linux o Windows. Además, incluso si un atacante tuviera en sus manos cualquiera de los dos exploits, con solo ejecutarlos no se obtendrá ningún resultado, ya que ambos deben ejecutarse con los argumentos correctos.

Sin embargo, aunque no pueden usarse inmediatamente en ataques por sí mismos, un atacante decidido puede resolverlo con suficiente esfuerzo.

Fuente: BC

0 Comments:

Publicar un comentario

Gracias por dejar un comentario en Segu-Info.

Gracias por comentar!