Bichología – Un ejemplo práctico

Os he dejado un poco abandonados estos días, no he tenido mucho

tiempo para preparar el artículo.

Tengo una muestra de lo que parece ser un virus o similar. El fichero se llama ergdz.exe. Es muy común que el malware utilice nombres aleatorios para los ficheros, por lo que el nombre en general no nos dice nada. Lo primero que he hecho es subirlo a Anubis (ver informe), a Joebox (ver informe), y a VirusTotal (ver informe).

En este último informe se puede ver que algunos (no todos, a día de hoy) de los antivirus lo detectan, con nombres variados. Estos nombres que aparecen (skintrim, wintrim, hrup, etc.) corresponden a una “familia” de troyanos de “adware”, es decir, su motivación principal (aunque pueden tener otras) es mostrar publicidad al usuario.

En el informe de JoeBox podemos ver como el bicho ha leido una serie de claves de registro, ha hecho un par de conexiones a un feed RSS de Microsoft, y ha terminado.

Es curioso esto de las conexiones. En mi opinión, puede servir para comprobar si el equipo infectado tiene acceso a Internet.

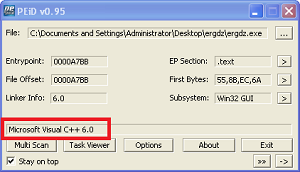

Otra cosa útil que nos dice VirusTotal, es el tipo de fichero, y en este caso tiene toda la pinta de ser un ejecutable Win32 compilado con Visual Studio C++. Si además examinamos el fichero con una herramienta como PEiD podemos ver que es Visual Studio C++ 6.0 (y que no parece empaquetado).

Investigando un poco más, todavía sin ejecutar la muestra, con Resource Hacker podemos examinar los “recursos” enlazados con el binario compilado (iconos, imágenes, textos, etc.)

Curiosas cadenas de texto. El comando “strings” tampoco saca nada mucho más interesante.

De momento la verdad es que no tenemos mucho. En el próximo post lo ejecutamos a ver qué pasa…

Fuente: Blog de Alfredo Reino

Tengo una muestra de lo que parece ser un virus o similar. El fichero se llama ergdz.exe. Es muy común que el malware utilice nombres aleatorios para los ficheros, por lo que el nombre en general no nos dice nada. Lo primero que he hecho es subirlo a Anubis (ver informe), a Joebox (ver informe), y a VirusTotal (ver informe).

En este último informe se puede ver que algunos (no todos, a día de hoy) de los antivirus lo detectan, con nombres variados. Estos nombres que aparecen (skintrim, wintrim, hrup, etc.) corresponden a una “familia” de troyanos de “adware”, es decir, su motivación principal (aunque pueden tener otras) es mostrar publicidad al usuario.

En el informe de JoeBox podemos ver como el bicho ha leido una serie de claves de registro, ha hecho un par de conexiones a un feed RSS de Microsoft, y ha terminado.

Es curioso esto de las conexiones. En mi opinión, puede servir para comprobar si el equipo infectado tiene acceso a Internet.

Otra cosa útil que nos dice VirusTotal, es el tipo de fichero, y en este caso tiene toda la pinta de ser un ejecutable Win32 compilado con Visual Studio C++. Si además examinamos el fichero con una herramienta como PEiD podemos ver que es Visual Studio C++ 6.0 (y que no parece empaquetado).

Investigando un poco más, todavía sin ejecutar la muestra, con Resource Hacker podemos examinar los “recursos” enlazados con el binario compilado (iconos, imágenes, textos, etc.)

Curiosas cadenas de texto. El comando “strings” tampoco saca nada mucho más interesante.

De momento la verdad es que no tenemos mucho. En el próximo post lo ejecutamos a ver qué pasa…

Fuente: Blog de Alfredo Reino

0 Comments:

Publicar un comentario

Gracias por dejar un comentario en Segu-Info.

Gracias por comentar!