3 hoteles/casinos de Las Vegas víctimas de ciberataques

Ataque a MGM

Una filial del grupo de ransomware BlackCat, también conocido como APLHV, está detrás del ataque que interrumpió las operaciones de MGM Resorts y obligó a la empresa a cerrar los sistemas de TI.

El grupo de ransomware BlackCat afirma que se infiltraron en la infraestructura de MGM desde el viernes y cifraron más de 100 hipervisores ESXi y lograron derribar la infraestructura interna. La pandilla dice que extrajeron datos de la red y mantienen el acceso a parte de la infraestructura de MGM, amenazando con implementar nuevos ataques a menos que se llegue a un acuerdo para pagar un rescate.

VX-Underground dio la noticia por primera vez de que los actores de amenazas afiliados a la operación de ransomware ALPHV supuestamente violaron MGM mediante un ataque de ingeniería social. MGM Resorts International reveló el lunes que se vio obligada a desconectar sus sistemas de TI luego de un ciberataque que afectó sus sitios web, sistemas de reservas y servicios de casino (es decir, cajeros automáticos, máquinas tragamonedas). y máquinas de tarjetas de crédito).

Si bien no se pudo confirmar si eso era cierto, el administrador de BlackCat/ALPHV confirmó ayer con BleepingComputer que uno de sus afiliados llevó a cabo el ataque a MGM, diciendo que no fue el mismo actor que hackeó Western Digital en marzo.

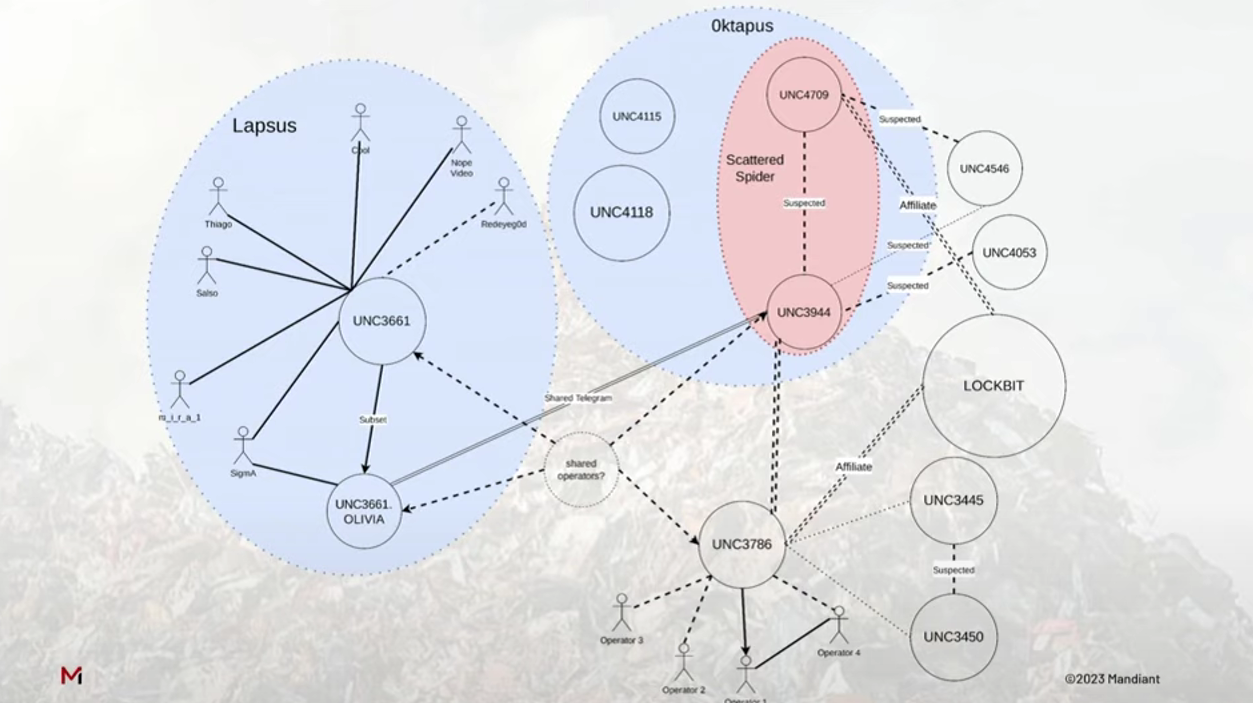

Citando fuentes familiarizadas con el asunto, informes en línea [1, 2] dijeron más tarde que el actor de amenazas que violó MGM Resorts está siendo rastreado por empresas de ciberseguridad como Scattered Spider (Crowdstrike). Otras empresas utilizan nombres diferentes para rastrear al mismo actor de amenazas: 0ktapus (Group-IB), UNC3944 (Mandiant) y Scatter Swine (Okta).

Scattered Spider también ha violado la red de Caesars Entertainment, quien, en una reunión de la Comisión de Bolsa y Valores de EE.UU. el jueves, dio un fuerte indicio de pagar al atacante para evitar una filtración de datos de clientes robados en el ataque. La demanda de rescate fue supuestamente de 30 millones de dólares. Se cree que Scattered Spider es un grupo de actores de amenazas conocidos por utilizar una amplia gama de ataques de ingeniería social para violar las redes corporativas.

Afirmaron que todavía tenían privilegios de superadministrador en el entorno Okta de MGM y permisos de administrador global para el inquilino de Azure de la empresa. Después de ver a MGM tomar esta acción y sin la intención de la empresa de entablar negociaciones a través del chat proporcionado, el actor de amenazas dice que implementaron el ataque de ransomware.

"Lanzamos con éxito ataques de ransomware contra más de 100 hipervisores ESXi en su entorno el 11 de septiembre después de intentar ponernos en contacto pero fracasamos. Esto fue después de que trajeron empresas externas para que las ayudaran a contener el incidente", dijo BlackCat/ALPHV.

En este momento, los delincuentes dicen que no saben qué tipo de datos robaron de MGM, pero prometen extraer información relevante y compartirla en línea a menos que lleguen a un acuerdo con MGM. Para presionar aún más a la empresa para que pagara, BlackCat amenazó con utilizar su acceso actual a la infraestructura de MGM para "llevar a cabo ataques adicionales".

Estos ataques incluyen hacerse pasar por personal de la mesa de ayuda para engañar a los usuarios para que proporcionen credenciales, ataques de intercambio de SIM para hacerse cargo del número de teléfono de un dispositivo móvil objetivo y ataques a MFA y phishing para obtener acceso a códigos de autenticación multifactor.

A diferencia de la mayoría de los afiliados de ransomware que son de países de la CEI, los investigadores creen que el grupo de delincuentes está formado por adolescentes y adultos jóvenes de habla inglesa de entre 16 y 22 años.

Además, debido a las tácticas similares, los investigadores han notado una conexión entre Scattered Spider y el grupo Lapsus$, que tenía una composición similar de miembros y tácticas.

Se utilizó una campaña de Scattered Spider llamada '0ktapus' para apuntar a más de 130 organizaciones para robar credenciales de identidad de Okta y códigos 2FA, y algunos de esos objetivos incluyen T-Mobile, MetroPCS, Verizon Wireless, AT&T, Slack, Twitter, Binance, KuCoin, CoinBase, Microsoft, Epic Games, Riot Games, Evernote, AT&T, HubSpot, TTEC y Best Buy.

Una vez que los actores de amenazas violan una red, tienen un historial de utilizar ataques Bring Your Own Vulnerable Driver (BYOVD) para obtener acceso elevado en un dispositivo comprometido. Este acceso se utiliza luego para propagarse lateralmente en la red mientras se roban datos y, en última instancia, se obtiene acceso a las credenciales de administrador.

Una vez que obtienen acceso a las credenciales de administrador, pueden realizar más ataques, como secuestrar la administración de inicio de sesión único, destruir copias de seguridad y, más recientemente, implementar el ransomware BlackCat/ALPHV para cifrar dispositivos.

Ataque a Caesars Entertainment

Caesars Entertainment, que se describe a sí misma como la cadena de casinos más grande de Estados Unidos con el programa de lealtad más extenso de la industria, dice que pagó un rescate para evitar la filtración en línea de datos de clientes robados en un reciente ciberataque.

Caesars descubrió el 7 de septiembre que los atacantes robaron la base de datos de su programa de fidelización, que almacena números de licencia de conducir y números de seguro social de muchos clientes.

"Todavía estamos investigando el alcance de cualquier información adicional personal o sensible contenida en los archivos adquiridos por el actor no autorizado", dice un formulario 8-K presentado por Caesars ante la Comisión de Bolsa y Valores de Estados Unidos el jueves. "Hasta la fecha no tenemos evidencia de que el actor no autorizado haya adquirido contraseñas/PIN de miembros, información de cuentas bancarias o información de tarjetas de pago (PCI)".

El 8-K de Caesars también implica que se pagó un rescate exigido por los atacantes para evitar la filtración de los datos robados en línea; un informe del Wall Street Journal dice que la compañía de entretenimiento de hoteles y casinos pagó aproximadamente 15 millones de dólares, la mitad de los 30 millones de demanda solicitados.

No obstante, Caesars dejó en claro que no puede ofrecer ninguna garantía con respecto a las acciones potenciales de los actores de amenazas responsables del incidente, incluida la posibilidad de que aún vendan o filtren la información robada del cliente. La violación de datos afecta solo a los miembros del programa de fidelización.

"Hemos tomado medidas para garantizar que los datos robados sean eliminados por un actor no autorizado, aunque no podemos garantizar este resultado", dijo Caesars. "Estamos monitoreando la web y no hemos visto ninguna evidencia de que los datos hayan sido compartidos, publicados o utilizados indebidamente de otra manera".

Si bien Caesars no vinculó el ataque con una banda de ciberdelincuentes o un actor de amenazas específico, un informe de Bloomberg publicado el miércoles afirma que el ataque también fue realizado por el grupo conocido como Scattered Spider (UNC3944 y 0ktapus).

También agregó que el ataque no ha afectado sus operaciones de cara al cliente, incluidas las aplicaciones de juegos en línea/móviles y las propiedades físicas, ya que operan sin interrupciones.

Ataque a The Venetian

Algunas máquinas tragamonedas en The Venetian Las Vegas colapsaron el viernes por la tarde, pero los representantes de la propiedad del Strip dijeron que no se trataba de un incidente relacionado con el ciberespacio y que el servicio se estaba restableciendo rápidamente.

"Hoy (viernes) experimentamos una breve interrupción en algunas de nuestras máquinas tragamonedas", dijo un portavoz de The Venetian en un correo electrónico por la tarde y publicado en X. "Este no fue un incidente relacionado con el ciberespacio. Las máquinas tragamonedas ya han sido restauradas y estamos trabajando con los invitados que se vieron afectados".

Los huéspedes del complejo dijeron que alrededor del 80 por ciento de las máquinas se desconectaron el viernes por la tarde y aparecieron mensajes de error en las pantallas de las máquinas tragamonedas de video.

Otros sistemas informáticos de la propiedad aparentemente no se vieron afectados. El portavoz no dijo qué causó el apagón ni si estaba siendo investigado.

0 Comments:

Publicar un comentario

Gracias por dejar un comentario en Segu-Info.

Gracias por comentar!