Aprovechan el código filtrado de Babuk para construir ransomware para ESXi

A principios de 2023, SentinelLabs observó un aumento en el ransomware para VMware ESXi basado en Babuk (también conocido como Babak, Babyk). Las filtraciones de Babuk en septiembre de 2021 brindaron una visión sin precedentes de las operaciones de desarrollo de un grupo de ransomware organizado.

SentinelLabs identificó 10 familias de ransomware que utilizan las filtraciones del código fuente de Babuk de 2021 para cifrar VMware ESXi y, permite a los actores maliciosos apuntar a los sistemas Linux.

Debido a la prevalencia de ESXi en las redes empresariales locales e híbridas, estos hipervisores son objetivos valiosos para el ransomware. En los últimos dos años, grupos de ransomware organizados adoptaron lockers de Linux, incluidos ALPHV, Black Basta, Conti, Lockbit y REvil. Estos grupos se enfocan en ESXi antes que en otras variantes de Linux, aprovechando las herramientas integradas para que el hipervisor ESXi elimine las máquinas invitadas y luego cifre los archivos cruciales del hipervisor.

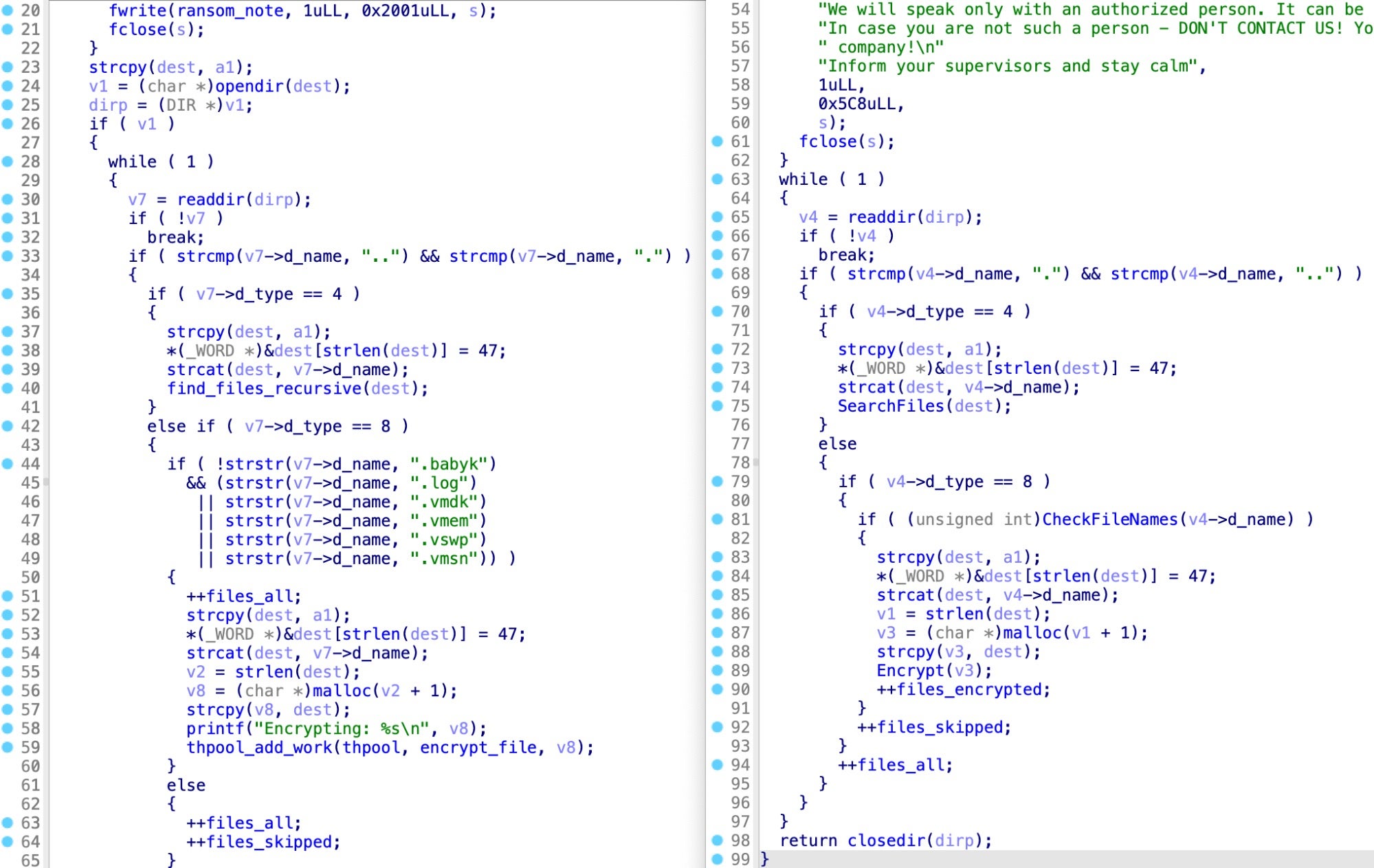

find_files_recursive en Babuk origianl (izda) y SearchFiles en Conti POC (dcha)

Los investigadores identificaron la superposición entre el código fuente de Babuk filtrado y los lockers ESXi atribuidos a Conti y REvil, y estos últimos se parecen mucho entre sí. Además de esos grupos notorios, encontraron que operaciones de ransomware más pequeñas que utilizan el código fuente de Babuk: Ransom House’s Mario y una versión ESXi previamente no documentada de Play Ransomware.

Babuk

Babuk fue uno de los primeros jugadores en el espacio del ransomware ESXi. La longevidad del grupo quedó paralizada en 2021 cuando un desarrollador de Babuk filtró el código fuente del constructor para el formato ejecutable y enlazable (ELF) de Linux basado en C++, el almacenamiento conectado a la red (NAS) basado en Golang y las herramientas de ransomware de Windows basadas en C++.

Hasta principios de 2022, hubo pocos indicios de que los actores hubieran adaptado el código fuente de Babuk filtrado, además de una variante de corta duración llamada Babuk 2.0. Como la investigación sobre delitos cibernéticos a menudo se centra en Windows, las tendencias de Linux pueden desarrollarse bajo el radar.

Para el cifrado, ESXi Babuk usa una implementación del cifrado de flujo Sosemanuk para cifrar archivos específicos, en contraste con Babuk para Windows, que usa el cifrado HC-128. Tanto ESXi como Windows Babuk usan Curve25519-Donna para generar la clave de cifrado.

Generaciones de Babuk

SentinelLabs compiló un binario de Babuk sin modificar para establecer una línea de base de cómo se ve y se comporta Babuk original, para luego establecer similitudes y diferencias con otros ransomware tales como:

- Babuk 2023 (.XVGV)

- Play (.FinDom)

- Mario (.emario)

- Conti POC (.conti)

- REvil aka Revix (.rhkrc)

- Cylance ransomware (no relacionado con la compañia del mismo nombre)

- Dataf Locker

- Rorschach aka BabLock

- Lock4

- RTM Locker (per Uptycs)

Finalmente, el análisis de SentinelLabs identificó conexiones inesperadas entre las familias de ransomware ESXi, exponiendo posibles relaciones entre Babuk y operaciones más ilustres como Conti y REvil.

El grupo de talentos para los desarrolladores de malware de Linux seguramente es mucho más pequeño en los círculos de desarrollo de ransomware, que históricamente han tenido una experiencia demostrable en la elaboración de malware elegante para Windows. Los grupos de ransomware han experimentado numerosas filtraciones, por lo que es plausible que ocurrieran filtraciones más pequeñas dentro de estos círculos. Además, los actores pueden compartir código para colaborar, de forma similar a abrir un proyecto de desarrollo.

Fuente: SentinelLabs

0 Comments:

Publicar un comentario

Gracias por dejar un comentario en Segu-Info.

Gracias por comentar!