Vulnerabilidad en F5 BIG-IP a través de Spoofing a KDC

Investigadores de ciberseguridad de Silverfort revelaron una nueva vulnerabilidad de derivación (CVE-2021-23008, CVSS score 8.1) en la función de seguridad del centro de distribución de claves Kerberos (KDC) que afecta los servicios de entrega de aplicaciones F5 Big-IP.

La autenticación BIG-IP APM AD (Active Directory) se puede omitir mediante una respuesta AS-REP (Respuesta del servicio de autenticación Kerberos) falsificada enviada a través de una conexión KDC (Centro de distribución de claves Kerberos) secuestrada, o desde un servidor AD comprometido por un atacante.

"La vulnerabilidad de suplantación de KDC permite a un atacante eludir la autenticación Kerberos en Big-IP Access Policy Manager (APM), eludir políticas de seguridad y obtener acceso sin restricciones a cargas de trabajo sensibles", dijeron los investigadores Yaron Kassner y Rotem Zach en un informe. "En algunos casos, esto también se puede utilizar para omitir la autenticación en la consola de administración de Big-IP".

Coincidiendo con la divulgación pública, F5 Networks ha lanzado parches para abordar la debilidad, con correcciones introducidas en las versiones 12.1.6, 13.1.4, 14.1.4 y 15.1 de BIG-IP APM .3. Se espera un parche similar para la versión 16.x en una fecha futura.

Como soluciones alternativas, la empresa recomienda configurar la autenticación multifactor (MFA) o implementar un túnel IPSec entre el sistema BIG-IP APM afectado y los servidores de Active Directory.

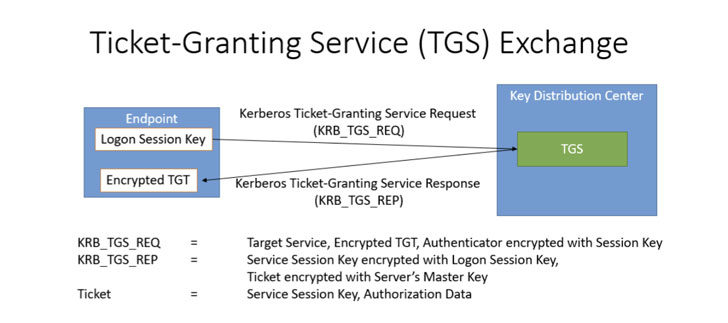

Kerberos es un protocolo de autenticación que se basa en un modelo cliente-servidor para la autenticación mutua y requiere un intermediario confiable llamado Key Distribution Center (KDC) , un servidor de autenticación Kerberos (AS) o un servidor de concesión de tickets que actúa como un repositorio de claves secretas compartidas de todos los usuarios, así como información sobre qué usuarios tienen privilegios de acceso a qué servicios en qué servidores de red.

Por lo tanto, cuando un usuario, digamos Alice, quiere acceder a un servicio en particular en un servidor (Bob), se le pide a Alice que proporcione su nombre de usuario y contraseña para verificar su identidad, después de lo cual el AS verifica si Alice tiene privilegios de acceso a Bob, y si por lo tanto, emita un "ticket" que permita al usuario utilizar el servicio hasta su fecha de vencimiento.

También es esencial como parte del proceso la autenticación de KDC en el servidor, en cuyo caso la seguridad de Kerberos se ve comprometida, lo que permite que un atacante tenga la capacidad de secuestrar la comunicación de red entre Big-IP y el controlador de dominio. (que es el KDC) para eludir la autenticación por completo.

En pocas palabras, la idea es que cuando el protocolo Kerberos se implementa de la manera correcta, un adversario que intenta hacerse pasar por el KDC no puede eludir las protecciones de autenticación. El ataque de suplantación, por lo tanto, depende de la posibilidad de que existan configuraciones Kerberos inseguras para secuestrar la comunicación entre el cliente y el controlador de dominio, aprovechándola para crear un KDC fraudulento que desvía el tráfico destinado al controlador al KDC falso. y posteriormente autenticarse ante el cliente.

"Un atacante remoto puede secuestrar una conexión KDC utilizando una respuesta AS-REP falsificada", señaló F5 Networks en la alerta. "Para una política de acceso APM configurada con autenticación AD y agente SSO, si se usa una credencial falsificada relacionada con esta vulnerabilidad, dependiendo de cómo el sistema back-end valida el token de autenticación que recibe, es muy probable que el acceso falle.

Fuente: THN

0 Comments:

Publicar un comentario

Gracias por dejar un comentario en Segu-Info.

Gracias por comentar!