Vulnerabilidad en Zoom para Mac permite el uso de la cámara web y el micrófono

La popularidad de Zoom se ha disparado, pero también ha llevado a un mayor enfoque en las prácticas de seguridad y las promesas de privacidad de la compañía. Pisando los talones a dos investigadores de seguridad que encontraron un error que permite robar contraseñas de Windows, otro investigador de seguridad encontró dos nuevos errores que pueden usarse para apoderarse de la Mac de un usuario, incluido el uso de la cámara web y el micrófono. Este error es parecido a uno ya solucionado en 2019 o estos otros.

Patrick Wardle, un ex-hacker de la NSA y ahora investigador principal de seguridad en Jamf, dejó caer los dos 0-Day en su blog hace unos días, y luego los compartió con TechCrunch.

Wardle dijo que los dos errores pueden ser lanzados por un atacante local, que es cuando alguien tiene el control físico de una computadora vulnerable. Una vez explotado, el atacante puede obtener y mantener un acceso persistente a la computadora de la víctima, lo que le permite instalar malware o spyware.

Wardle dijo que los dos errores pueden ser lanzados por un atacante local, que es cuando alguien tiene el control físico de una computadora vulnerable. Una vez explotado, el atacante puede obtener y mantener un acceso persistente a la computadora de la víctima, lo que le permite instalar malware o spyware.

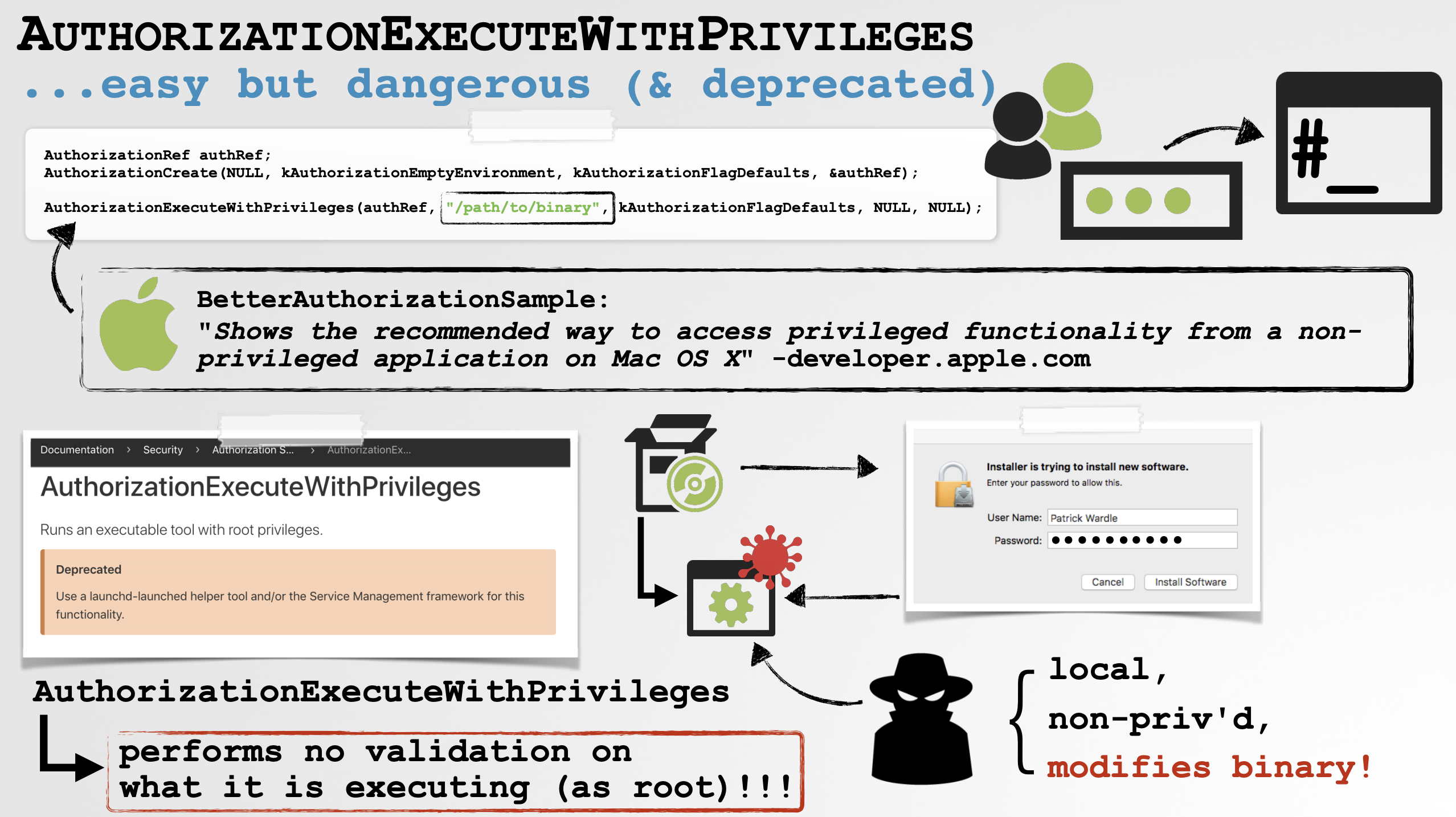

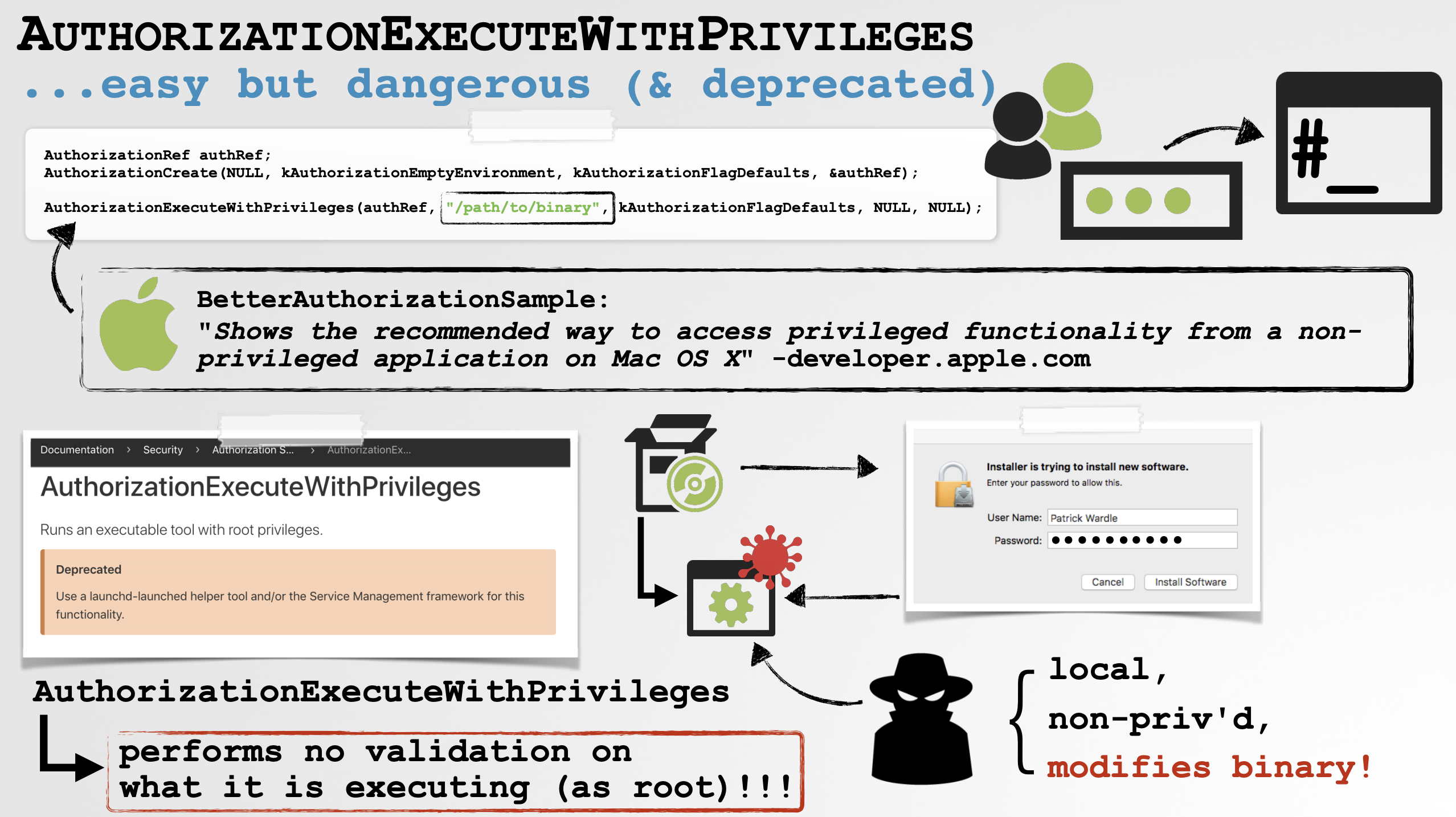

El primer error de Wardle se basa en un hallazgo anterior. Zoom utiliza una técnica medio "sombría", una que también utiliza el malware de Mac, para instalar la aplicación de Mac sin interacción del usuario. Wardle descubrió que un atacante local con privilegios de usuario de bajo nivel puede inyectar al instalador de Zoom código malicioso para obtener el nivel más alto de privilegios de usuario ("root").

Esos privilegios significan que el atacante puede acceder al sistema operativo macOS subyacente, que generalmente está prohibido para la mayoría de los usuarios, lo que facilita la ejecución de malware o spyware sin que el usuario lo note.

El segundo error explota una falla en cómo Zoom maneja la cámara web y el micrófono en Macs. Zoom, como cualquier aplicación que necesita la cámara web y el micrófono, primero requiere el consentimiento del usuario. Pero Wardle dijo que un atacante puede inyectar código malicioso en Zoom para engañarlo y darle al atacante el mismo acceso a la cámara web y al micrófono que Zoom ya tiene. Una vez que se carga el código malicioso, "heredará automáticamente" alguno o todos los derechos de acceso de Zoom, dijo, y eso incluye el acceso a la cámara web y al micrófono.

Debido a que Wardle publicó los detalles de las vulnerabilidades en su blog, Zoom aún no ha proporcionado una solución ni ha brindado comentarios.

Actualización 02/04: El CEO de Zoom, Eric Yuan, ha pedido perdón por la gran cantidad de problemas de seguridad y privacidad descubiertos en su app en los últimos días. Durante los próximos 90 días la compañía parará el desarrollo de nuevas funciones, y se centrará exclusivamente en encontrar y arreglar vulnerabilidades de seguridad y privacidad.

Fuente: TechCrunch

Patrick Wardle, un ex-hacker de la NSA y ahora investigador principal de seguridad en Jamf, dejó caer los dos 0-Day en su blog hace unos días, y luego los compartió con TechCrunch.

El primer error de Wardle se basa en un hallazgo anterior. Zoom utiliza una técnica medio "sombría", una que también utiliza el malware de Mac, para instalar la aplicación de Mac sin interacción del usuario. Wardle descubrió que un atacante local con privilegios de usuario de bajo nivel puede inyectar al instalador de Zoom código malicioso para obtener el nivel más alto de privilegios de usuario ("root").

Esos privilegios significan que el atacante puede acceder al sistema operativo macOS subyacente, que generalmente está prohibido para la mayoría de los usuarios, lo que facilita la ejecución de malware o spyware sin que el usuario lo note.

El segundo error explota una falla en cómo Zoom maneja la cámara web y el micrófono en Macs. Zoom, como cualquier aplicación que necesita la cámara web y el micrófono, primero requiere el consentimiento del usuario. Pero Wardle dijo que un atacante puede inyectar código malicioso en Zoom para engañarlo y darle al atacante el mismo acceso a la cámara web y al micrófono que Zoom ya tiene. Una vez que se carga el código malicioso, "heredará automáticamente" alguno o todos los derechos de acceso de Zoom, dijo, y eso incluye el acceso a la cámara web y al micrófono.

Debido a que Wardle publicó los detalles de las vulnerabilidades en su blog, Zoom aún no ha proporcionado una solución ni ha brindado comentarios.

Actualización 02/04: El CEO de Zoom, Eric Yuan, ha pedido perdón por la gran cantidad de problemas de seguridad y privacidad descubiertos en su app en los últimos días. Durante los próximos 90 días la compañía parará el desarrollo de nuevas funciones, y se centrará exclusivamente en encontrar y arreglar vulnerabilidades de seguridad y privacidad.

Fuente: TechCrunch

0 Comments:

Publicar un comentario

Gracias por dejar un comentario en Segu-Info.

Gracias por comentar!