Nodersok o Divergent: campaña con malware Fileless

Un nuevo tipo de malware está infectado a miles de sistemas en todo el mundo. Esto se debe a que, en primer lugar, es un malware avanzado del tipo Fileless y en segundo lugar, se aprovecha de utilidades legítimas del sistema (Living-Off-the-Land Binaries - LOLBins) y herramientas de terceros (por ejemplo PsExec) para ampliar su funcionalidad y comprometer los equipos, en lugar de usar cualquier fragmento de código malintencionado.

La técnica de traer sus propias herramientas legítimas es eficaz y rara vez se ha visto en la naturaleza, ayudando a los atacantes a mezclar sus actividades maliciosas con la actividad regular de la red o tareas de administración del sistema mientras que deja menos huellas.

Descubierto de forma independiente por los investigadores de ciberseguridad en Microsoft y Cisco Talos, el malware , apodado "Nodersok" y "Divergent", se distribuye principalmente a través de anuncios maliciosos en línea e infecta a los usuarios utilizando un ataque de descarga drive-by.

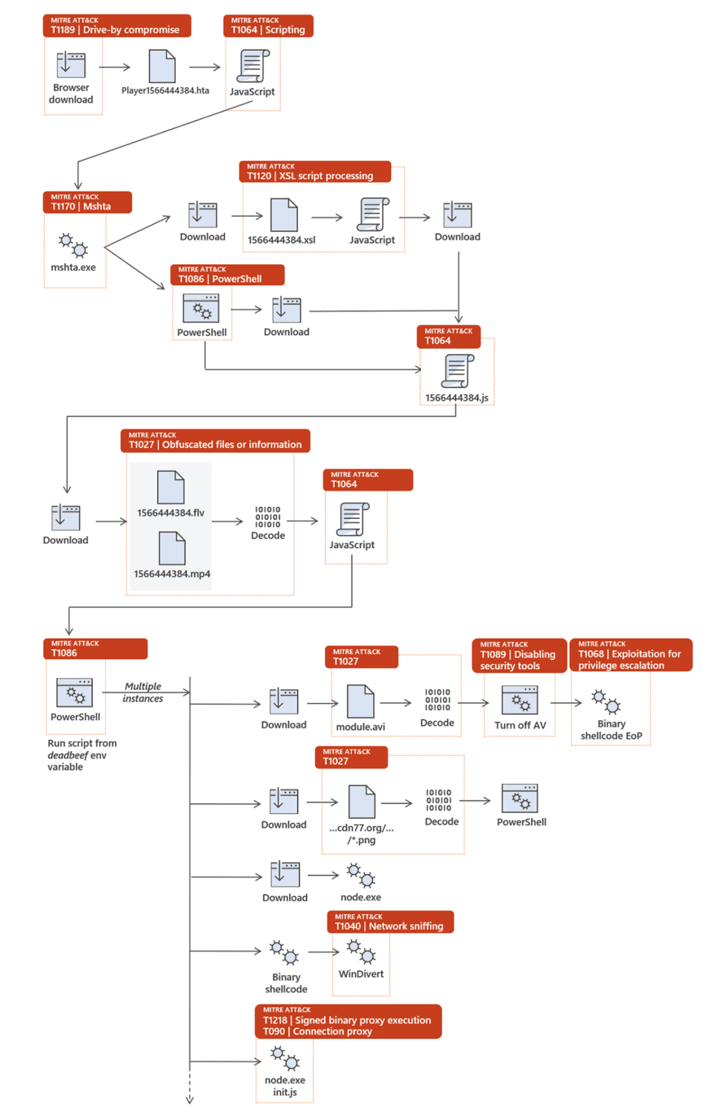

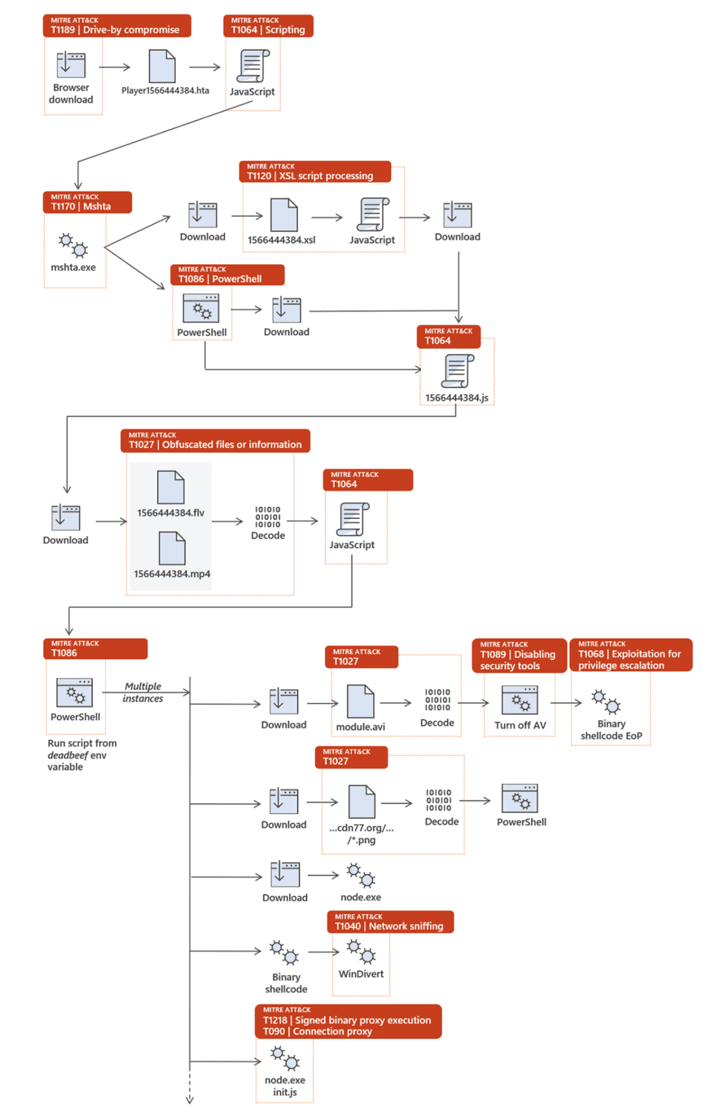

Al igual que la campaña de Astaroth, cada paso de la cadena de infección sólo se ejecuta LOLBins legítimos, ya sea desde la propia máquina (mshta.exe, powershell.exe) o descargados de terceros (node.exe, Windivert.dll/sys). Todas las funcionalidades relevantes residen en scripts y códigos de shell que casi siempre están cifrados, luego se descifran y se ejecutan solo en la memoria. Ningún ejecutable malicioso se escribe nunca en el disco.

Visto por primera vez a mediados de julio de este año, el malware ha sido diseñado para convertir los sistemas infectados en proxies, que según Microsoft, luego puede ser utilizado por los atacantes como un relé para ocultar el tráfico malicioso; mientras que Cisco Talos cree que los proxies se utilizan para el fraude de clics para generar ingresos para los atacantes.

El proceso de infección arranca cuando un anuncio malicioso descarga una aplicación HTML (HTA) en el sistemas, y una vez se hace click en él, ejecuta una serie de JavaScripts y scripts de PowerShell maliciosos para descargar a instalar el malware más potente (Nodersok en este caso).

A través de los scripts de PowerShell, el malware intenta desactivar Windows Defender y Windows Update, mientras que mediante shellcode binario intenta escalar privilegios. Para ejecutarse de manera segura con el "permiso" del sistema, se aprovecha de la implementación de Windows del framework Node.js, que es fiable para el sistema y tiene certificado de confianza. Gracias a ello, el malware puede ejecutarse en un entorno de confianza como si fuera un proceso seguro. Por último, otro de los elementos del malware es WinDivert, que captura paquetes de red para filtrar y modificar determinados paquetes que salgan del PC.

A través de los scripts de PowerShell, el malware intenta desactivar Windows Defender y Windows Update, mientras que mediante shellcode binario intenta escalar privilegios. Para ejecutarse de manera segura con el "permiso" del sistema, se aprovecha de la implementación de Windows del framework Node.js, que es fiable para el sistema y tiene certificado de confianza. Gracias a ello, el malware puede ejecutarse en un entorno de confianza como si fuera un proceso seguro. Por último, otro de los elementos del malware es WinDivert, que captura paquetes de red para filtrar y modificar determinados paquetes que salgan del PC.

Una vez ha completado ese proceso, el malware suelta la carga JavaScript final para el framework Node.js que convierte el sistema en un proxy, de tal manera que un atacante puede usar el ordenador como un punto de acceso a webs o servidores de control para realizar operaciones maliciosas de manera oculta. Básicamente, convierte tu ordenador en un VPN que va a ser usado con fines espurios.

Según dice Microsoft, ahora mismo el malware está siendo usado para conectar un ordenador a un servidor de control y recibir solicitudes HTTP desde ese servidor. Cisco, por su parte, ha detectado que se está usando para navegar por páginas web arbitrarias para monetización, además de fraude haciendo clicks falsos de anuncios.

Todas las funciones importantes del malware se ejecutan a través de elementos cifrados, que sólo se descifran para ser ejecutados desde la memoria RAM, de manera que nunca llegan a tocar ni siquiera un disco duro o un SSD. Actualmente la mayoría de usuarios afectados se encuentran en Estados Unidos y Europa (España apenas se ha visto afectada), atacando sobre todo a ordenadores personales; aunque hay un 3% de dispositivos afectados dentro de empresas.

Todas las funciones importantes del malware se ejecutan a través de elementos cifrados, que sólo se descifran para ser ejecutados desde la memoria RAM, de manera que nunca llegan a tocar ni siquiera un disco duro o un SSD. Actualmente la mayoría de usuarios afectados se encuentran en Estados Unidos y Europa (España apenas se ha visto afectada), atacando sobre todo a ordenadores personales; aunque hay un 3% de dispositivos afectados dentro de empresas.

Microsoft, por su parte, afirma que Windows Defender es capaz de detectar la ejecución de scripts como las que usa este malware, aunque no explica cómo ha podido infectar entonces a miles de ordenadores sin ser visto. Una campaña parecida en el mes de julio bajo el nombre de Astaroth buscaba robar datos personales de usuarios.

Fuente: THN

La técnica de traer sus propias herramientas legítimas es eficaz y rara vez se ha visto en la naturaleza, ayudando a los atacantes a mezclar sus actividades maliciosas con la actividad regular de la red o tareas de administración del sistema mientras que deja menos huellas.

Descubierto de forma independiente por los investigadores de ciberseguridad en Microsoft y Cisco Talos, el malware , apodado "Nodersok" y "Divergent", se distribuye principalmente a través de anuncios maliciosos en línea e infecta a los usuarios utilizando un ataque de descarga drive-by.

Al igual que la campaña de Astaroth, cada paso de la cadena de infección sólo se ejecuta LOLBins legítimos, ya sea desde la propia máquina (mshta.exe, powershell.exe) o descargados de terceros (node.exe, Windivert.dll/sys). Todas las funcionalidades relevantes residen en scripts y códigos de shell que casi siempre están cifrados, luego se descifran y se ejecutan solo en la memoria. Ningún ejecutable malicioso se escribe nunca en el disco.

Visto por primera vez a mediados de julio de este año, el malware ha sido diseñado para convertir los sistemas infectados en proxies, que según Microsoft, luego puede ser utilizado por los atacantes como un relé para ocultar el tráfico malicioso; mientras que Cisco Talos cree que los proxies se utilizan para el fraude de clics para generar ingresos para los atacantes.

El proceso de infección arranca cuando un anuncio malicioso descarga una aplicación HTML (HTA) en el sistemas, y una vez se hace click en él, ejecuta una serie de JavaScripts y scripts de PowerShell maliciosos para descargar a instalar el malware más potente (Nodersok en este caso).

Una vez ha completado ese proceso, el malware suelta la carga JavaScript final para el framework Node.js que convierte el sistema en un proxy, de tal manera que un atacante puede usar el ordenador como un punto de acceso a webs o servidores de control para realizar operaciones maliciosas de manera oculta. Básicamente, convierte tu ordenador en un VPN que va a ser usado con fines espurios.

Según dice Microsoft, ahora mismo el malware está siendo usado para conectar un ordenador a un servidor de control y recibir solicitudes HTTP desde ese servidor. Cisco, por su parte, ha detectado que se está usando para navegar por páginas web arbitrarias para monetización, además de fraude haciendo clicks falsos de anuncios.

Microsoft, por su parte, afirma que Windows Defender es capaz de detectar la ejecución de scripts como las que usa este malware, aunque no explica cómo ha podido infectar entonces a miles de ordenadores sin ser visto. Una campaña parecida en el mes de julio bajo el nombre de Astaroth buscaba robar datos personales de usuarios.

Fuente: THN

0 Comments:

Publicar un comentario

Gracias por dejar un comentario en Segu-Info.

Gracias por comentar!