Vulnerabilidad en Microsoft permitía tomar control de cuentas

El cazarrecompensas por errores Sahad Nk descubrió recientemente una serie de vulnerabilidades que dejaron las cuentas de los usuarios de Microsoft, desde los documentos de Office hasta los correos electrónicos de Outlook, susceptibles de ser accedidos.

Mientras trabajaba como investigador de seguridad en el sitio SafetyDetective, Nk descubrió que podía tomar el control del subdominio de Microsoft, http://success.office.com, porque no estaba configurado correctamente. Esto le permitió configurar una aplicación web de Azure que apuntaba al registro CNAME del dominio, que asigna alias y subdominios al dominio principal. Al hacer esto, Nk no solo podía tomar el control del subdominio, sino que también podía recibir todos los datos que se le envían.

Aquí es donde entra en juego la segunda gran vulnerabilidad.

Aquí es donde entra en juego la segunda gran vulnerabilidad.

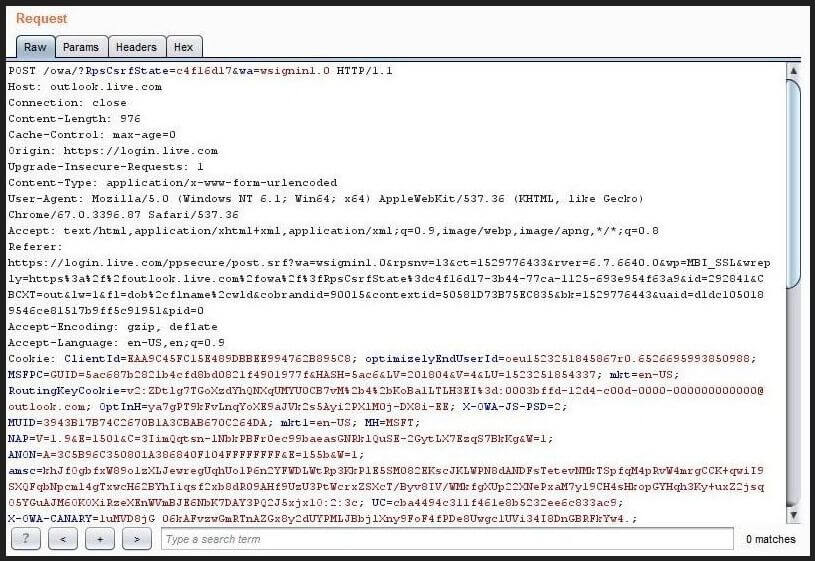

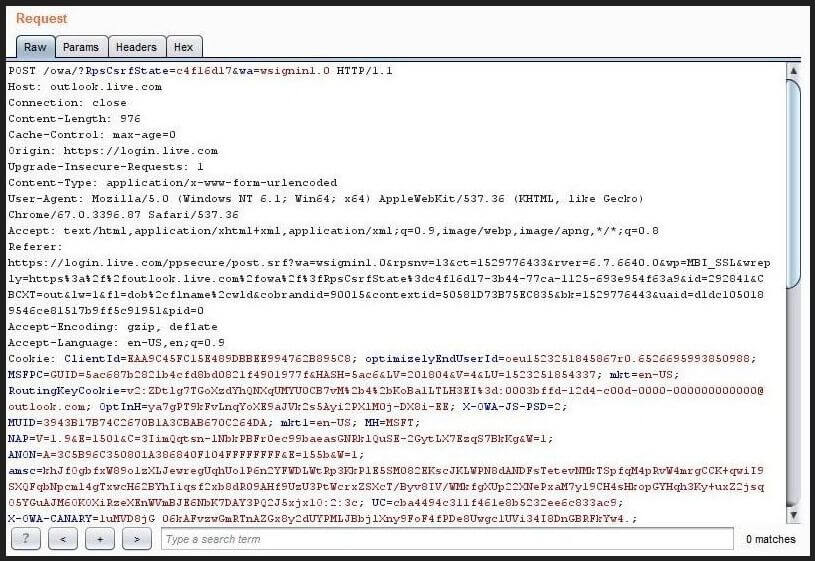

Las aplicaciones de Microsoft Office, Outlook, Store y Sway envían tokens de inicio de sesión autenticados al subdominio http://success.office.com. Cuando un usuario inicia sesión en Microsoft Live, login.live.com, el token de inicio de sesión se filtra hacia el servidor controlado por Nk. Luego, solo tendría que enviar un correo electrónico al usuario para pedirle que haga clic en un enlace, lo que proporcionaría a Nk un token de sesión válido, una forma de iniciar sesión en la cuenta del usuario sin siquiera necesitar su nombre de usuario o contraseña. Y, dado que Nk tiene acceso al servidor de Microsoft, ese enlace vendría en forma de una URL de login.live.com, sin pasar por la detección de phishing.

Según SafetyDetective, los problemas se informaron a Microsoft en junio y se solucionaron el mes pasado.

Fuente: Mashable

Mientras trabajaba como investigador de seguridad en el sitio SafetyDetective, Nk descubrió que podía tomar el control del subdominio de Microsoft, http://success.office.com, porque no estaba configurado correctamente. Esto le permitió configurar una aplicación web de Azure que apuntaba al registro CNAME del dominio, que asigna alias y subdominios al dominio principal. Al hacer esto, Nk no solo podía tomar el control del subdominio, sino que también podía recibir todos los datos que se le envían.

Las aplicaciones de Microsoft Office, Outlook, Store y Sway envían tokens de inicio de sesión autenticados al subdominio http://success.office.com. Cuando un usuario inicia sesión en Microsoft Live, login.live.com, el token de inicio de sesión se filtra hacia el servidor controlado por Nk. Luego, solo tendría que enviar un correo electrónico al usuario para pedirle que haga clic en un enlace, lo que proporcionaría a Nk un token de sesión válido, una forma de iniciar sesión en la cuenta del usuario sin siquiera necesitar su nombre de usuario o contraseña. Y, dado que Nk tiene acceso al servidor de Microsoft, ese enlace vendría en forma de una URL de login.live.com, sin pasar por la detección de phishing.

Según SafetyDetective, los problemas se informaron a Microsoft en junio y se solucionaron el mes pasado.

Fuente: Mashable

0 Comments:

Publicar un comentario

Gracias por dejar un comentario en Segu-Info.

Gracias por comentar!