CTFR y CRT.sh para extraer subdominios en base a Certificate Transparency

Una de las fases del pentesting más importante, sobre todo en entornos de caja negra, es la enumeración, gracias a ella podremos hacernos una idea de la infraestructura que pretendemos auditar como servidores expuestos en Internet, puertos abiertos, subdominios.

Uno de los puntos fundamentales a la hora de enumerar son los servidores DNS, ya que algunas veces son una de las partes más descuidadas y que una mala configuración de los mismos nos puede proveer multitud de información sensible que nos puede facilitar la labor de penetración. La zona de transferencia, también llamada AXFR, puede ser una de las piezas críticas para la recolección de infomación, una mala configuración como que un servidor maestro no filtre por direcciones IP qué servidores esclavos pueden realizar transferencias, ocasionaría que cualquier atacante pueda consultar por las zonas de los dominios que el servidor maestro administra, pudiendo enumerar subdominios o zonas más sensibles.

Otro de los puntos que también se deben tener muy en cuenta a día de hoy es la transparencia de certificados, un proyecto promovido por Google que busca solventar defectos estructurales de los certificados SSL que ponen en peligro las comunicaciones cifradas por Internet y comprometen mecanismos como TLS/SSL, pudiendo de esta manera ser aprovechado por un atacante para suplantar identidad o para realizar ataques MitM.

Con la transparencia de certificados se podrán eliminar estos defectos ya que se crea un open framework para monitorizar y auditar certificados SSL a tiempo real, permitiendo la fácil detección de certificados emitidos erroneamente o maliciosamente.

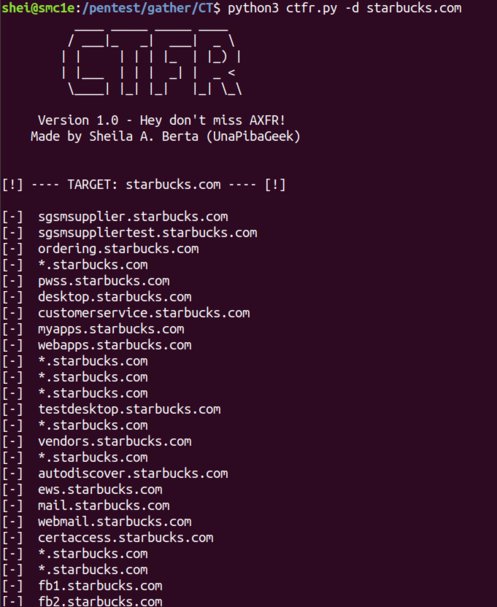

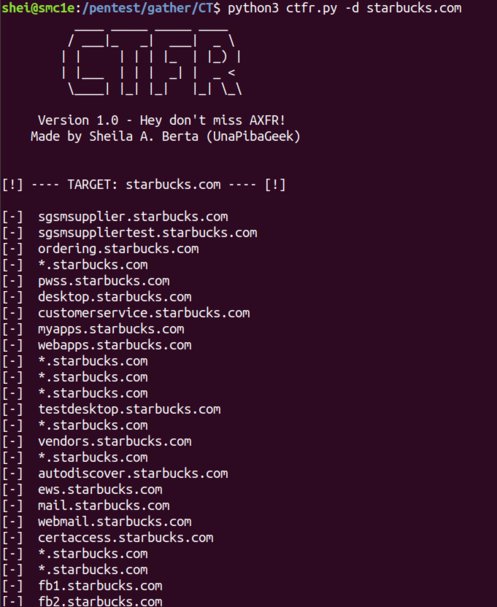

CTFR es una nueva herramienta de Sheila A. Berta y abusa de los logs de los certificados SSL mediante la transparencia de certificados y gracias al buscador de certificados crt.sh.

Con esta herramienta podremos enumerar automáticamente subdominios

ocultos que pueden albergar información sensible o ser zonas explotables

gracias consultas a crt.sh.

Con esta herramienta podremos enumerar automáticamente subdominios

ocultos que pueden albergar información sensible o ser zonas explotables

gracias consultas a crt.sh.

Además, y como no podía ser de otra forma también se publicó un nuevo plugin de NMAP para realizar las mismas consultas.

Fuente: HackPlayers

Uno de los puntos fundamentales a la hora de enumerar son los servidores DNS, ya que algunas veces son una de las partes más descuidadas y que una mala configuración de los mismos nos puede proveer multitud de información sensible que nos puede facilitar la labor de penetración. La zona de transferencia, también llamada AXFR, puede ser una de las piezas críticas para la recolección de infomación, una mala configuración como que un servidor maestro no filtre por direcciones IP qué servidores esclavos pueden realizar transferencias, ocasionaría que cualquier atacante pueda consultar por las zonas de los dominios que el servidor maestro administra, pudiendo enumerar subdominios o zonas más sensibles.

Otro de los puntos que también se deben tener muy en cuenta a día de hoy es la transparencia de certificados, un proyecto promovido por Google que busca solventar defectos estructurales de los certificados SSL que ponen en peligro las comunicaciones cifradas por Internet y comprometen mecanismos como TLS/SSL, pudiendo de esta manera ser aprovechado por un atacante para suplantar identidad o para realizar ataques MitM.

Con la transparencia de certificados se podrán eliminar estos defectos ya que se crea un open framework para monitorizar y auditar certificados SSL a tiempo real, permitiendo la fácil detección de certificados emitidos erroneamente o maliciosamente.

CTFR es una nueva herramienta de Sheila A. Berta y abusa de los logs de los certificados SSL mediante la transparencia de certificados y gracias al buscador de certificados crt.sh.

Además, y como no podía ser de otra forma también se publicó un nuevo plugin de NMAP para realizar las mismas consultas.

Fuente: HackPlayers

muy claro. gracias

ResponderBorrar