mitmAP (otra) herramienta para ataques MitM

mitmAP es un programa escrito en Python 3.x, este software incorpora otras herramientas ampliamente conocidas para realizar ataques Man in The Middle. Por ejemplo, algunos de los software que incorpora mitmAP son:

Una vez descargado, lo debemos ejecutar con permisos de administrador:

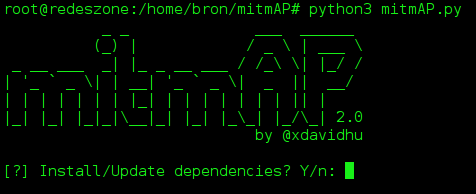

Cuando lo hayamos ejecutado por primera vez, veremos algo como esto, preguntándonos si queremos instalar todas las dependencias.

Una vez instaladas todas ellas, nos saldrá un pequeño asistente preguntándonos los nombres de las interfaces de red (Wi-Fi y cableada), si queremos usar SSLStrip2 y Driftnet, si queremos habilitar un SSID, el canal de la red inalámbrica etc.

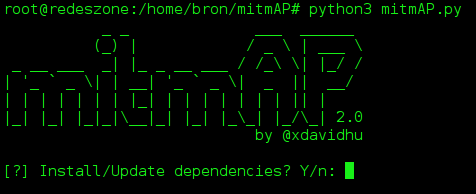

La segunda vez que lo ejecutemos nos volverá a pedir si queremos instalar o actualizar las dependencias, seleccionamos que no. A continuación nos saldrá un asistente de configuración donde podremos configurar todos los parámetros de la red inalámbrica, cableada y también si queremos lanzar un ataque DNS Spoofing por ejemplo.

Toda la información que el programa capture, irá a la ruta “/home/bron/mitmAP/logs/” donde podremos analizarla en detalle.

Fuente: RedesZone

- SSLstrip, para capturar y descifrar las conexiones HTTPS de una víctima;

- Driftnet, ideal para descargar las imágenes que la víctima esté viendo en tiempo real en su ordenador;

- herramientas necesarias para montar un punto de acceso falso y que las víctimas se conecten a él para facilitar la captura de todos los datos;

- Wireshark para ver en detalle todos los paquetes de datos;

- mitmproxy y software para realizar ataques DNS Spoofing, todo ello con el objetivo de ser el mejor todo en uno para ataques MitM.

Descarga e instalación

Lo primero que tenemos que hacer es descargarnos el programa Python desde el repositorio oficial de mitmAP en GitHub, otra opción es clonar dicho repositorio en nuestro sistema operativo y desde ahí ejecutar el fichero .py.Una vez descargado, lo debemos ejecutar con permisos de administrador:

Cuando lo hayamos ejecutado por primera vez, veremos algo como esto, preguntándonos si queremos instalar todas las dependencias.

La segunda vez que lo ejecutemos nos volverá a pedir si queremos instalar o actualizar las dependencias, seleccionamos que no. A continuación nos saldrá un asistente de configuración donde podremos configurar todos los parámetros de la red inalámbrica, cableada y también si queremos lanzar un ataque DNS Spoofing por ejemplo.

Toda la información que el programa capture, irá a la ruta “/home/bron/mitmAP/logs/” donde podremos analizarla en detalle.

Fuente: RedesZone

Muy buena tool. Por estos días la probé y me pareció genial.

ResponderBorrar