¡Busca descargas en Google e inféctate!

Buscar en Google descargas de software popular siempre ha conllevado riesgos, pero en los últimos meses ha sido francamente peligroso, según varias investigaciones. "Los investigadores de amenazas están acostumbrados a ver un flujo moderado de publicidad maliciosa a través de Google Ads", escribieron el jueves los voluntarios de Spamhaus.

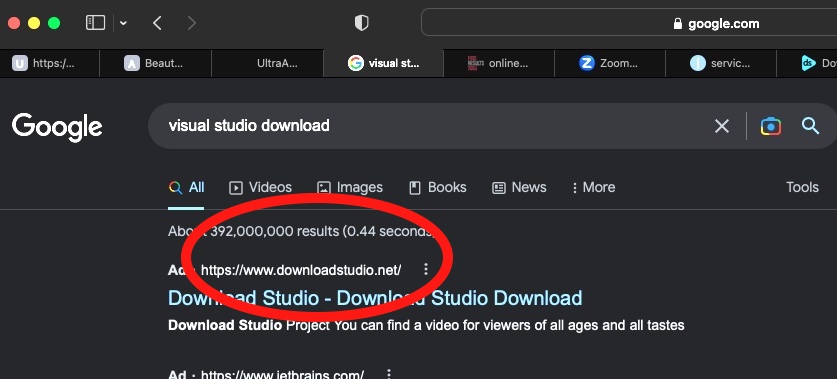

Dado el enorme tamaño de la audiencia a la que pueden llegar los actores de amenazas a través de la publicidad maliciosa, esperamos que el malware continúe distribuyéndose utilizando este método. No es difícil encontrar evidencia anecdótica de que la publicidad maliciosa de Google está fuera de control. Las búsquedas que buscan descargas de software son probablemente las que tienen más probabilidades de mostrar publicidad maliciosa. Tomemos, por ejemplo, los resultados que Google arroja para la búsqueda "visual studio download":

Al hacer clic en ese enlace patrocinado por Google, redirecciona a downloadstudio[.]net, que VirusTotal marca como malicioso.

Como respuesta al bloqueo de Microsoft de las macros de Office de forma predeterminada en documentos de Internet, los actores de amenazas han recurrido a métodos alternativos de distribución de malware; más recientemente, la publicidad maliciosa.

Como respuesta al bloqueo de Microsoft de las macros de Office de forma predeterminada en documentos de Internet, los actores de amenazas han recurrido a métodos alternativos de distribución de malware; más recientemente, la publicidad maliciosa.

El mismo día en que Spamhaus publicó su informe, investigadores de la firma de seguridad Sentinel One documentaron una campaña avanzada de publicidad maliciosa de Google que impulsaba múltiples cargadores maliciosos implementados en .NET. Los actores de amenazas utilizan XLoader para robar datos de contactos y otra información confidencial de dispositivos infectados. Investigaciones anteriores de Checkpoint proporcionan información detallada sobre cómo XLoader en particular implementa esta técnica.

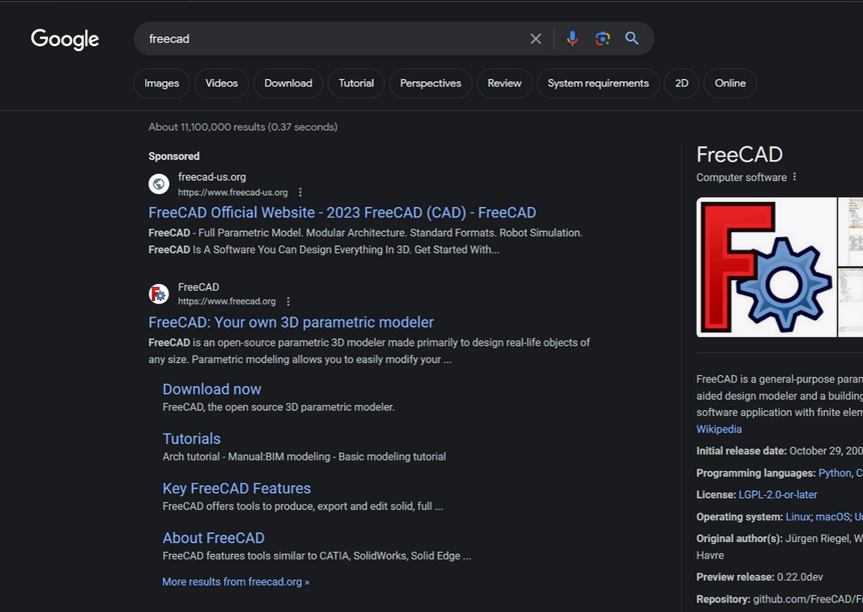

Por ejemplo, una búsqueda en Google a principios de esta semana del programa gratuito de diseño gráfico FreeCAD produjo el siguiente resultado, que muestra que un anuncio "patrocinado" en la parte superior de los resultados de búsqueda anuncia el software disponible en freecad-us[.]org. Aunque este sitio web afirma ser el sitio web oficial de FreeCAD, ese honor pertenece al resultado que aparece directamente debajo: el legítimo freecad.org.

¿Cómo sabemos que freecad-us[.]org es malicioso? Una revisión en DomainTools.com muestra que este dominio es el más nuevo (registrado el 19 de enero de 2024) de más de 200 dominios en la dirección de Internet 93.190.143[.]252 que son confusamente similares a títulos de software populares, incluido dashlane-project[.]com, filezillasoft[.]com, keepermanager[.]com y libreofficeproject[.]com.

El experto en dominios del Proyecto Spamhaus, Carel Bitter, cuestionó por qué Google Ads aprobaba anuncios vinculados a nuevos dominios. En toda la industria de la seguridad, el uso inmediato de dominios recién registrados se asocia con actividades de alto riesgo. Hasta que Google diseñe nuevas defensas, los dominios señuelo y otras técnicas de ofuscación seguirán siendo una forma efectiva de ocultar los verdaderos servidores

Fuente: Arstechnica | KrebsOnSecurity

0 Comments:

Publicar un comentario

Gracias por dejar un comentario en Segu-Info.

Gracias por comentar!