Car Hacking utilizando técnica "novedosa" (cuidado con tu RAV4)

Un hombre ha descubierto recientemente en Londres que el parachoques delantero y el faro izquierdo de su Toyota RAV4 habían sido golpeados mientras estaba estacionado. El enchufe del cableado del faro había sido arrancado, y había marcas de destornillador, por lo que concluyó que no había sido un accidente. La situación volvió a repetirse un mes después, pero el dueño del vehículo no cayó en la cuenta de que se trataba de un sabotaje hasta que su Toyota desapareció, mientras que en la aplicación móvil del coche veía que su vehículo estaba en movimiento.

Esta es una historia de detectives sobre cómo se robó un automóvil y cómo se descubrió una epidemia de robo de automóviles de alta tecnología. comienza con un tuit de Ian Tabor.

El truco se encuentra en la red de comunicación interna del automóvil: a través del sistema CAN bus (Controller Area Network), un protocolo que conecta los distintos dispositivos y microcontroladores de un coche, y les permite intercambiar información entre sí. Desde allí es posible encender y detener el coche, abrir puertas y ventanas y varias acciones más (video).

Ken Tindell, CTO de Canis Automotive Labs, una compañía dedicada a la seguridad automotriz, ha publicado en un blog que esta técnica no se había visto antes. "Manipularon una unidad de control electrónico (ECU) en el faro de un Toyota RAV4 para obtener acceso a su bus CAN, a través del cual finalmente pudieron robar el vehículo. Una vez conectados a través de los faros, se abrieron paso en el bus CAN, responsable de funciones como los frenos de estacionamiento, los faros y la llave inteligente, a través de una puerta de enlace y luego en el panel del tren motriz, donde se encuentra el control del motor", explicó el experto.

Cómo funciona el ataque

En los automóviles modernos, las ECU están conectadas entre sí con un enlace de comunicaciones, ejecutando un protocolo llamado bus CAN que se inventó hace más de 30 años y se usa hoy en día en más que automóviles: está integrado en barcos, equipos agrícolas, aeronaves, equipos de construcción e incluso naves espaciales (hay un bus CAN en órbita alrededor de Marte en este momento).

Una de las formas en que una ECU diagnosticará una falla es si no escucha de otra ECU con la que necesita hablar, y esto a menudo se hace con un tiempo de espera: si un mensaje CAN no se recibe regularmente, luego de un tiempo sin escuchar cualquier cosa que el oyente asuma que hay una falla en el bus CAN o en la otra ECU. Y a veces es obvio que el bus CAN ha fallado: si no se envían los mensajes propios de una ECU, por ejemplo, o si el hardware de la interfaz del bus CAN dice que se ha perdido la comunicación.

Estos son códigos denominados DTC (Diagnostic Trouble Code) que indican cuál es la falla detectada y cuándo ocurrió. Algunos DTC incluyen un 'freeze frame': una recopilación de datos del sensor alrededor del momento de la falla, para ayudar a un mecánico de taller a tratar de diagnosticar la falla (puede ser la velocidad del vehículo, la temperatura exterior, el voltaje de la batería, eso Tipo de cosa). Resulta que alrededor del robo del automóvil, el había muchos DTC.

En la parte delantera del RAV4 hay una ECU que controla las luces y LED y los DTC mostraron que se perdió la comunicación con la ECU de control de iluminación. Esto no es sorprendente ya que los ladrones le habían arrancado los cables. Pero los DTC también mostraron que muchos sistemas habían fallado: el control de las cámaras frontales, el sistema de control del motor híbrido, etc. ¿Cómo es posible? Esta fue la siguiente pista: las ECU probablemente no habían fallado, sino que se había perdido la comunicación con ellas y los diagnósticos habían marcado esto como una falla. El factor común: bus CAN.

Ian Tabor investigó un poco más en la web oscura, sitios que hablaban sobre cómo robar autos, buscó en foros y encontró videos de YouTube sobre robos de autos. Rastreó un sitio web que vendía más de cien productos para eludir la seguridad del automóvil, desde la programación de llaveros falsos hasta dispositivos de "arranque de emergencia" (una ficción de que estos productos son para propietarios que han perdido sus llaves o que de alguna manera los cerrajeros acreditados usarán).

Los precios son impresionantes (hasta 5.000 €) para un propietario corriente, pero para una banda de ladrones de coches es una inversión. Hay productos dirigidos a muchos modelos de automóviles, incluidos Jeep, Maserati, Honda, Renault, Jaguar, Fiat, Peugeot, Nissan, Ford, BMW, Volkswagen, Chrysler, Cadillac, GMC y Toyota.

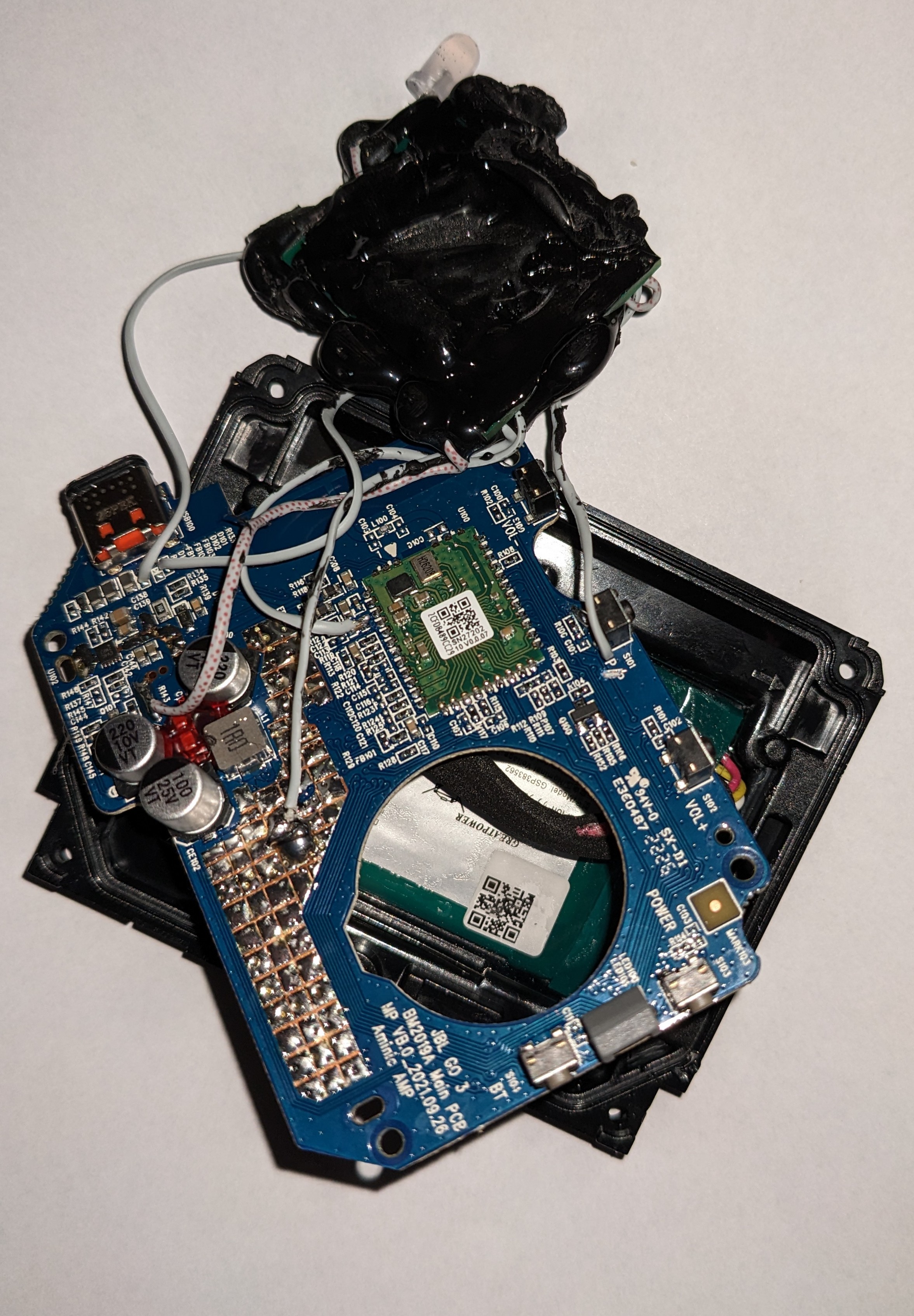

Para Toyota, el sistema de "arranque de emergencia" es un dispositivo electrónico escondido dentro de una caja de altavoz Bluetooth JBL. Esto les da a los ladrones una negación plausible: si la policía los detiene, a primera vista no llevan herramientas obvias para robar autos, sino lo que parece un dispositivo de música inocente.

El sitio web enumera los modelos de automóviles "compatibles" con el dispositivo antirrobo: modelos Lexus, incluidos los modelos ES, LC, LS, NX, RX y Toyota, incluidos GR Supra, Prius, Highlander, Land Cruiser y RAV4. Ian conversó decidió comprar uno para aplicarle ingeniería inversa y todo finaliza con el artículo técnico de Ken Tindell mencionado.

Cómo es el "Car hacking", la forma "tradicional" para robar vehículos

Se realiza a través de la llave inteligente de los coches. Al usar una llave inalámbrica, se presiona el botón de abrir, el auto recibe la señal y el sistema abre el vehículo. Este acceso sin llave funciona a través de un algoritmo de código variable que el dueño del vehículo activa para abrir el auto y en ese momento es hackeado por los ciberdelincuentes para obtener el código.

Al obtener el código, los delincuentes toman el control de coche, lo bloquean por un momento y cuando el propietario intenta abrir el auto, éstos lo permiten para engañarlo y que no se percate de que ha sido hackeado. Luego, cuando éste se ha alejado, pueden abrir el vehículo y robarlo.

Para evitar esto, los propietarios deben proteger su llave física, pero también la señal del smartphone si lo abren de manera remota, es decir usar los datos del móvil y no una red WiFi.

También es importante asegurarse de que el llavero esté funcionando correctamente, probando bloquear y desbloquear el automóvil en repetidas ocasiones para corroborar que funciona al primer intento, sino es así, es señal de un problema y será necesario contactar al servicio del proveedor.

Fuente: Dark Reading

0 Comments:

Publicar un comentario

Gracias por dejar un comentario en Segu-Info.

Gracias por comentar!