Cambios en la nueva ISO/IEC 27002:2022

La norma ISO/IEC 27001, estándar de referencia a nivel mundial para la gestión de la seguridad de las organizaciones de todo tipo, sin distinción por tamaño o sector, toma como referencia para su base de controles recomendados a la ISO/IEC 27002, referenciando a estos controles en su Anexo A.

La norma ISO/IEC 27002 es una base de referencia detallada a los efectos de implementar estos controles, pero no una referencia de requisitos para la certificación del SGSI.

Ambas normas vigentes tienen su última fecha de publicación en el 2013, si bien se han seguido revisando periódicamente y manteniendo la norma inicial sin cambios.

No obstante, la ISO/IEC 27002 hace tiempo que se percibía estancada y no

ajustada al nuevo escenario que enfrentan las organizaciones.

Por lo que este 2022, se espera una nueva versión de la ISO/IEC

27002.

Actualización 02/2022: ya se ha publicado la versión final de ISO/IEC 27002:2022 Information security, cybersecurity and privacy protection — Information security controls

Muchas organizaciones hace años que han venido ampliando su marco de controles o sumando otros estándares o marcos de referencia para potenciar los aspectos de Ciberseguridad que el Anexo A de la ISO/IEC 27001, y la ISO/IEC 27002 no planteaban de forma clara o directa. Eso es un elemento importante de la ISO/IEC 27001, que siempre permitió ampliar la base de controles establecida por el Anexo A, que es una lista base que debe ser considerada, pero siempre ampliable a la realidad y contexto de cada organización.

Es así que esta nueva versión de la ISO/IEC 27002 es pertinente y bienvenida, y naturalmente llevará a una revisión de la ISO/IEC 27001, fundamentalmente su Anexo A, y por ende la lista de controles mínimos que toda organización debe considerar para gestionar adecuadamente la seguridad de su información.

En la medida que la ISO/IEC 27002 y ISO/IEC 27001 han sido las normas de referencia de varias regulaciones y normativas a nivel internacional, es natural esperar que en los próximos años se inicien diversas actualizaciones en este sentido.

Principales cambios

La nueva versión trae consigo importantes cambios, siendo los más representativos:

- El cambio de nombre

- Incorporación de nuevos términos y definiciones

- La nueva estructura de temas de seguridad de la información

- La nueva estructura de atributos de los controles

- Cambios en controles desde la versión ISO 27002:2013

Cambio de nombre

La primera gran novedad con la norma es que esta se encuentra establecida en un Comité especifico para la materia, el Comité de ISO/IEC JTC 1/SC 27 denominado como "Seguridad de la Información, Ciberseguridad y Protección de la Privacidad", el cual estará en el prefijo en desmedro del que actualmente posee, el cual esta en el contexto de las Tecnologías de Información, específicamente en técnicas de seguridad. Producto de lo anterior el prefijo establecido en la norma cambiará.

El nombre de la norma también cambia, pasándose de llamar "Código de Práctica para controles de seguridad de la información" a llamar simplemente como "Controles de Seguridad de la Información".

Nueva estructura de temas y controles

Un cambio radical con respecto a la versión anterior es la restructuración de los 14 dominios de controles definidos en ISO 27002:2013 en torno a 4 grandes temas:

- Cap 5: Controles Organizacionales (37 controles)

- Cap 6: Controles de Personas (8 controles)

- Cap 7: Controles Físicos (14 controles)

- Cap 8: Controles Tecnológicos (34 controles)

Esta clasificación de funciones es mucho más simple que la provista por la versión 2013 de la norma, la cual se encuentra mucho más orientada al contexto de aplicación del control (organizacional, personas, físicos y tecnológicos).

En la versión 2013, en cada dominio se establecía una serie de objetivos de control (34) y luego los controles de seguridad de la información (114), en esta nueva versión, no existe la definición de objetivos de control (se elimina), definiendo en total la nueva norma 93 controles. Sin embargo, como posteriormente se explicará, la norma incluye un atributo que permite la clasificación especifica del control, en la cual cada control es clasificado en uno o más de las 15 categorías establecidas.

En lo personal, me parece un cambio bastante positivo, el establecimiento de controles de acuerdo a su contexto de aplicación deja mucho más en evidencia las responsabilidades del personal del negocio para la gestión de la seguridad de la información, ciberseguridad y protección de la privacidad, las cuales se establecen en torno a los 37 controles organizativos, de igual forma que la definición de controles de carácter más técnico relacionados a las tecnologías, establecidos en los 34 controles respectivos del tema.

La eliminación de los objetivos de control también es un aspecto positivo, dado que estos se encuentran intrínsecamente definidos en el control mismo, siendo escasamente utilizados en la versión 2013, aportando en la práctica muy poco valor.

La principal diferencia entre el Borrador de Norma Internacional (DIS) y la versión de 2013 es la estructura del conjunto de controles. La mayoría de los controles de la ISO 27002 se mantienen sin cambios, pero ahora se han reagrupado de los 14 dominios existentes a 4 grandes "Temas", según a que refiere el control.

A su vez, a cada control se le han asociado cuatro atributos, que pueden ser utilizados para aplicar diferentes criterios de agrupación o filtrado y generar diferentes "vistas" de los controles.

Definición de atributos

Los atributos definidos en detalle son:

- Tipo de Control. Este atributo permite identificar cuando o como el control impacta en la gestión de riesgos con respecto a la ocurrencia de un incidente de seguridad de la información. Los posible valores son: #Preventivo (el control actúa antes de que la amenaza actué), # Detectivo (el control actúa cuando la amenaza ocurre) y #Correctivo (el control actúa después de que la amenaza ocurre).

- Propiedades de Seguridad de la Información. Este atributo proporciona información sobre como el control contribuye en la preservación de la triada de la seguridad de la información. Los posibles valores son: #Confidencialidad, #Integridad y #Disponibilidad

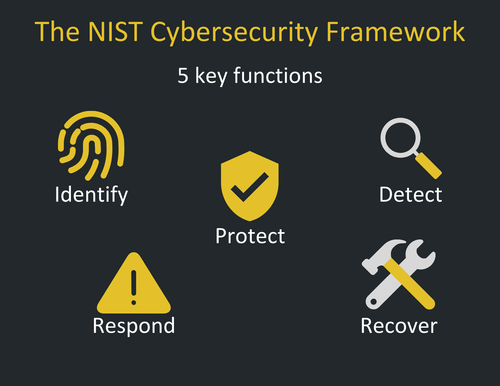

- Conceptos de Ciberseguridad. Este atributo puede ser empleado cuando la organización busca la implementación de un Sistema de Gestión de Seguridad de la Información o un Framework de Ciberseguridad como el del NIST, el cual se alinea con los cinco grandes dominios de ciberseguridad establecidos en NIST Cybersecurity Framework, NIST SP 800-53 y NIST SP 800-171. Los posibles valores que toma el atributo son: #Identificar, #Proteger, #Detectar, #Responder y #Recuperar.

- Capacidades operacionales. Este atributo puede ser usado cuando la organización requiere una clasificación de controles desde una perspectiva práctica, por ejemplo, cuando la organización quiere asignar responsabilidades o establecer lineamientos de implementación. Los posibles valores que puede tomar este atributo: #Gobernanza, #Gestión de Activos, #Protección de la Información, #Seguridad en los Recursos Humanos, #Seguridad Física, #Seguridad en sistemas y Redes, #Seguridad en Aplicaciones, #Seguridad en la Configuración, #Gestión de Accesos e Identidades, #Gestión de Amenazas y Vulnerabilidades, #Continuidad, #Seguridad en Relaciones con Proveedores, #Legal y Cumplimiento, #Gestión de Eventos de Seguridad de la Información, #Aseguramiento de la Seguridad.

- Dominios de Seguridad. Este atributo puede ser usado en el caso que la organización quiera clasificar sus controles desde una perspectiva del campo de aplicación de la seguridad de la información y ciberseguridad, su expertise, servicios y productos relacionados. Los posibles valores que toma el atributo son: #Gobernanza y ecosistema, #Protección, #Defensa y #Resiliencia.

En el anexo A.1 de la norma se presenta el detalle con todos los controles y su clasificación de atributos, tal como se presento al comienzo de este apartado.

Estos nuevos criterios de clasificación y filtrado, retorna a las categorías tradicionales de agrupación de controles de seguridad que hemos visto a lo largo de las décadas.

El número de controles también se ha reducido de 114 a 93 en el DIS, con la

introducción de 11 nuevos controles,

la supresión de 1 control existente, la consolidación de 57

controles anteriores en 24 actuales y el mantenimiento de 58 con la misma

denominación.

La ISO 27002 incluirá nuevos controles relacionados con la inteligencia de amenazas, los servicios en la nube y el desarrollo seguro para reflejar la rápida evolución de la tecnología.

A un nivel más amplio, hay cambios en la normativa relativa a la protección de los datos, especialmente la información de identificación personal en el ámbito internacional.

Nueva estructura de atributos y controles

Uno de los aspectos relevantes que proporciona la norma para cada control son cinco atributos, los cuales establecen subclasificaciones del atributo que permiten caracterizar al control, a modo de ejemplo se presentan los primeros tres controles del tema de controles organizacionales definidos en la nueva versión de la norma.

Nuevos Controles

En total se definen 11 nuevos controles, los cuales corresponden a los siguientes:

- 5.7 Inteligencia de Amenazas

- 5.23 Seguridad de la información para el uso de servicios en la nube

- 5.30 Preparación de las TIC para la continuidad del negocio

- 7.4 Monitoreo de la seguridad física

- 8.9 Gestión de la configuración

- 8.10 Eliminación de la información

- 8.11 Enmascaramiento de datos

- 8.12 Prevención de la fuga de datos

- 8.16 Actividades de monitoreo

- 8.23 Filtrado Web

- 8.28 Codificación Segura

Controles que se fusionan con otros controles desde la ISO 2013

Diversos controles fueron reordenados y reorganizados en otros controles, generando nuevos controles provenientes desde la ISO 27.002:2013.

- 5.1.1(Políticas para la seguridad de la información) y 5.1.2 (Revisión de las políticas para la seguridad de la información) se fusionan en el control 5.1 de políticas de seguridad de la información

- 6.2.1(Política de dispositivos móviles) y 11.2.8 (Equipo de usuario desatendido) se funcionan en el control 8.1 Dispositivos de punto final del usuario.

- 8.1.1 (Inventario de activos) y 8.1.2 (Propiedad de los activos) se fusionan en el control 5.9 de Inventario de información y otros activos asociados.

- 8.1.3 (Uso aceptable de los activos) y 8.2.3 (Manipulado de la información) se fusionan en el control 5.10 Uso aceptable de la información y activos asociados.

- 8.3.1(Gestión de soportes extraíbles), 8.3.2 (Eliminación de soportes) y 8.3.3 (Soportes físicos en tránsito) se fusionan en el control 7.10 Medios de Almacenamiento.

- 9.1.1(Política de control de acceso) y 9.1.2(Acceso a las redes y a los servicios de red) se fusionan en el control 5.15 Control de Accesos.

- 9.2.4 (Gestión de la información secreta de autenticación de los usuarios), 9.3.1 (Uso de la información secreta de autenticación) y 9.4.3 (Restricción del acceso a la información) se fusionan en el control 5.17 de Autenticación de información.

- 9.2.2 (Provisión de acceso de usuario) y 9.2.5 (Revisión de los derechos de acceso de usuario), 9.2.6(Retirada o reasignación de los derechos de acceso) se fusionan en el control 5.18 de Derechos de Acceso

- 10.1.1(Política de uso de los controles criptográficos) y 10.1.2 (Gestión de claves)se fusionan en el control 8.24 Uso de Criptografía.

- 11.1.2 (Controles físicos de entrada) y 11.1.6 (Áreas de carga y descarga) se fusionan en el control 7.2 Controles de entrada física.

- 12.1.4(Separación de los recursos de desarrollo, prueba y operación) y 14.2.6 (Entorno de desarrollo seguro) se fusionan en el control 8.31 Separación de ambientes de desarrollo, prueba y producción.

- 12.4.1(Registro de eventos), 12.4.2(Protección de la información del registro) y 12.4.3 (Registros de administración y operación) se fusionan en el control 8.15 Inicio de Sesión

- 12.5.1(Instalación del software en explotación) y 12.6.2 (Restricción en la instalación de software) se fusionan en el control 8.19 Instalación de software en sistemas operativos

- 12.6.1(Gestión de las vulnerabilidades técnicas) y 18.2.3 (Comprobación del cumplimiento técnico) se fusionan en el control 8.8 Gestión de vulnerabilidades técnicas.

- 12.1.2 (Gestión de cambios) , 14.2.2 (Procedimiento de control de cambios en sistemas), 14.2.3 (Revisión técnica de las aplicaciones tras efectuar cambios en el sistema operativo) y 14.2.4 (Restricciones a los cambios en los paquetes de software)se fusionan en el control 8.32 Gestión del Cambio

- 13.2.1 (Políticas y procedimientos de intercambio de información), 13.2.2 (Acuerdos de intercambio de información), 13.2.3 (Mensajería electrónica) se fusionan en el control 5.14 Transferencia de información

- 14.1.2 (Asegurar los servicios de aplicaciones en redes públicas) y 14.1.3(Protección de las transacciones de servicios de aplicaciones) se fusionan en el control 8.26 Requerimientos de seguridad en aplicaciones

- 14.2.8 (Pruebas funcionales de seguridad de sistemas) y 14.2.9 (Pruebas de aceptación de sistemas) se fusionan en el control 8.29 de Pruebas de seguridad en el desarrollo y aceptación.

- 15.2.1(Control y revisión de la provisión de servicios del proveedor) y 15.2.2 (Gestión de cambios en la provisión del servicio del proveedor) se fusionan en el control 5.22 Monitoreo, revisión y gestión del cambio con proveedores de servicios.

- 16.1.2 (Notificación de los eventos de seguridad de la información) y 16.1.3(Notificación de puntos débiles de la seguridad) se fusionan en el control 6.8 Reporte de eventos de seguridad de la información.

- 17.1.1 (Planificación de la continuidad de la seguridad de la información), 17.1.2 (Implementar la continuidad de la seguridad de la información) y 17.1.3 (Verificación, revisión y evaluación de la continuidad de la seguridad de la información) se fusionan en el control 5.29 Disrupción durante la seguridad de la información.

- 18.1.1 (Identificación de la legislación aplicable y de los requisitos contractuales) y 18.1.5 (Regulación de los controles criptográficos) se fusionan en el control 5.31 Identificación de requerimientos legales, estatutarios, regulatorios y contractuales.

- 18.2.2 (Cumplimiento de las políticas y normas de seguridad) y 18.2.3 (Comprobación del cumplimiento técnico) se fusionan en el control 5.36 Cumplimiento con políticas y estándares para la seguridad de la información

Controles que se eliminan desde la ISO 2013

-

11.2.5 Retirada de materiales propiedad de la empresa - El control 11.2.5 antiguo no se ha eliminado, aparece en la tabla B.1 asociado al nuevo 7.10 de almacenamiento de información, junto con 8.3.1, 8.3.2 y 8.3.3 relacionado al acceso de la información.

¿Cómo afecta a las organizaciones que ya tienen la certificación ISO?

Actualmente no hay ningún impacto en las organizaciones que ya mantienen un SGSI certificado hasta que se haya aprobado la nueva ISO/IEC 27002 y se haya actualizado el Anexo A, en una nueva versión de la ISO/IEC 27001. Por lo general, las organizaciones tendrán un período de gracia antes de que se les exija adoptar la norma ISO 27001 revisada y es probable que las organizaciones aborden los cambios junto con el próximo ciclo de auditoría de recertificación una vez que se publique la norma revisada.

Para las organizaciones que pretenden certificar su SGSI, esto no debería ser un obstáculo. Las organizaciones deberían familiarizarse con el nuevo conjunto de controles y, con la ayuda del mapeo a la versión 2013, prepararse para la certificación.

¿Cómo afecta la nueva revisión de la ISO 27002 a la ISO 27001?

La norma ISO/IEC 27002 tiene su origen en la ISO/IEC 17799, siendo la primera norma ISO de referencia de buenas prácticas para la gestión de la seguridad de la información. Luego que se renumeraron y surgió el conjunto de controles 27000, la ISO/IEC 27002 fue tomada como referencia para el Anexo A de la ISO/IEC 27001.

Naturalmente, en este contexto, una actualización de la norma ISO 27002 afectará inevitablemente al conjunto de controles de la norma ISO 27001. Por lo que se espera que estos cambios se reflejen en el Anexo A de la norma ISO 27001 después de la publicación oficial de la ISO 27002 actualizada, de forma de mantener coherencia entre ambas normas.

En el siguiente enlace puedes descargar la lista de controles de la norma (XLS) y su relación con la versión 2013, así como los atributos de cada uno de los controles.

NOTA: revisar bien los controles en dicho XLS porque pueden ser incorrectos.

Referencias

- Esta artículo fue realizado analizando la última versión borrador publicada y comercializada por la ISO.

- https://www.iso.org/standard/75652.html

- https://www.iso.org/stages-and-resources-for-standards-development.html

- https://ciberseguridad.blog/iso-27001-2022-controles-nuevos-en-el-estandar-de-ciberseguridad-por-excelencia/

Fuentes: DataSec | Diplomado Ciberseguridad

Excelente articulo

ResponderBorrarQue buen artículo

ResponderBorrarMuchas gracias por la información.

ResponderBorrarAbrazo a Segu-Info.

Muchas gracias, buen artículo

ResponderBorrarEl control 11.2.5 antiguo no se ha eliminado, aparece en la tabla B.1 asociado al nuevo 7.10 de almacenamiento de información, junto con 8.3.1, 8.3.2 y 8.3.3

ResponderBorrar¡Excelente información!

ResponderBorrar