Bienvenido OWASP Top 10 2021 (I)

El OWASP Top 10 2021 es completamente nuevo, con un nuevo diseño gráfico y una infografía de una página disponible y listo para imprimir. El top aún se encuentra en DRAFT y se siguen recibiendo comentarios y preparando la actualización gráfica, a tiempo para el lanzamiento oficial del vigésimo aniversario de OWASP (24/09).

Esta nueva entrega del Top 10 está más basada en datos que nunca, pero no solo y ciegamente basada en datos. Se seleccionaron ocho de las diez categorías desde los datos aportados y dos categorías desde una encuesta de la industria de alto nivel. Se hace de sesta forma por una razón fundamental: mirar los datos aportados es "mirar el pasado". Los investigadores de AppSec se toman su tiempo para encontrar nuevas vulnerabilidades y nuevas formas de probarlas. Se necesita tiempo para integrar estas pruebas en herramientas y procesos. Para cuando se puede probar de manera confiable una debilidad a escala, es probable que hayan pasado años. Para equilibrar ese punto de vista, se utiliza una encuesta de la industria para preguntar a las personas en primera línea qué ven como debilidades esenciales que los datos pueden no mostrar aún.

Hay algunos cambios críticos que adoptamos para continuar madurando en el Top 10.

¿Qué ha cambiado en el Top 10 para 2021?

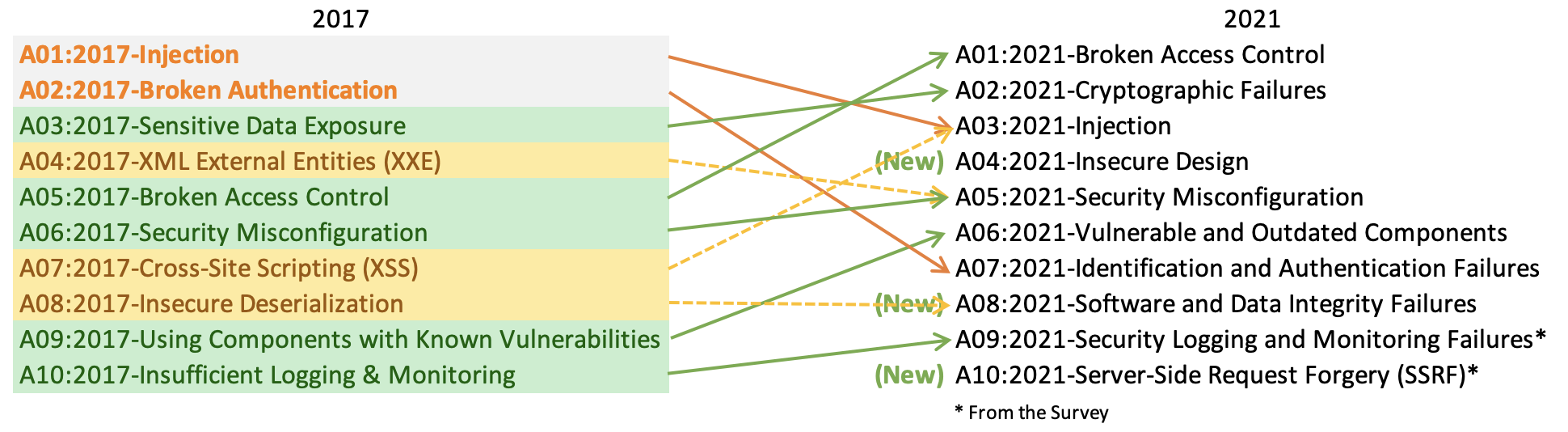

Hay tres categorías nuevas, cuatro categorías con cambios de nomenclatura y alcance, y cierta consolidación de algunas vulnerabilidades conocidas previamente.

- A01: 2021 - Broken Access Control sube desde la quinta posición. En el 94% de las aplicaciones que se probaron se detectó algún tipo de control de acceso defectuoso. Los 34 CWE asignados a Broken Access Control tuvieron más apariciones en aplicaciones que cualquier otra categoría.

- A02: 2021 - Fallos criptográficos sube una posición al #2. Anteriormente conocido como "Exposición de datos confidenciales", era un síntoma amplio en lugar de una causa raíz. El enfoque renovado está en las fallas relacionadas con la criptografía, que a menudo conducen a la exposición de datos confidenciales o al compromiso del sistema.

- A03: 2021 - La inyección baja a la tercera posición. El 94% de las aplicaciones probadas tenían alguna forma de inyección, y los 33 CWE mapeados en esta categoría tienen la segunda mayor cantidad de ocurrencias en aplicaciones. Cross-site Scripting ahora forma parte de esta categoría.

- A04: 2021 - Diseño inseguro es una nueva categoría para 2021, con un enfoque en los riesgos relacionados con fallas de diseño. Si realmente queremos "movernos a la izquierda" como industria, se requiere un mayor uso del modelado de amenazas, patrones y principios de diseño seguros y arquitecturas de referencia.

- A05: 2021 - La configuración incorrecta de seguridad sube desde el puesto 6 en la edición anterior. En el 90% de las aplicaciones que se probaron se detectó algún tipo de configuración incorrecta. Con más cambios en software altamente configurable, no es sorprendente ver que esta categoría asciende. La categoría anterior de entidades externas XML (XXE) ahora forma parte de esta categoría.

- A06: 2021 - Los componentes vulnerables y obsoletos se titulaba anteriormente "Uso de componentes con vulnerabilidades conocidas" y ocupa el puesto número 2 en la encuesta de la industria, pero también tenía suficientes datos para llegar al Top 10 a través del análisis de datos. Esta categoría avanza desde el puesto 9 en 2017 y es un problema conocido que cuesta probar y evaluar el riesgo.

- A07: 2021 - Fallas de identificación y autenticación anteriormente era conocido como "pérdida de autenticación" y bajó desde la segunda posición, y ahora incluye CWE que están más relacionados con fallas de identificación. Esta categoría sigue siendo una parte integral del Top 10, pero la mayor disponibilidad de marcos estandarizados parece estar ayudando.

- A08: 2021 - Fallas de software e integridad de datos es una nueva categoría para 2021, que se centra en hacer suposiciones relacionadas con actualizaciones de software, datos críticos y canalizaciones de CI/CD sin verificar la integridad. Uno de los impactos más ponderados de los datos de CVE/CVSS mapeados a los 10 CWE en esta categoría. La deserialización insegura de 2017 ahora es parte de esta categoría más grande.

- A09:2021 - Las fallas de registro y monitoreo de seguridad de 2021 eran anteriormente "Registro y monitoreo insuficientes" y se agrega de la encuesta de la industria, avanzando desde el puesto 10 anterior. Esta categoría se amplía para incluir más tipos de fallas, es difícil de probar y no está bien representada en los datos CVE/CVSS. Sin embargo, las fallas en esta categoría pueden afectar directamente la visibilidad, las alertas de incidentes y los análisis forenses.

- A10:2021 - La falsificación de solicitudes del lado del servidor (Server-Side Request Forgery - SSRF) se agrega desde la encuesta de la industria. Los datos muestran una tasa de incidencia relativamente baja con una cobertura de pruebas por encima del promedio, junto con calificaciones por encima del promedio para el potencial de Explotación e Impacto. Esta categoría representa el escenario en el que los profesionales de la industria nos dicen que esto es importante, aunque no está ilustrado en los datos en este momento.

Más información

- A01:2021 – Broken Access Control

- A02:2021 – Cryptographic Failures

- A03:2021 – Injection

- A04:2021 – Insecure Design

- A05:2021 – Security Misconfiguration

- A06:2021 – Vulnerable and Outdated Components

- A07:2021 – Identification and Authentication Failures

- A08:2021 – Software and Data Integrity Failures

- A09:2021 – Security Logging and Monitoring Failures

- A10:2021 – Server Side Request Forgery

Fuente: OWASP

0 Comments:

Publicar un comentario

Gracias por dejar un comentario en Segu-Info.

Gracias por comentar!