Vulnerabilidades PrintNightmare, ProxyShell y PetitPotam aprovechadas por el ransomware

Ransomware basado en PrintNightmare

Desde el momento en el que se publicaron los detalles de la vulnerabilidad PrintNightmare varios investigadores alertaron del riesgo que suponía en aquellos sistemas que no aplicaran los parches de seguridad que se han ido lanzando desde entonces o las mitigaciones recomendadas por Microsoft.

Uno de los primeros intentos de los grupos de ransomware de aprovechar esta vulnerabilidad se detectó a mediados del pasado mes de julio cuando investigadores de CrowdStrike detectaron intentos de explotarla por parte de ransomware Magniber. Este malware se encuentra activo desde octubre de 2017, habiendo alcanzado picos de actividad en las últimas semanas, y se centra en víctimas localizadas en países asiáticos como China, Corea del Sur, Singapur o Malasia, entre otros.

Durante los últimos días también se ha observado como otra familia de ransomware conocida como The Vice Society está aprovechando la vulnerabilidad PrintNightmare para realizar movimientos laterales en las redes corporativas de sus víctimas. En esta ocasión, fueron los investigadores de Cisco Talos quienes observaron a los operadores de este ransomware dos de los fallos de seguridad asociados a esta vulnerabilidad.

Además de estos dos casos, los manuales que se entregan a los afiliados del ransomware Conti que se filtraron recientemente y también mencionan el aprovechamiento de esta vulnerabilidad por lo que es de esperar que los operadores detrás de esta amenaza la exploten en breve, si no lo están haciendo ya.

Ransomware basado en ProxyShell y PetitPotam.

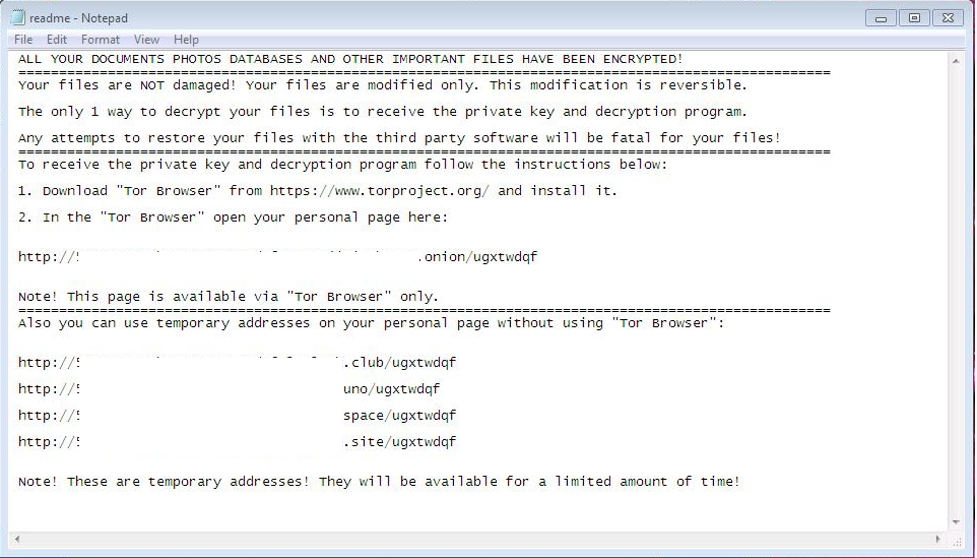

Uno de los ejemplos más claro del aprovechamiento de estas vulnerabilidades lo encontramos en su uso para acceder a sistemas vulnerables e infectarlos con ransomware. De esta forma, los delincuentes cifran la información que se almacena en el sistema y solicitan el pago de un rescate para recuperarla.

La primera familia de ransomware que se ha descubierto aprovechando la vulnerabilidad ProxyShell es una de reciente aparición y se hace llamar LockFile. Según han informado algunos investigadores, los operadores de este ransomware estarían aprovechando esta vulnerabilidad para acceder a los servidores de MS Exchange que aun no hayan aplicado los parches de seguridad que la solucionan.

Fuente: Protegerse

0 Comments:

Publicar un comentario

Gracias por dejar un comentario en Segu-Info.

Gracias por comentar!