Módulo TPM 2.0 hackeado en 30' sin soldadura

Los

investigadores de la consultora de seguridad Dolos Group, contratados para probar la seguridad de la red de un cliente, recibieron un

ordenador portátil Lenovo preconfigurado para usar los estándares de seguridad

de la organización, incluyendo TPM. No recibieron usuarios ni contraseñas,

detalles de configuración ni cualquier otra información sobre la máquina, para

emular lo que se encontraría un atacante que robara físicamente el

portátil.

Un análisis de la configuración de la BIOS, la operación de arranque y el hardware reveló rápidamente que las medidas de seguridad implementadas podrían evitar los ataques habituales, incluyendo:

- Ataques PCILeech / DMA porque la protección VT-d BIOS de Intel estaba habilitada.

- La autenticación omite el uso de herramientas como Kon-boot.

- Uso de herramientas como LAN turtle y Responder para extraer datos con adaptadores Ethernet USB.

Con poco más para poder continuar, los investigadores se enfocaron en el módulo de plataforma confiable o Trusted Platform Module (TPM), un chip altamente reforzado instalado en la placa base del portátil que se comunica directamente con otro hardware instalado en la máquina. Los investigadores se dieron cuenta de que como es el valor predeterminado para el cifrado del disco duro con BitLocker de Microsoft, el portátil arrancaba directamente en la pantalla de Windows sin que se solicitara ingresar un PIN o contraseña, lo que significa que el TPM era el lugar donde se almacenaba la clave criptográfica para desbloquear la unidad.

Microsoft recomienda anular el valor predeterminado y utilizar un PIN o contraseña, pues de esta manera haría falta que el atacante tuviera conocimientos muy avanzados y que desmontara el portátil e hiciera cierto trabajo de soldadura en el módulo TPM para acceder a él. Sin embargo, los investigadores dijeron al respecto que el consejo de Microsoft es inadecuado:

"Un atacante pre-equipado podría realizar toda la cadena de ataque en menos de 30 minutos sin hacer soldaduras, con hardware simple y barato y con herramientas disponibles públicamente, lo que coloca a este proceso directamente al alcance de cualquier usuario con conocimientos avanzados".

Los módulos TPM tienen múltiples capas de defensa que evitan que los atacantes extraigan o manipulen los datos que almacenan. Por ejemplo, un análisis realizado hace más de 10 años reveló que un chip TPM fabricado por Infineon fue diseñado para autodestruirse si se le penetraba físicamente. Con pocas esperanzas de romper el chip dentro del portátil, los investigadores buscaron otras formas con las que poder extraer la clave que descifraba el disco duro, y se dieron cuenta de que el TPM se comunicaba con la CPU mediante una interfaz en serie, un protocolo de comunicaciones para sistemas integrados.

Abreviado como SPI, el firmware no proporciona capacidades de cifrado propias,

por lo que cualquier cifrado debe ser manejado por los dispositivos con los

que se comunica el TPM y no por éste. BitLocker no utiliza ninguna de las

funciones de comunicación cifradas del último estándar TPM 2.0, así que si los

investigadores pudieran aprovechar la conexión entre el TPM y la CPU, podrían

extraer la clave de cifrado y acceder a todo el contenido del portátil.

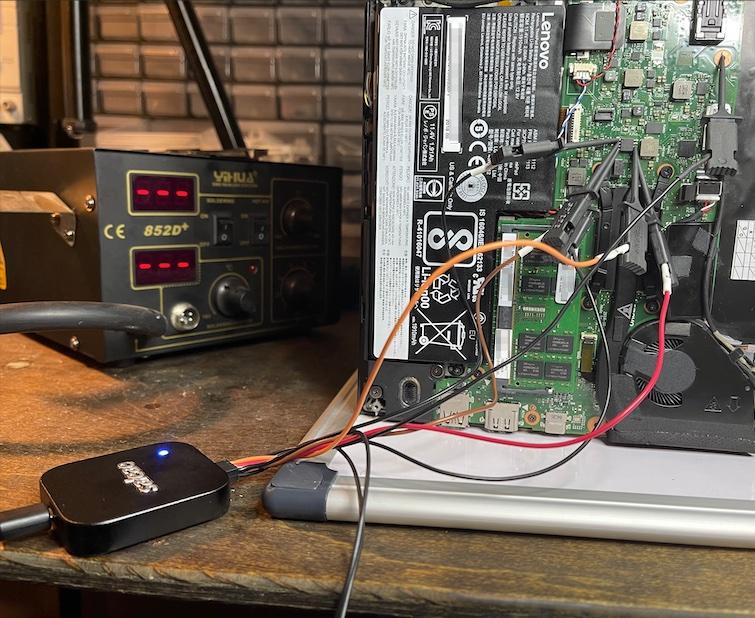

Así pues, los investigadores conectaron un analizador lógico al chip CMOS de la placa base del portátil, y en poco tiempo lograron extraer cada byte que se movía a través del chip. Luego, utilizaron el kit de herramientas bitlocker-spi-tool para aislar la clave dentro de esta masa de datos obtenida y ¡bingo!, ya pudieron eliminar el cifrado del disco, y todo gracias al TPM.

Con el disco duro descifrado, los investigadores revisaron su contenido en busca de contraseñas o archivos confidenciales que los ayudaran a acceder a la red del cliente.

Fuente: Hardzone | Arstechnica

0 Comments:

Publicar un comentario

Gracias por dejar un comentario en Segu-Info.

Gracias por comentar!