Documentos de la corte muestran que el FBI podría acceder a mensajes de Signal en iPhones

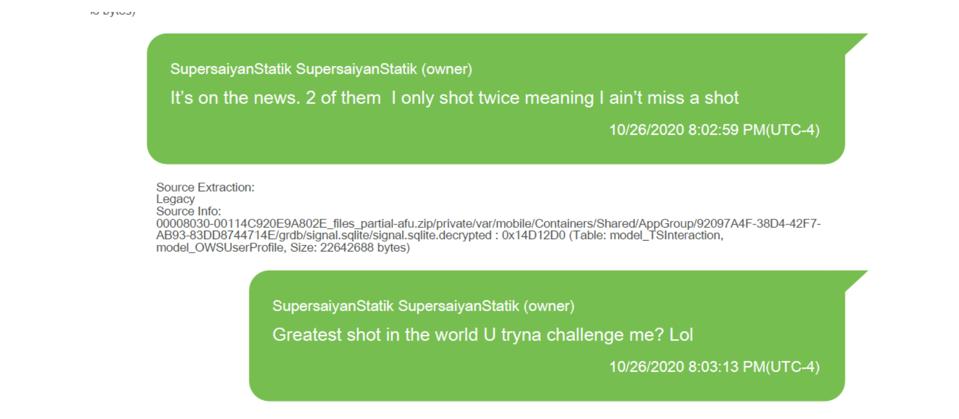

Los documentos judiciales relacionados con un caso reciente de tráfico de armas en Nueva York y obtenidos por Forbes revelaron que el FBI puede tener una herramienta para acceder a los mensajes privados de Signal.

Los documentos revelaron que los mensajes cifrados pueden ser interceptados desde dispositivos iPhone cuando están en modo "AFU parcial (después del primer desbloqueo)". "Las pistas llegaron a través de Seamus Hughes en el Programa sobre Extremismo de la Universidad George Washington en documentos judiciales que contienen capturas de pantalla de mensajes de Signal entre hombres acusados, en 2020, de dirigir una operación de tráfico de armas en Nueva York". afirma Forbes.

También hay algunos metadatos en las capturas de pantalla, lo que indica no solo que Signal se había descifrado en el teléfono, sino que la extracción se realizó en "AFU parcial". Este último acrónimo significa "después del primer desbloqueo" y describe un iPhone en cierto estado: un iPhone que está bloqueado pero que se ha desbloqueado una vez y no está apagado.

Algunas firmas de seguridad forense, como Cellebrite y Grayshift/GrayKey, desarrollaron plataformas para la investigación forense de dispositivos móviles que permiten la extracción de información sensible. En diciembre, la firma de seguridad israelí Cellebrite afirmó (y luego se desdijo) que puede descifrar mensajes de la aplicación de mensajería de alta seguridad Signal.

Las herramientas aprovechan las vulnerabilidades de software y hardware para extraer datos de dispositivos móviles.

Los investigadores podrían extraer datos de dispositivos iPhone en modo AFU parcial porque las claves de cifrado se almacenan en la memoria y se puede acceder a ellas mediante herramientas forenses específicas.

En el momento de escribir este artículo, no está claro a qué modelo de iPhone accedió el FBI o la versión de iOS que se ejecuta en el dispositivo. El iPhone en cuestión parece ser un iPhone 11 (ya sea Pro o Max) o un iPhone SE de segunda generación. No está claro si la policía puede acceder a datos privados en un iPhone 12. Tampoco está claro qué versión de software estaba en el dispositivo. Los modelos de iOS más nuevos pueden tener una mejor seguridad. Apple se negó a comentar, pero señaló a Forbes su respuesta a una investigación anterior sobre búsquedas de iPhones en modo AFU, en la que señaló que requerían acceso físico y eran costosos.

Un portavoz de Signal le dijo a Forbes que si alguien está en posesión física de un dispositivo puede aprovechar una vulnerabilidad del sistema operativo de Apple o Google sin parchear para omitir parcial o totalmente la pantalla de bloqueo y luego interactuar con el dispositivo.

Fuente: SecurityAffairs

0 Comments:

Publicar un comentario

Gracias por dejar un comentario en Segu-Info.

Gracias por comentar!