Múltiples vulnerabilidades en TikTok

TikTok está disponible en más de 150 mercados, es utilizado en 75 idiomas a nivel mundial y tiene más de mil millones de usuarios. Desde octubre de 2019, TikTok es una de las aplicaciones más descargadas del mundo. La aplicación es utilizada principalmente por adolescentes y niños que usan esta aplicación para crear clips de música cortos, en su mayoría clips de sincronización de labios de 3 a 15 segundos y videos cortos en bucle de 3 a 60 segundos.

Según USA Today, la Marina de los Estados Unidos prohibió el uso de la aplicación para su personal, mientras que en un artículo de The Guardian, el demócrata Chuck Schumer dice que la "aplicación TikTok presenta un riesgo potencial para la seguridad nacional". Además, el New York Times ha publicado que TikTok está bajo revisión de seguridad nacional. Más recientemente, CNet.com informó que el Ejército de EE.UU. prohibió el uso de TikTok en teléfonos del gobierno, revirtiendo su política sobre la aplicación de entretenimiento, que recientemente utilizó como herramienta de reclutamiento.

En los últimos meses, los investigadores de Check Point Research descubrieron múltiples vulnerabilidades dentro de la aplicación TikTok. Las vulnerabilidades descritas en esta investigación permiten a los atacantes hacer lo siguiente:

- Conseguir cuentas de TikTok y manipular su contenido

- Eliminar videos

- Subir videos no autorizados

- Hacer públicos los videos privados "ocultos"

- Revelar información personal guardada en la cuenta, como direcciones de correo electrónico privadas

Check Point Research informó a los desarrolladores de TikTok sobre las vulnerabilidades expuestas en esta investigación y se implementó una solución de manera responsable para garantizar que sus usuarios puedan continuar usando la aplicación TikTok de manera segura.

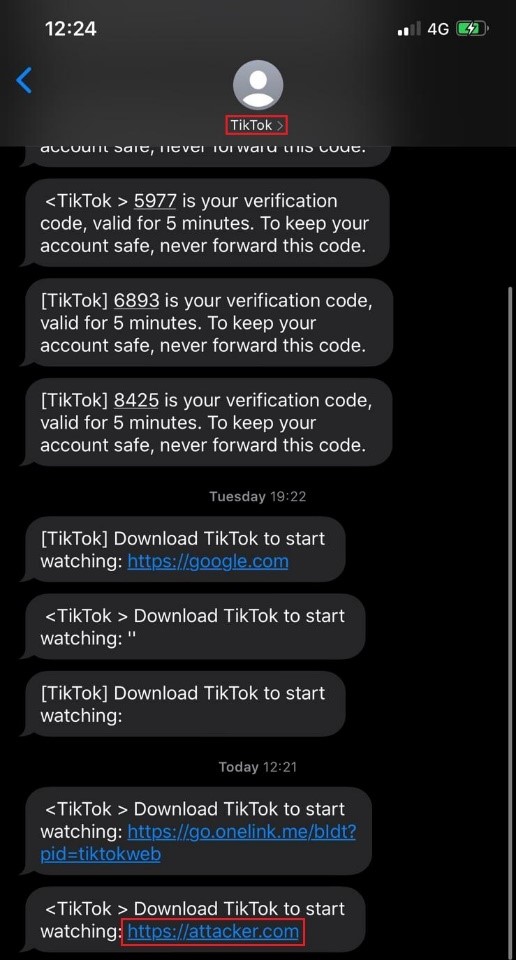

Suplantación de enlaces SMS

Es posible enviar un mensaje SMS a cualquier número de teléfono en nombre de TikTok. En el sitio principal de TikTok: www.tiktok.com, hay una funcionalidad que permite a los usuarios enviarse un mensaje SMS a sí mismos para descargar la aplicación.

Deep Link

La aplicación TikTok en Android tiene una funcionalidad de "enlaces profundos", lo que hace posible invocar un enlace (intents)del navegador a través de la app. Los intents que escucha la aplicación son el esquema "https://m.tiktok.com" y el esquema personalizado" musically://".

Los atacantes que utilizan la vulnerabilidad de suplantación de enlaces SMS anterior pueden enviar un enlace personalizado que contenga los esquemas mencionados anteriormente. Dado que el enlace personalizado contendrá el parámetro "url", la aplicación móvil abrirá una ventana del navegador e irá a la página web escrita en el parámetro de la aplicación móvil. Cualquier solicitud se enviará con las cookies de los usuarios.

Redirección abierta con omisión de expresiones regulares de dominio

Es posible enviar un enlace malicioso a una víctima que lo redirigirá a un sitio web malicioso. La redirección abre la posibilidad de realizar ataques Cross-Site Scripting (XSS), Cross-Site Request Forgery (CSRF) y Sensitive Data Exposure sin el consentimiento del usuario. La redirección ocurre cuando un atacante envía un enlace de inicio de sesión legítimo derivado del dominio de Tiktok.

La solicitud de inicio de sesión puede contener un parámetro HTTP GET redirect_url, que redirigirá al usuario a cualquier sitio después de un intento de inicio de sesión exitoso. Por ejemplo https://login.tiktok.com/?redirect_url=https://www.attacker-tiktok.com.

Falsificación de solicitudes entre sitios (CSRF)

Con la falta de un mecanismo de falsificación de solicitudes anti-Cross-Site, se podía ejecutar código JavaScript y realizar acciones en nombre de la víctima, sin su consentimiento. Por ejemplo, se podía borrar un video via HTTP GET https://api-t.tiktok.com/aweme/v1/aweme/delete/?aweme_id=video_id.

Convertirse en seguidor

Los atacantes que buscan convertirse en seguidores de la cuenta de una víctima envían una solicitud a la víctima y la víctima tiene que aprobar la solicitud. Para aprobar la solicitud del seguidor, el atacante utiliza los métodos de ejecución de JavaScript descritos anteriormente y envía una solicitud de aprobación en nombre de la víctima.

Se envía la solicitud de aprobación y una solicitud HTTP POST a la siguiente ruta: https://api-m.tiktok.com/aweme/v1/commit/follow/request/approve

La solicitud POST tiene un parámetro, from_user_id, que contiene la identificación del usuario que desea ser seguidor. El atacante cambia el valor del parámetro from_user_id a su propia identificación y envía la solicitud al servidor de TikTok.

Fuente: CheckPoint

0 Comments:

Publicar un comentario

Gracias por dejar un comentario en Segu-Info.

Gracias por comentar!