Malware usa WiFi BSSID para posicionar a las víctimas

Los operadores de malware (como Loki, Emotet, Tesla, etc.) que desean conocer la ubicación de las víctimas que infectan generalmente confían en una técnica simple en la que toman la dirección IP de la víctima y la comparan con una base de datos de geoposicionamiento IP como GeoIP de MaxMind para obtener la ubicación geográfica aproximada de la víctima.

Si bien la técnica no es muy precisa, sigue siendo el método más confiable para determinar la ubicación física real de un usuario en función de los datos que se encuentran en su computadora.

Sin embargo, en una publicación de blog el mes pasado, Xavier Mertens, un investigador de seguridad del SANS Internet Storm Center, dijo que descubrió una nueva variante de malware que utiliza una segunda técnica, que se basa en obtener el BSSID del usuario infectado.

Conocido como "Basic Service Set Identifier", el BSSID es básicamente la dirección física MAC del router inalámbrico o punto de acceso que el usuario está utilizando para conectarse a través de WiFi.

Puede ver el BSSID en los sistemas Windows ejecutando el comando:

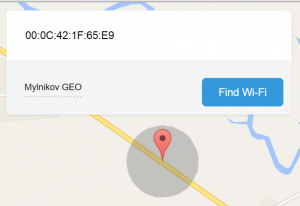

netsh wlan show interfaces | findstr "BSSID"Mertens dijo que el malware que descubrió recopilaba el BSSID y luego lo verificaba con una base de datos gratuita de BSSID a geoposicionamiento mantenida por Alexander Mylnikov. Esta base de datos es una colección de BSSID conocidos y la última ubicación geográfica en la que fueron detectados.

Estos tipos de bases de datos son bastante comunes en estos días y los operadores de aplicaciones móviles los utilizan generalmente como formas alternativas de rastrear a los usuarios cuando no pueden acceder directamente a los datos de ubicación de un teléfono. Por ejemplo, se puede consultar WiGLE, uno de los servicios más populares utilizados para estos tipos de conversiones de BSSID a geo.

Verificar el BSSID con la base de datos de Mylnikov permitiría al malware determinar de manera efectiva la ubicación geográfica física del punto de acceso WiFi que la víctima estaba usando para acceder a Internet, que es una forma mucho más precisa de descubrir la posición geográfica de la víctima.

El uso de ambos métodos juntos permite a los operadores de malware confirmar que la consulta inicial de geolocalización basada en IP es correcta con el segundo método BSSID.

Los operadores de malware generalmente buscan la ubicación de una víctima porque algunos grupos quieren convertirlas en víctimas solo dentro de países específicos (como operaciones patrocinadas por el estado) o no quieren infectar a las víctimas en su país de origen (para evitar llamar la atención de los usuarios locales) y evitar un posible enjuiciamiento.

Sin embargo, las bases de datos de IP a geo son conocidas por sus resultados tremendamente inexactos, ya que las empresas de telecomunicaciones y los centros de datos tienden a adquirir o alquilar bloques de direcciones IP en el mercado libre. Esto da como resultado que algunos bloques de IP se asignen a diferentes organizaciones en otras regiones del mundo desde su propietario inicial o real.

El uso de un segundo método para verificar la ubicación geográfica de una víctima no se adopta ampliamente en la actualidad, pero la técnica tiene beneficios claros que otras operaciones de malware seguramente apreciarán y decidirán usar también en el futuro.

Fuente: ZDNet

Hola creo que el comando para ver las interfaces "BSSID" en windows sería, al menos con search no me funciono

ResponderBorrarnetsh wlan show interfaces | FINDSTR "BSSID"