Malware RANA permite espiar las aplicaciones de mensajería

El pasado día 7 de diciembre un equipo de investigadores reveló nuevas funcionalidades del malware RANA. Estas nuevas funcionalidades permitirían espiar aplicaciones de mensajería, forzar conexiones WiFi y responder llamadas automáticamente con el propósito de espiar las conversaciones.

En septiembre, el Departamento del Tesoro de los Estados Unidos impuso

sanciones al grupo APT39, respaldado por el Ministerio de Inteligencia y Seguridad de Irán, por llevar a cabo campañas de malware contra detractores

iraníes, periodistas y empresas internacionales de los sectores de las

telecomunicaciones y los viajes.

Así mismo, el FBI (Oficina

Federal de Investigaciones)

publicó un informe

donde se recogen varias herramientas utilizadas por Rana Intelligence

Computing Company, que estaba siendo usado como coartada para llevar a cabo

las actividades delictivas del grupo APT39.

Una vez descubierta la relación con Rana el FBI detalló ocho conjuntos separados y distintos de malware, previamente no revelado, que utilizó el grupo para realizar sus actividades de intrusión y espionaje. Dentro de este descubrimiento se incluía una aplicación para para dispositivos Android llamada "optimizer.apk" cuya finalidad era el robo de información y proporcionar acceso remoto al dispositivo.

Las principales características incluyen recuperar solicitudes HTTP GET del

servidor C2, obtener datos del dispositivo, comprimir y cifrar los datos

recopilados y enviarlos a través de solicitudes HTTP POST al servidor C2

malicioso.

Los investigadores de ReversingLabs

publicaron un informe donde profundizan en el uso del paquete

"com.android.providers.optimizer". Para ello utilizan una versión

anterior no confusa del malware descrito en el informe Flash del FBI. Según el investigador Karlo Zanki, no solo tenía permisos para

grabar audio y tomar fotos con fines de vigilancia del gobierno, sino que

también contenía una función para agregar un punto de acceso Wi-Fi

personalizado y obligar a un dispositivo comprometido a conectarse a él.

Esta característica pudo ser introducida para evitar una posible detección

debido al uso inusual del tráfico de datos en la cuenta móvil del objetivo. También hay que destacar la capacidad de responder automáticamente llamadas de

números de teléfono específicos, lo que permite al atacante acceder a las

conversaciones.

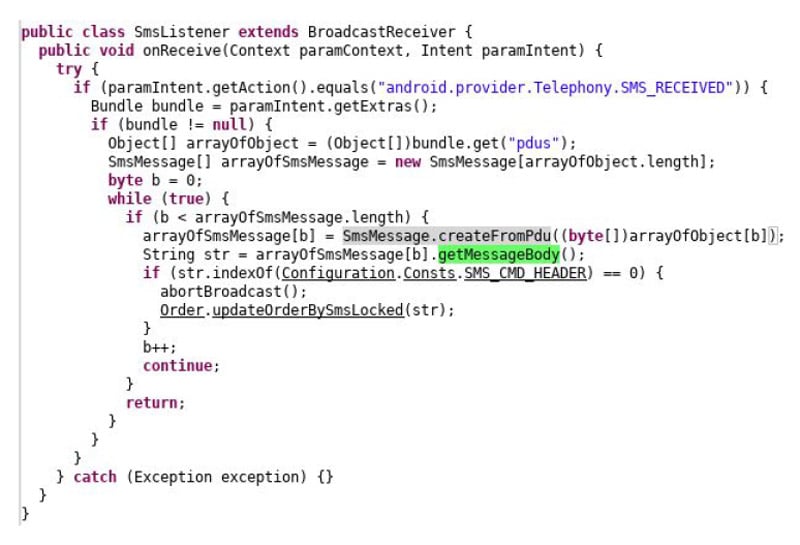

Además de ofrecer soporte para recibir comandos

enviados a través de mensajes SMS, la última variante del malware utilizó los

servicios de accesibilidad para acceder al contenido de aplicaciones de

mensajería instantánea como WhatsApp, Instagram, Telegram, Viber, Skype.

Dado que la plataforma Android mantiene la mayor parte de la cuota de mercado mundial de teléfonos inteligentes, se deduce que también es el objetivo principal del malware móvil.

Fuente: THN

0 Comments:

Publicar un comentario

Gracias por dejar un comentario en Segu-Info.

Gracias por comentar!