Cinco errores frecuentes en el concepto de Zero Trust

Confianza cero es un modelo de seguridad de redes enfocado en un riguroso proceso de verificación de identidad. En este contexto, solo dispositivos autorizados y usuarios autenticados y autorizados tienen acceso a las aplicaciones y datos. Para Alexandre Cagnoni, director de autenticación de WatchGuard Technologies, las empresas tienen la percepción de no tener los recursos económicos para enfocar de forma adecuada una estrategia de confianza cero, sin embargo, "cualquiera puede utilizar este enfoque", aclara el especialista. La clave radica en ser un modelo, no una certificación.

Errores de concepto de confianza cero

Al estar dentro de la red, la confianza es 100% y no es necesario tomar medidas de seguridad. Lo anterior es frecuente escuchar a profesionales informáticos, no obstante, cuando un pirata informático logra acceder a una computadora dentro de la red, no se interesa en ese equipo en específico, sino en la propia red. Un firewall, en estos casos no ayudará a proteger los activos de la empresa.

Mover todo a la nube

Trasladar los archivos a la nube podría ser una excelente estrategia para optimizar costos y mantenimiento, no obstante, lo importante es asegurarse de establecer una conexión VPN (Virtual Private Networks) entre el equipo local y la red remota.

Autenticar a los usuarios es suficiente

Adoptar una estrategia de autenticación de usuarios para el acceso a servidores y datos está bien, pero los dispositivos también deben cumplir con este enfoque para no comprometer la seguridad, especialmente si pertenece a un colaborador remoto.

Trabajo remoto está bien si no es desde un café

"Las empresas deben rechazar esta noción por completo", dice Cagnoni. La seguridad de una red hogareña es más compleja de lo que parece y no es posible asegurar que los trabajadores remotos lo hagan en entornos confiables. Es mejor establecer estrategias de confianza a largo plazo a partir de los hábitos de los usuarios, agrega el especialista.

Inicios de sesión automatizados basados en redes sociales

Si bien desde el punto de vista de los usuarios, automatizar inicios de sesión está bien, desde la perspectiva de la confianza cero, presenta amenazas para la seguridad cibernética. Delegar la gestión es un error dice el especialista de WatchGuard y cita el ejemplo, un usuario podría utilizar la misma contraseña de Netflix y compartirla con un inicio de sesión de Facebook o Twitter.

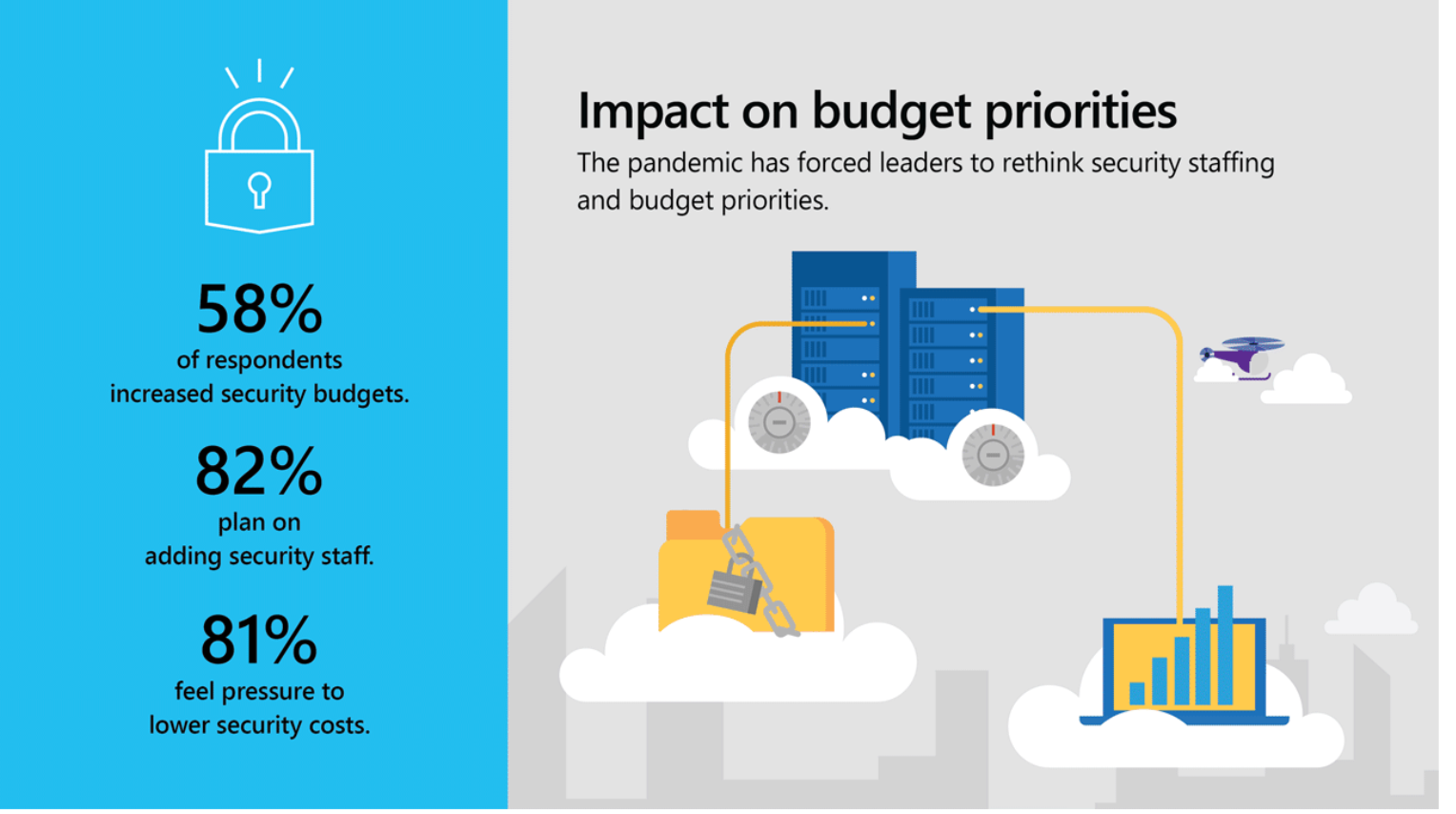

Los cinco errores frecuentes de concepto confianza cero cometidos por empresas, suelen ser aprovechados por ciberdelincuentes para obtener acceso a información o en el peor de los casos realizar extorsiones digitales. El eBook "Zero Trust in the era of Covid-19" expresa, "La pandemia de coronavirus ha puesto de manifiesto las deficiencias de la continuidad empresarial en muchas organizaciones y ha puesto de relieve la lentitud del progreso en transformación digital".

Fuente: DiarioHorizonte

0 Comments:

Publicar un comentario

Gracias por dejar un comentario en Segu-Info.

Gracias por comentar!