Servidor de Bing expuso queries de búsqueda en una BD ElasticSearch

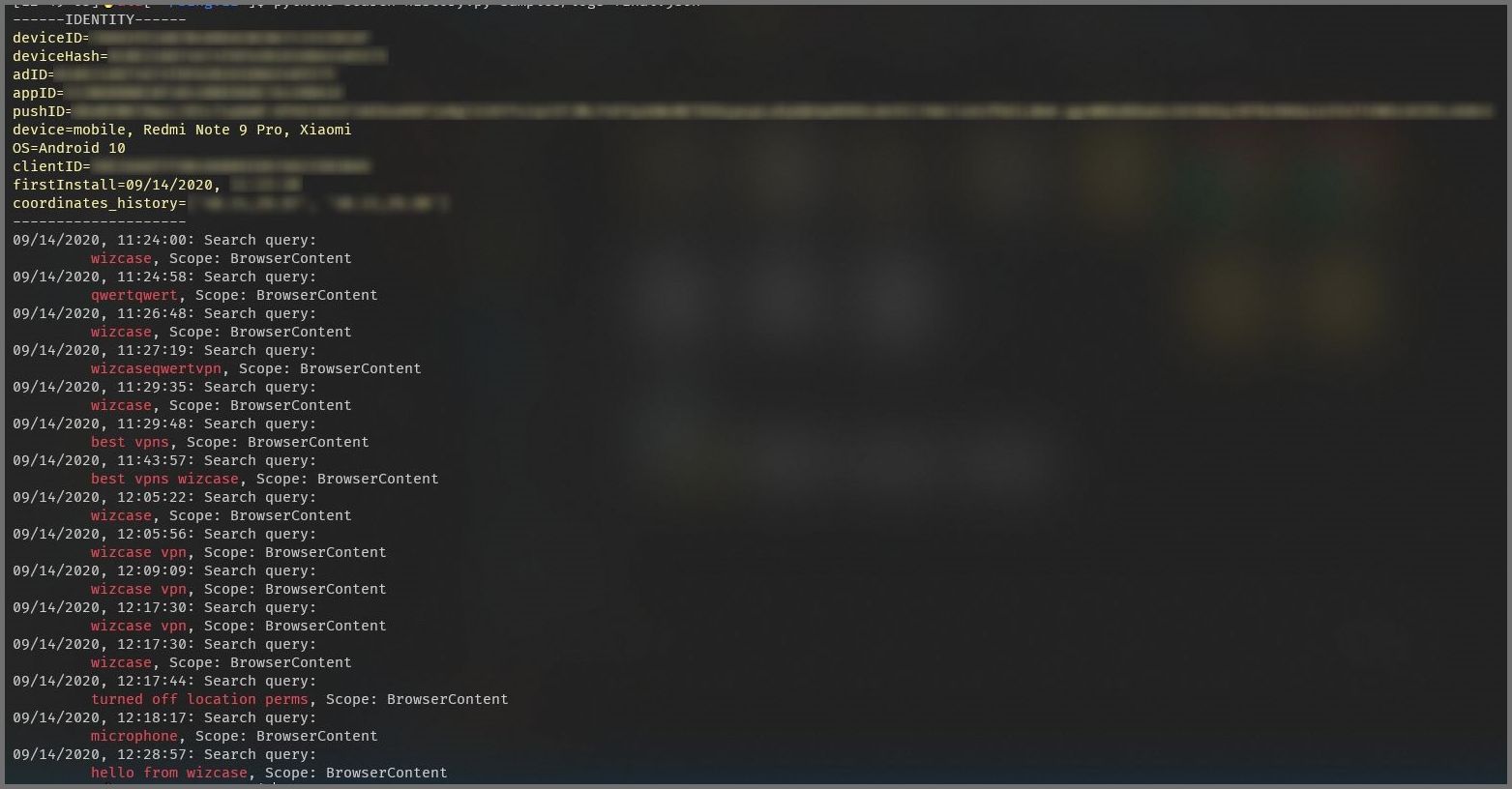

Un servidor back-end asociado con Microsoft Bing expuso datos

confidenciales de los usuarios de aplicaciones móviles del motor de búsqueda,

incluidas consultas de búsqueda, detalles del dispositivo y coordenadas GPS,

entre otros. La base de datos de registro no incluye ningún dato

personal, como nombres o direcciones.

La filtración de datos,

descubierta por

Ata Hakcil de WizCase

el 12 de septiembre, es un caché masivo de archivos de registro de 6.5TB que

se dejó para que cualquiera pudiera acceder sin contraseña, lo que

potencialmente permite a los ciberdelincuentes aprovechar la información para

llevar a cabo estafas de extorsión y phishing.

Según WizCase, se cree que el servidor Elastic estuvo protegido

con contraseña hasta el 10 de septiembre, después de lo cual la autenticación

parece haber sido eliminada inadvertidamente.

Después de que los

hallazgos se divulgaran de forma privada al Centro de respuesta de seguridad

de Microsoft, quien abordó la configuración incorrecta el 16 de septiembre.

Los

servidores mal configurados han sido una

fuente constante de filtraciones

de datos en los últimos años, lo que ha dado lugar a la exposición de

direcciones de correo electrónico, contraseñas, números de teléfono y mensajes

privados.

"Basado en la gran cantidad de datos, es seguro especular que cualquiera

que haya hecho una búsqueda en Bing con la aplicación móvil mientras el

servidor ha estado expuesto está en riesgo", dijo Chase Williams de WizCase en una publicación del lunes.

"Vimos registros de personas que realizaron búsquedas en más de 70

países".

Algunos de los términos de búsqueda incluían depredadores que

buscaban pornografía infantil y los sitios web que visitaron después de la

búsqueda, así como

"consultas relacionadas con armas e interés en tiroteos, con historiales de

búsqueda que incluían la compra de armas y términos de búsqueda de como

matar a los comunistas"

Además de los detalles del dispositivo y la ubicación, los datos

también consistían en la hora exacta en que se realizó la búsqueda utilizando

la aplicación móvil, una lista parcial de las URL que los usuarios visitaron a

partir de los resultados de la búsqueda y tres identificadores únicos, como

ADID (un ID numérico asignado por Microsoft Advertising a un anuncio),

"deviceID" y "devicehash".

Además, el servidor

también sufrió lo que se llama un "meow attack" al menos dos veces, un

ciberataque automatizado

que ha borrado datos de más de 14.000 instancias de bases de datos no seguras

desde julio sin explicación.

Aunque el servidor con fugas no reveló

nombres ni otra información personal, WizCase advirtió que los datos podrían

explotarse para otros propósitos nefastos, además de exponer a los usuarios a

ataques físicos al permitir que los delincuentes triangularan su paradero.

Fuente:

THN

0 Comments:

Publicar un comentario

Gracias por dejar un comentario en Segu-Info.

Gracias por comentar!