#TwitterHack: atacantes convencieron a empleados de Twitter para ayudarlos a secuestrar cuentas

Después de una ola de

robo de cuentas de Twitter, se filtraron capturas de pantalla de una herramienta interna de

administración de usuarios de Twitter que posiblemente ayudararon en el

hacking. Según las fuentes y capturas, un insider de Twitter fue

el responsable.

Las cuentas secuestradas incluyen Mike Bloomberg y las plataformas de criptomonedas

Coinbase y Gemini. Las cuentas anunciaron falsamente que se habían asociado con

una organización llamada CryptoForHealth, que afirma que proporcionaría bitcoins

a las personas siempre que enviaran algunas a una dirección primero.

En

total, cuatro fuentes cercanas o dentro de la comunidad clandestina

proporcionaron a Motherboard capturas de pantalla de la herramienta de usuario.

Dos fuentes dijeron que el panel de Twitter también se usó para cambiar la

propiedad de algunas de las llamadas cuentas "OG" (cuentas que tienen un

identificador que consta de solo uno o dos caracteres), así como para facilitar

el tuiteo de las estafas de criptomonedas desde las cuentas de alto perfil.

"Utilizamos una persona que literalmente hizo todo el trabajo por nosotros", dijo una de las fuentes consultadas por Motherboard. Una segunda fuente agregó que le pagaron por información privilegiada de Twitter. Motherboard otorgó a las fuentes el anonimato para hablar con franqueza sobre el incidente de seguridad. Un portavoz de Twitter le dijo a Motherboard que la compañía aún está investigando si el empleado secuestró las cuentas o si los delincuentes informáticos tuvieron acceso directo a la herramienta.

Según

las fuentes, las cuentas se tomaron usando una herramienta interna de Twitter.

Una de las capturas de pantalla muestra el panel y la cuenta de Binance, una de

las cuentas que tomaron los delincuentes. Según las capturas, al menos algunas

de las cuentas parecen haber sido comprometidas al cambiar la dirección de

correo electrónico asociada a ellas mediante la herramienta.

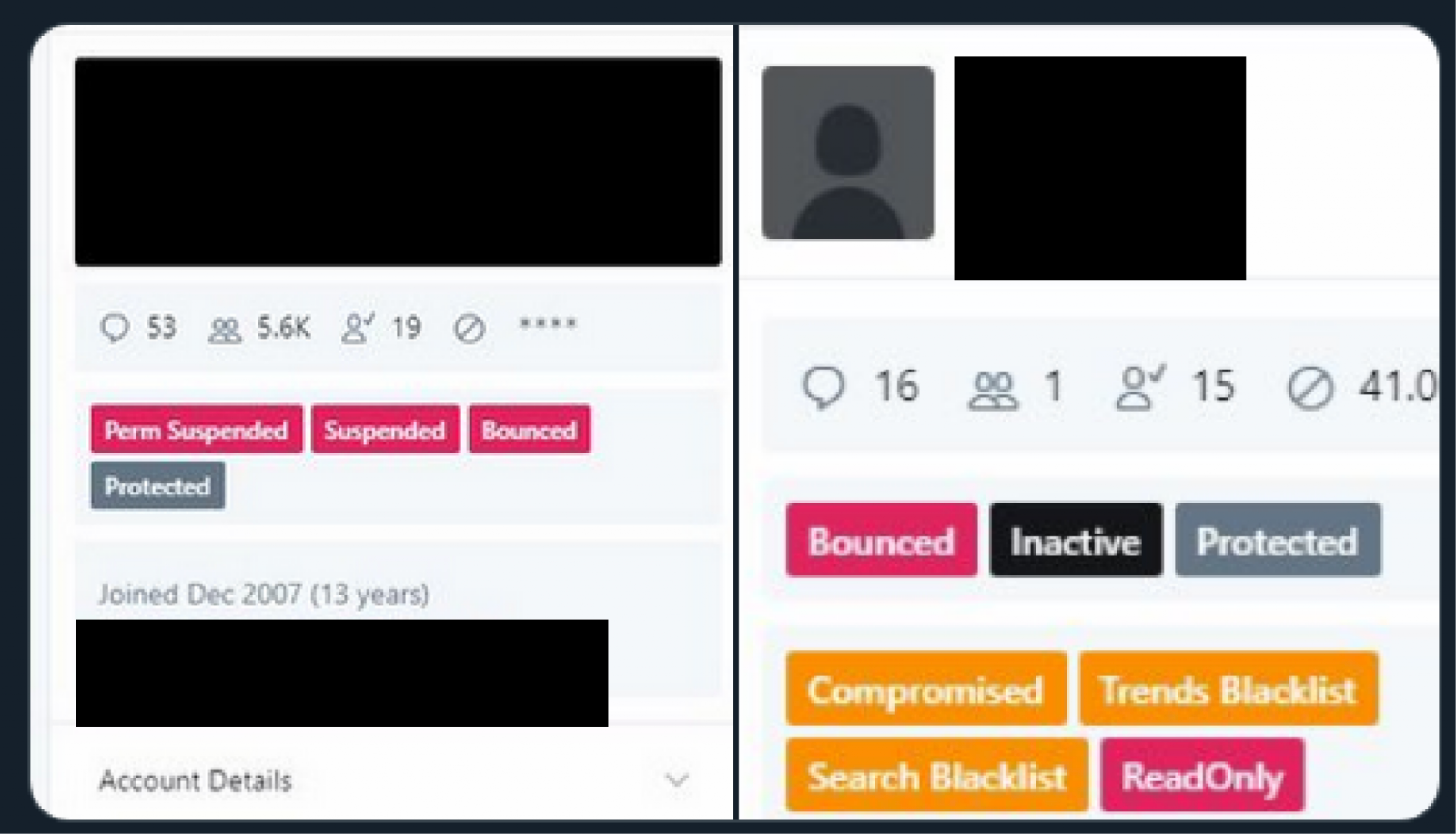

Las capturas de pantalla muestran

detalles sobre la cuenta del usuario objetivo, como si se ha suspendido, si está

suspendido de forma permanente o si tiene un estado protegido. Twitter

ha estado eliminando algunas capturas de pantalla del panel y ha suspendido a

los usuarios que las han twitteado, alegando que los tweets violan sus

reglas.

El panel es un claro ejemplo del problema del acceso a

información privilegiada en las empresas tecnológicas. Mientras que en otros

casos los delincuentes informáticos han sobornado a los trabajadores para que

aprovechen las herramientas sobre los usuarios individuales. En este caso el

acceso ha llevado a tomar el control de algunas de las cuentas más grandes de

la plataforma y postear y estafas relacionadas con Bitcoin en un

esfuerzo por generar ingresos.

Algunos usuarios incluso nombraron a un ex-desarrollador de Twitter en particular como el responsable del ataque, aunque esto no está totalmente verificado y no se proporcionó ninguna prueba.

Para el investigador de seguridad de Kaspersky Dmitry Galov ha sido "extremadamente efectiva y en sólo dos horas, al menos 367 usuarios han transferido alrededor de 120.000 dólares a los atacantes".

Después de la publicación de este artículo, Twitter dijo en

un tweet que:

"Detectamos lo que creemos que es un ataque coordinado de

ingeniería social por parte de personas que se dirigieron con éxito a algunos de

nuestros empleados con acceso a sistemas y herramientas internos".

Investigación

Por su parte, El dominio fue registrado el mismo día que ocurrió el ataque. Desde entonces, el sitio fue marcado como un sitio de phishing y fue retirado de la red. La información sobre el registro del dominio del sitio web fue puesto a disposición del público, habiendo sido registrado supuestamente por "Anthony Elias" de California utilizando la dirección de correo electrónico mkeyworth5 @ gmail.com.

Una hora después de la violación, el senador republicano Josh Hawley escribió una carta al CEO de Twitter Jack Dorsey pidiendo más información sobre el hack, incluyendo cómo ocurrió el hack, cuántos usuarios se vieron comprometidos y si el hack afectó la cuenta del presidente Trump. Hawley dijo que "comuníquese de inmediato con el Departamento de Justicia y la Oficina Federal de Investigación y tome todas las medidas necesarias para asegurar el sitio antes de que esta violación se expanda". En 2017, un trabajador de Twitter eliminó brevemente la cuenta del presidente DonaldTrump antes de que se restableciera rápidamente.

Todas las

empresas tecnológicas se enfrentan al problema de los expertos maliciosos.

Según el

Departamento de Justicia, dos ex empleados de Twitter también abusaron de suacceso para espiar a los usuarios del régimen saudí. Motherboard ha revelado previamente cómo los empleados de Facebook usaron su

acceso privilegiado a los datos de los usuarios para acechar a las mujeres; cómo

los trabajadores de Snapchat tenían una herramienta llamada Snaplion que

proporciona información sobre los usuarios; y cómo los empleados de MySpace

abusaron de una herramienta llamada "Overlord" para espiar a los usuarios.

Fuente: Motherboard

0 Comments:

Publicar un comentario

Gracias por dejar un comentario en Segu-Info.

Gracias por comentar!