Magecart apunta a sitios con AWS S3 inseguros

Los grupos de delincuentes continúan aprovechando los cubos de almacenamiento de

datos AWS S3 mal configurados para insertar código malicioso en sitios web en un

intento de robar información de tarjetas de crédito y llevar a cabo campañas de

publicidad maliciosa.

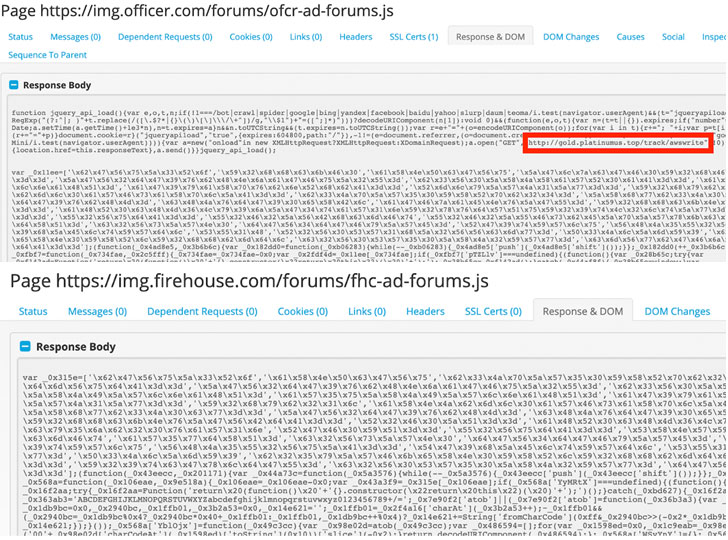

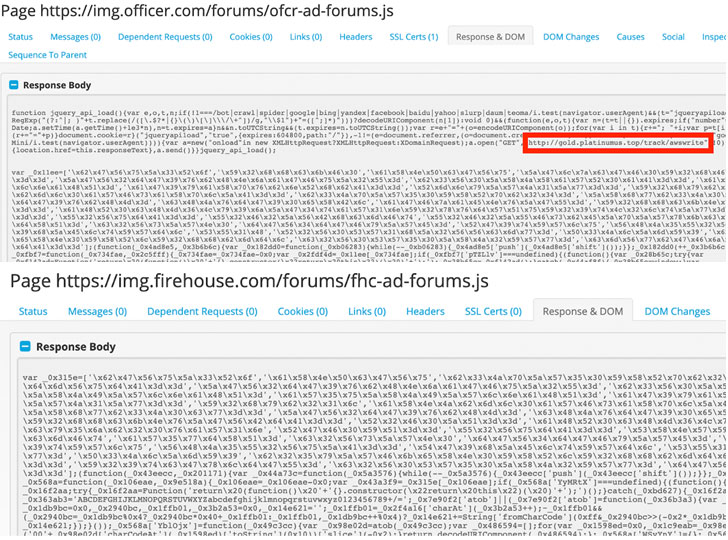

La firma de ciberseguridad RiskIQ dijo que el mes pasado identificó tres sitios web comprometidos que pertenecen a Endeavor Business Media y que aún alojan código de skimming JavaScript, una táctica clásica adoptada por Magecart, un consorcio de diferentes grupos de delincuentes que se orientan a sistemas de carrito de compras online.

Los sitios web afectados sin parches alojan contenido relacionado con servicios de emergencia y foros de chat que atienden a bomberos, policías y profesionales de seguridad, según RiskIQ.

Estos skimmers virtuales de tarjetas de crédito, también conocidos como ataques de FormJacking, son típicamente código JavaScript que los operadores de Magecart insertan sigilosamente en un sitio web comprometido, a menudo en páginas de pago, diseñado para capturar los detalles de la tarjeta de los clientes en tiempo real y transmitirlo a un atacante remoto.

En julio pasado, RiskIQ descubrió una campaña similar de Magecart que aprovechaba los cubos S3 mal configurados para inyectar skimmers de tarjetas de crédito digitales en 17.000 dominios.

El código establece la cookie jqueryapi1oad con una fecha de vencimiento basada en el resultado de una verificación de bot y crea un nuevo elemento DOM en la página en la que se ha inyectado. Luego, procede a descargar código JavaScript adicional que, a su vez, carga una cookie asociada con el sistema de distribución de tráfico Keitaro (TDS) para redirigir el tráfico a los anuncios fraudulentos vinculados a la campaña de publicidad maliciosa de HookAds

La firma de ciberseguridad RiskIQ dijo que el mes pasado identificó tres sitios web comprometidos que pertenecen a Endeavor Business Media y que aún alojan código de skimming JavaScript, una táctica clásica adoptada por Magecart, un consorcio de diferentes grupos de delincuentes que se orientan a sistemas de carrito de compras online.

Los sitios web afectados sin parches alojan contenido relacionado con servicios de emergencia y foros de chat que atienden a bomberos, policías y profesionales de seguridad, según RiskIQ.

- www[.]officer[.]com

- www[.]firehouse[.]com

- www[.]securityinfowatch[.]com

Estos skimmers virtuales de tarjetas de crédito, también conocidos como ataques de FormJacking, son típicamente código JavaScript que los operadores de Magecart insertan sigilosamente en un sitio web comprometido, a menudo en páginas de pago, diseñado para capturar los detalles de la tarjeta de los clientes en tiempo real y transmitirlo a un atacante remoto.

En julio pasado, RiskIQ descubrió una campaña similar de Magecart que aprovechaba los cubos S3 mal configurados para inyectar skimmers de tarjetas de crédito digitales en 17.000 dominios.

Código de skimmer de tarjeta de crédito

Además de usar JavaScript para cargar el skimmer, RiskIQ dijo que descubrió un código adicional que llama "jqueryapi1oad" usado en conexión con una operación de publicidad maliciosa de larga duración que comenzó en abril de 2019 y ha infectado 277 hosts únicos hasta la fecha.El código establece la cookie jqueryapi1oad con una fecha de vencimiento basada en el resultado de una verificación de bot y crea un nuevo elemento DOM en la página en la que se ha inyectado. Luego, procede a descargar código JavaScript adicional que, a su vez, carga una cookie asociada con el sistema de distribución de tráfico Keitaro (TDS) para redirigir el tráfico a los anuncios fraudulentos vinculados a la campaña de publicidad maliciosa de HookAds

Reproductor Flash

Además, el dominio futbolred[.]com es un sitio de noticias de fútbol colombiano que se encuentra en el top 30.000 del ranking mundial de Alexa. También configuró mal un cubo S3, dejándolo abierto a "jqueryapi1oad ", dijeron los investigadores.Para mitigar estas amenazas, RiskIQ recomiendaasegurar los depósitos de S3 con el nivel correcto de permisos, además de usar

las Listas de control de acceso (ACL) y las políticas de depósito para otorgar

acceso a otras cuentas de AWS o solicitudes públicas.

Fuente THN

0 Comments:

Publicar un comentario

Gracias por dejar un comentario en Segu-Info.

Gracias por comentar!