Cracker extorsiona a tiendas online, vende sus bases de datos si no se paga el rescate.

Más de dos docenas de bases de datos SQL han sido robadas de tiendas online en varios países están siendo vendidas en un sitio web público. En total, el vendedor provee de 1.5 millones de registros, pero el total de datos robados es mucho mayor.

El atacante crackea servidores inseguros que están en la web, copia las bases de datos y deja una nota pidiendo un rescate para devolverles los datos robados previamente.

Las victimas tienen diez días para pagar 0.06 BTC en una wallet proporcionada en la nota de rescate, si no lo hacen, el cracker usa la base de datos para su propio beneficio o la hace pública.

El atacante ha usado varias wallets que han recibido más de 100 transacciones, que, combinadas, dan una cantidad total de 5.8 BTC.

El número de reportes de abuso de estas wallets es sobre unos 200, el más viejo de todos con fecha del 20 de septiembre de 2019. El más reciente es del 20 de mayo y solo este mes hubo 9 reportes, indicando que el cibercriminal sigue en activo.

También, el número de reportes de abuso para las diferentes direcciones bitcoin usadas por el atacante no son indicativas de la plena actividad de la operación, ya que no todos reportan al atacante y deciden pagar el rescate.

También, el número de reportes de abuso para las diferentes direcciones bitcoin usadas por el atacante no son indicativas de la plena actividad de la operación, ya que no todos reportan al atacante y deciden pagar el rescate.

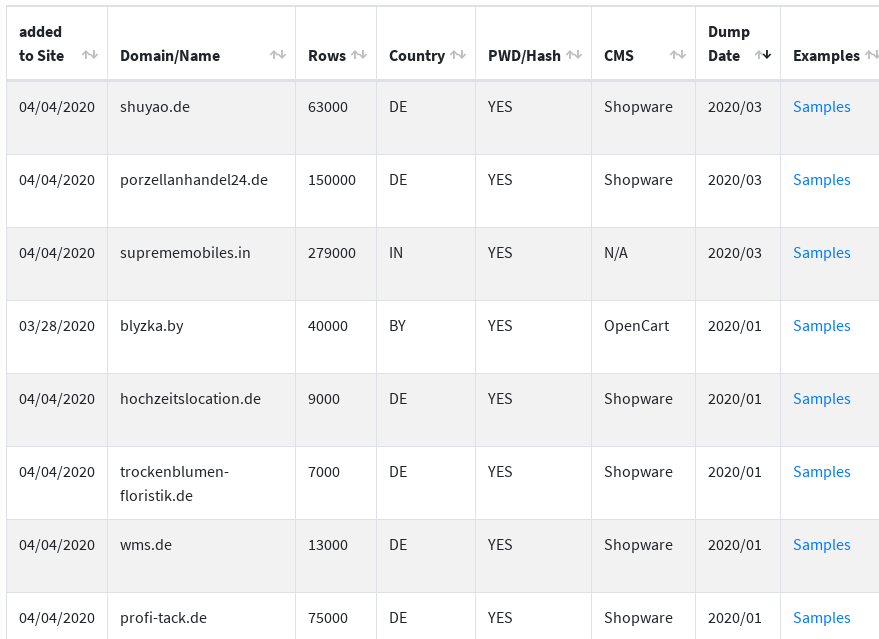

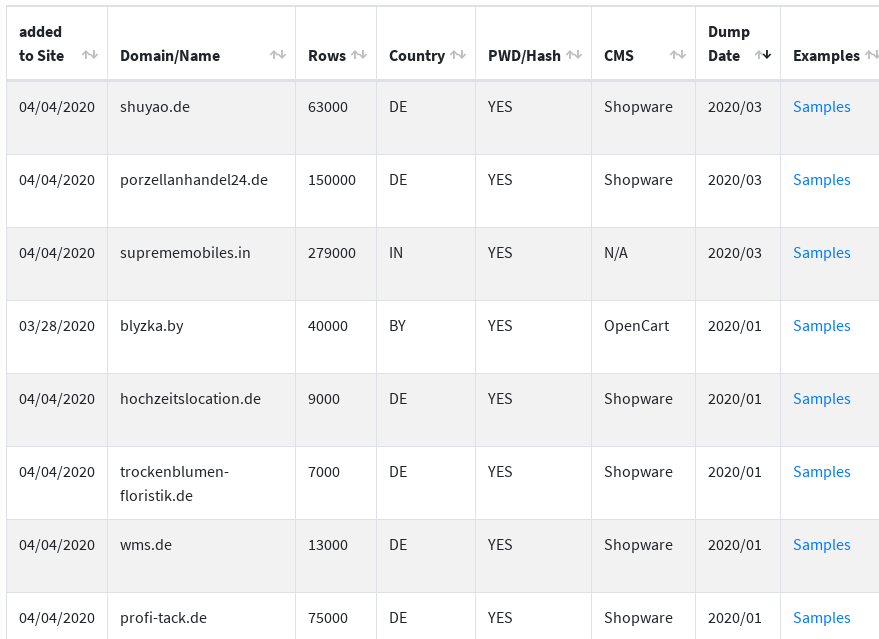

Hay unas 31 bases de datos listadas en el sitio web, aunque juzgando por el número de reportes de abuso, esto es solamente una pequeña parte. El más reciente es de marzo, y todas tienen una muestra adjuntada para que los potenciales compradores puedan comprobar que es lo que compran.

Hay dos bases de datos más sin listar, una de ellas anunciada en abril en un foro de crackers, y otra guardada en el directorio samples del sitio web.

Más de la mitad de las bases de datos listadas son de tiendas online alemanas; Otras son de Brasil, los EEUU, Italia, India, España y Bielorrusia. Todas ejecutan CMS de e-commerce como Shopware, JTL-Shop, Prestashop, OpenCart, Magento v1 y v2.

El número total de filas disponibles de estas bases de datos es alrededor de unas 1.620.000. Dependiendo de la tienda, los datos contienen direcciones de correo electrónico, nombres, contraseñas encriptadas (ej: bcrypt, MD5), direcciones, genero y fechas de nacimiento.

Algunas de estas bases de datos tienen una fecha de dumpeo del 2016 pero el sitio web parece haberse estado llenando desde el día 28 de marzo de este año.

Este tipo de ataque es reminiscente de los sufridos en bases de datos MongoDB que surgieron en 2017 y continuaron en 2019, y un viejo ataque que se enfocaba en servidores MySQL.

Las bases de datos siguen siendo atractivas a los cibercriminales. Aunque tengan poco valor monetario comparado con otros tipos de extorsión, los cibercriminales pueden incrementar el valor de esto vendiéndolo a múltiples personas, incluyendo la víctima.

Fuente: BC

El atacante crackea servidores inseguros que están en la web, copia las bases de datos y deja una nota pidiendo un rescate para devolverles los datos robados previamente.

Las victimas tienen diez días para pagar 0.06 BTC en una wallet proporcionada en la nota de rescate, si no lo hacen, el cracker usa la base de datos para su propio beneficio o la hace pública.

El atacante ha usado varias wallets que han recibido más de 100 transacciones, que, combinadas, dan una cantidad total de 5.8 BTC.

El número de reportes de abuso de estas wallets es sobre unos 200, el más viejo de todos con fecha del 20 de septiembre de 2019. El más reciente es del 20 de mayo y solo este mes hubo 9 reportes, indicando que el cibercriminal sigue en activo.

Hay unas 31 bases de datos listadas en el sitio web, aunque juzgando por el número de reportes de abuso, esto es solamente una pequeña parte. El más reciente es de marzo, y todas tienen una muestra adjuntada para que los potenciales compradores puedan comprobar que es lo que compran.

Hay dos bases de datos más sin listar, una de ellas anunciada en abril en un foro de crackers, y otra guardada en el directorio samples del sitio web.

Más de la mitad de las bases de datos listadas son de tiendas online alemanas; Otras son de Brasil, los EEUU, Italia, India, España y Bielorrusia. Todas ejecutan CMS de e-commerce como Shopware, JTL-Shop, Prestashop, OpenCart, Magento v1 y v2.

El número total de filas disponibles de estas bases de datos es alrededor de unas 1.620.000. Dependiendo de la tienda, los datos contienen direcciones de correo electrónico, nombres, contraseñas encriptadas (ej: bcrypt, MD5), direcciones, genero y fechas de nacimiento.

Algunas de estas bases de datos tienen una fecha de dumpeo del 2016 pero el sitio web parece haberse estado llenando desde el día 28 de marzo de este año.

Este tipo de ataque es reminiscente de los sufridos en bases de datos MongoDB que surgieron en 2017 y continuaron en 2019, y un viejo ataque que se enfocaba en servidores MySQL.

Las bases de datos siguen siendo atractivas a los cibercriminales. Aunque tengan poco valor monetario comparado con otros tipos de extorsión, los cibercriminales pueden incrementar el valor de esto vendiéndolo a múltiples personas, incluyendo la víctima.

Fuente: BC

0 Comments:

Publicar un comentario

Gracias por dejar un comentario en Segu-Info.

Gracias por comentar!