¿Cómo funciona el cifrado de #Zoom en servidores chinos?

Los últimos días han sido complicados para Zoom. Tras unas semanas felices, en las que la aplicación de videoconferencias logró capitalizar el auge del teletrabajo en todo el mundo por culpa del coronavirus, a comienzos de esta semana se supo que sus desarrolladores habían mentido cuando aseguraban que utilizaban un cifrado de extremo a extremo.

Poco después, Zoom pidió disculpas, aclaró que efectivamente, dicho cifrado de extremo a extremo estaba condicionado por múltiples factores, y anunció varias medidas para recuperar la confianza de los usuarios (actualizaciones, auditorías externas, etc).

Pero ¿cómo funciona realmente el cifrado de una videollamada con Zoom?

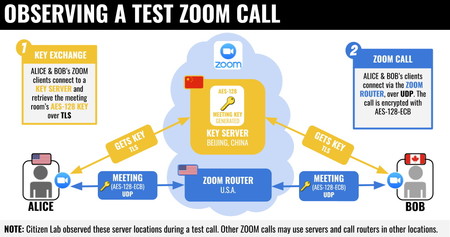

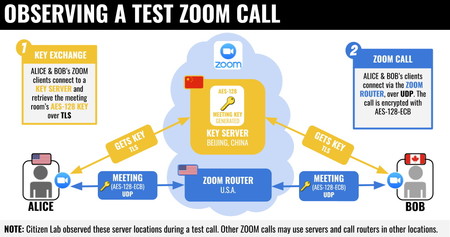

Veamos: cuando el software inicia dicha videollamada, obtiene una clave (procedente de la nube de Zoom) que usa para cifrar el audio y el video, la misma que el resto de clientes irá obteniendo a medida que se incorpore a la reunión. Ésta proviene de la nube de Zoom, formada por servidores repartidos por todo el mundo.

Dependiendo de cómo se configure la reunión, algunos servidores concretos de esta nube, los llamados "conectores", también pueden obtener una copia de la clave. Por ejemplo: si alguien se incorporase a la reunión mediante una llamada de teléfono, en realidad estaría llamando al servidor "Zoom Telephony Connector", que recibirá a su vez una copia de la clave.

Dependiendo de cómo se configure la reunión, algunos servidores concretos de esta nube, los llamados "conectores", también pueden obtener una copia de la clave. Por ejemplo: si alguien se incorporase a la reunión mediante una llamada de teléfono, en realidad estaría llamando al servidor "Zoom Telephony Connector", que recibirá a su vez una copia de la clave.

De los 73 servidores con funciones de conector de la nube de Zoom, la mayoría de ellos están instalados en Estados Unidos, pero 5 de ellos lo están en China. Y, por lo que denuncia el Citizen Lab de la Universidad de Toronto, muchas conversaciones entre usuarios ajenos a dicho país asiático terminan pasando por dichos servidores.

El problema de esto es, como menciona el Citizen Lab en su informe, que si el servidor generador de claves se encuentra en suelo chino, su gobierno tiene derecho legal a exigir que la compañía propietaria (Zoom) comparta con ellos dichas claves. Esto permitiría a las autoridades del país asiático monitorizar el tráfico de vídeo y audio de la videollamada, lo que es una catástrofe para muchos defensores de la privacidad (y de los secretos industriales de Occidente).

Quizá eso ayude a explicar por qué ayer supimos que SpaceX, Apple y la NASA tenían prohibido a sus trabajadores hacer uso de Zoom para las comunicaciones relacionadas con sus respectivas entidades.

Pero eso no es todo. En las últimas horas, el Washington Post también ha hecho pública otra notable vulnerabilidad de Zoom: al usar la función de grabar una copia en vídeo de una reunión, el nombre de los ficheros resultantes tiene siempre la misma estructura, lo que facilita enormemente que una búsqueda en la red abierta desvele (y permita el acceso a) miles de sesiones grabadas, a veces por culpa filtraciones, a veces de configuraciones de privacidad incorrectas.

Patrick Jackson, el experto en ciberseguridad que alertó al Post, aseguró haber encontrado 15.000. Y la temática de las mismas (una de ellas, una conversación entre terapeuta y paciente sobre autolesiones) dejan claro que no estaba destinada a la publicación en abierto.

Fuente: Genbeta | The Intercept | Washington Post

Poco después, Zoom pidió disculpas, aclaró que efectivamente, dicho cifrado de extremo a extremo estaba condicionado por múltiples factores, y anunció varias medidas para recuperar la confianza de los usuarios (actualizaciones, auditorías externas, etc).

Pero ¿cómo funciona realmente el cifrado de una videollamada con Zoom?

Veamos: cuando el software inicia dicha videollamada, obtiene una clave (procedente de la nube de Zoom) que usa para cifrar el audio y el video, la misma que el resto de clientes irá obteniendo a medida que se incorpore a la reunión. Ésta proviene de la nube de Zoom, formada por servidores repartidos por todo el mundo.

De los 73 servidores con funciones de conector de la nube de Zoom, la mayoría de ellos están instalados en Estados Unidos, pero 5 de ellos lo están en China. Y, por lo que denuncia el Citizen Lab de la Universidad de Toronto, muchas conversaciones entre usuarios ajenos a dicho país asiático terminan pasando por dichos servidores.

El problema de esto es, como menciona el Citizen Lab en su informe, que si el servidor generador de claves se encuentra en suelo chino, su gobierno tiene derecho legal a exigir que la compañía propietaria (Zoom) comparta con ellos dichas claves. Esto permitiría a las autoridades del país asiático monitorizar el tráfico de vídeo y audio de la videollamada, lo que es una catástrofe para muchos defensores de la privacidad (y de los secretos industriales de Occidente).

Quizá eso ayude a explicar por qué ayer supimos que SpaceX, Apple y la NASA tenían prohibido a sus trabajadores hacer uso de Zoom para las comunicaciones relacionadas con sus respectivas entidades.

Pero eso no es todo. En las últimas horas, el Washington Post también ha hecho pública otra notable vulnerabilidad de Zoom: al usar la función de grabar una copia en vídeo de una reunión, el nombre de los ficheros resultantes tiene siempre la misma estructura, lo que facilita enormemente que una búsqueda en la red abierta desvele (y permita el acceso a) miles de sesiones grabadas, a veces por culpa filtraciones, a veces de configuraciones de privacidad incorrectas.

Patrick Jackson, el experto en ciberseguridad que alertó al Post, aseguró haber encontrado 15.000. Y la temática de las mismas (una de ellas, una conversación entre terapeuta y paciente sobre autolesiones) dejan claro que no estaba destinada a la publicación en abierto.

Fuente: Genbeta | The Intercept | Washington Post

0 Comments:

Publicar un comentario

Gracias por dejar un comentario en Segu-Info.

Gracias por comentar!