CPU AMD vulnerables a un nuevo y severo ataque de canal lateral

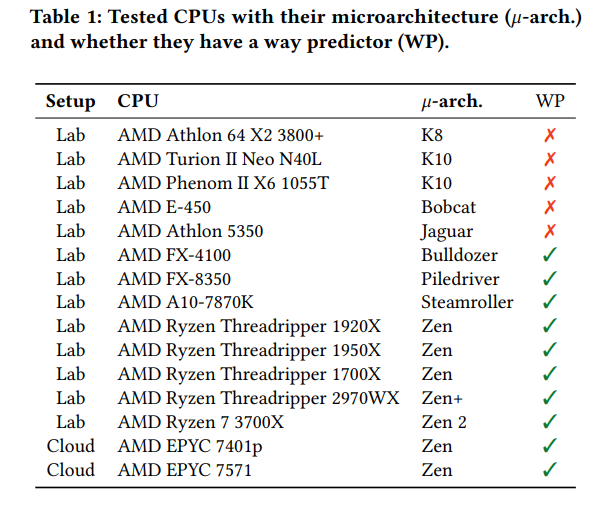

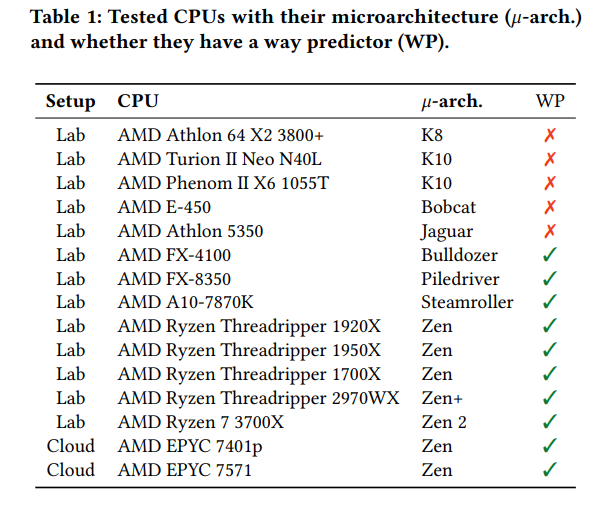

Todos los procesadores AMD lanzados desde 2013 son vulnerables a un par de nuevos ataques de canal lateral, "Collide + Probe" y "Load + Reload". Ambos explotan las debilidades en el predictor de la caché L1D, una herramienta que predice dónde se almacenan los datos en el procesador, para detectar cuándo se accede a esos datos. Al combinar los nuevos exploits con las metodologías existentes, los investigadores de la Universidad Tecnológica de Graz (Austria) pudieron descifrar todos los secretos de los procesadores AMD Ryzen (Zen Architecture).

Los procesadores ejecutan una gran cantidad de software al mismo tiempo y es esencial para la seguridad de los sistemas mantener los programas separados para que uno no pueda ver lo que el otro está haciendo, pero una nueva investigación sobre los procesadores de AMD ha descubierto fallas que permiten compartir datos entre los programas que se ejecutan en el mismo núcleo

"La conclusión clave de este documento es que los predictores de memoria caché de AMD filtran información secreta", dice el documento de investigación del equipo austríaco. AMD ha respondido con su propio aviso aunque los investigadores dicen que el fallo sigue activo.

En ambos nuevos exploits, denominados colectivamente defectos "Take A Way", el software de ataque comienza eligiendo una dirección correspondiente a la dirección de los datos de destino. El atacante luego accede a los datos almacenados en su versión de la dirección, pero eso crea un enlace basado en la dirección dentro de la memoria caché y la forma del predictor. Se garantiza que la ruta que tomará el procesador para acceder a esa dirección la próxima vez será bastante rápida. Pero si la dirección se activa por tercera vez, entonces el procesador llegará lentamente.

Todo lo que el atacante tiene que hacer, entonces, es abrir esa dirección a intervalos regulares. Si aparece rápido, entonces la víctima no había accedido a él durante el intervalo, pero si lleva un tiempo, se accedió. Esto le permite al atacante monitorear cuándo la víctima accede a los datos almacenados dentro del procesador, sin saber dónde están esos datos y sin el requisito de compartir memoria con la víctima.

Todo lo que el atacante tiene que hacer, entonces, es abrir esa dirección a intervalos regulares. Si aparece rápido, entonces la víctima no había accedido a él durante el intervalo, pero si lleva un tiempo, se accedió. Esto le permite al atacante monitorear cuándo la víctima accede a los datos almacenados dentro del procesador, sin saber dónde están esos datos y sin el requisito de compartir memoria con la víctima.

A partir de ahí, los investigadores combinaron las hazañas con los patrones de ataque y las debilidades existentes para provocar algunos problemas. Construyeron un canal encubierto entre dos piezas de software que no deben comunicarse. Pudieron romper ASLR (aleatorización del diseño del espacio de direcciones), que es un paso clave para acceder a la memoria del procesador. Posteriormente, pudieron filtrar datos del kernel e incluso descifrar claves de cifrado AES.

En resumen, esa es la mejor parte del procesador abierto. No es fácil de hacer, e implica combinar muchos exploits diferentes de maneras complejas, pero es posible. AMD aún no ha respondido a las acusaciones del periódico, y quizás lo más importante, anuncia si esto se puede solucionar a través de una actualización de firmware y a qué tipo de costo de rendimiento. Según los informes, los defectos afectan a algunas CPU antiguas de Athlon, así como a todos los procesadores Ryzen y Threadripper.

Hay bastantes de estas vulnerabilidades de hardware, aunque la mayoría de ellas hasta ahora se han dirigido a los procesadores Intel. Todavía no se han registrado ataques en la naturaleza. Además, según los investigadores, las defensas contra este ataque específico no deberían ser demasiado difíciles de implementar. El equipo afirma que notificó a AMD sobre sus hallazgos en agosto pasado, por lo que la compañía ha tenido mucho tiempo para reaccionar y esperamos tener una actualización de software para solucionar la mayoría de los problemas pronto. Sin embargo, sugieren que un sello hermético podría implicar actualizaciones físicas de la arquitectura.

Fuente: Techspot

Los procesadores ejecutan una gran cantidad de software al mismo tiempo y es esencial para la seguridad de los sistemas mantener los programas separados para que uno no pueda ver lo que el otro está haciendo, pero una nueva investigación sobre los procesadores de AMD ha descubierto fallas que permiten compartir datos entre los programas que se ejecutan en el mismo núcleo

"La conclusión clave de este documento es que los predictores de memoria caché de AMD filtran información secreta", dice el documento de investigación del equipo austríaco. AMD ha respondido con su propio aviso aunque los investigadores dicen que el fallo sigue activo.

En ambos nuevos exploits, denominados colectivamente defectos "Take A Way", el software de ataque comienza eligiendo una dirección correspondiente a la dirección de los datos de destino. El atacante luego accede a los datos almacenados en su versión de la dirección, pero eso crea un enlace basado en la dirección dentro de la memoria caché y la forma del predictor. Se garantiza que la ruta que tomará el procesador para acceder a esa dirección la próxima vez será bastante rápida. Pero si la dirección se activa por tercera vez, entonces el procesador llegará lentamente.

A partir de ahí, los investigadores combinaron las hazañas con los patrones de ataque y las debilidades existentes para provocar algunos problemas. Construyeron un canal encubierto entre dos piezas de software que no deben comunicarse. Pudieron romper ASLR (aleatorización del diseño del espacio de direcciones), que es un paso clave para acceder a la memoria del procesador. Posteriormente, pudieron filtrar datos del kernel e incluso descifrar claves de cifrado AES.

En resumen, esa es la mejor parte del procesador abierto. No es fácil de hacer, e implica combinar muchos exploits diferentes de maneras complejas, pero es posible. AMD aún no ha respondido a las acusaciones del periódico, y quizás lo más importante, anuncia si esto se puede solucionar a través de una actualización de firmware y a qué tipo de costo de rendimiento. Según los informes, los defectos afectan a algunas CPU antiguas de Athlon, así como a todos los procesadores Ryzen y Threadripper.

Hay bastantes de estas vulnerabilidades de hardware, aunque la mayoría de ellas hasta ahora se han dirigido a los procesadores Intel. Todavía no se han registrado ataques en la naturaleza. Además, según los investigadores, las defensas contra este ataque específico no deberían ser demasiado difíciles de implementar. El equipo afirma que notificó a AMD sobre sus hallazgos en agosto pasado, por lo que la compañía ha tenido mucho tiempo para reaccionar y esperamos tener una actualización de software para solucionar la mayoría de los problemas pronto. Sin embargo, sugieren que un sello hermético podría implicar actualizaciones físicas de la arquitectura.

Fuente: Techspot

0 Comments:

Publicar un comentario

Gracias por dejar un comentario en Segu-Info.

Gracias por comentar!