OpenSSH ahora soporta autenticadores de hardware FIDO/U2F

Excelentes noticias para los administradores de sistemas. Ahora se puede usar una clave de seguridad física como autenticación de dos factores basada en hardware para iniciar sesión de forma segura en un sistema remoto a través del protocolo SSH.

OpenSSH, una de las implementaciones de código abierto más utilizadas del Protocolo Secure Shell (SSH), anunció la versión 8.2 que incluye principalmente dos nuevas mejoras significativas de seguridad.

Primero, OpenSSH 8.2 agregó soporte para autenticadores de hardware FIDO/U2F, y el segundo, ha desaprobado el algoritmo de firma de clave pública SSH-RSA y plane deshabilitarlo de manera predeterminada en las futuras versiones del software.

Los dispositivos de seguridad de hardware basados en el protocolo FIDO (Fast Identity Online) son mecanismos de autenticación muy seguros porque permiten utilizar criptografía de clave pública para protegerse contra malware avanzado, phishing y ataques de intermediarios.

Los dispositivos de seguridad de hardware basados en el protocolo FIDO (Fast Identity Online) son mecanismos de autenticación muy seguros porque permiten utilizar criptografía de clave pública para protegerse contra malware avanzado, phishing y ataques de intermediarios.

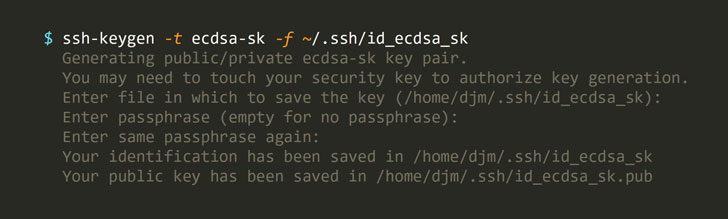

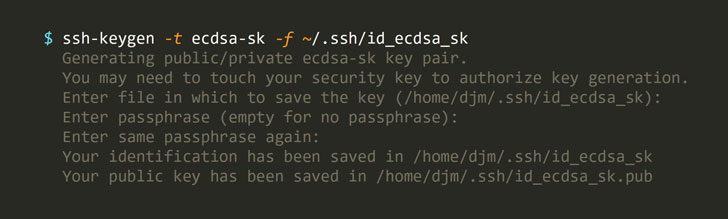

El equipo de OpenSSH introdujo por primera vez el soporte para U2F/FIDO como una característica experimental en noviembre de 2019, que se basó en el mismo middleware para el libfido2 de Yubico que es capaz de hablar con cualquier token HID U2F o FIDO2 USB estándar.

Los tokens FIDO se conectan más comúnmente a través de USB, pero se pueden conectar a través de otros medios como Bluetooth o NFC. En OpenSSH, la comunicación con el token se administra a través de una biblioteca de middleware.

Una clave de seguridad física agrega una capa adicional de autenticación a una cuenta además de la contraseña, y los usuarios pueden iniciar sesión rápidamente en sus cuentas de manera segura simplemente insertando la clave de seguridad USB y presionando un botón.

El anuncio de desaprobar el algoritmo de firma de clave pública SSH-RSA también es significativo porque el algoritmo de hash SHA-1 es lento y potencialmente inseguro, y se puede descifrar utilizando menos recursos que nunca.

"Una versión futura de OpenSSH habilitará UpdateHostKeys de manera predeterminada para permitir que el cliente migre automáticamente a mejores algoritmos. Los usuarios pueden considerar habilitar esta opción manualmente".

Si no lo sabe, el año pasado OpenSSH también introdujo otra característica de seguridad que cifra las claves privadas antes de almacenarlas en la memoria del sistema, protegiéndolas contra casi todos los tipos de ataques de canal lateral.

Fuente: THN

OpenSSH, una de las implementaciones de código abierto más utilizadas del Protocolo Secure Shell (SSH), anunció la versión 8.2 que incluye principalmente dos nuevas mejoras significativas de seguridad.

Primero, OpenSSH 8.2 agregó soporte para autenticadores de hardware FIDO/U2F, y el segundo, ha desaprobado el algoritmo de firma de clave pública SSH-RSA y plane deshabilitarlo de manera predeterminada en las futuras versiones del software.

El equipo de OpenSSH introdujo por primera vez el soporte para U2F/FIDO como una característica experimental en noviembre de 2019, que se basó en el mismo middleware para el libfido2 de Yubico que es capaz de hablar con cualquier token HID U2F o FIDO2 USB estándar.

Los tokens FIDO se conectan más comúnmente a través de USB, pero se pueden conectar a través de otros medios como Bluetooth o NFC. En OpenSSH, la comunicación con el token se administra a través de una biblioteca de middleware.

Una clave de seguridad física agrega una capa adicional de autenticación a una cuenta además de la contraseña, y los usuarios pueden iniciar sesión rápidamente en sus cuentas de manera segura simplemente insertando la clave de seguridad USB y presionando un botón.

El anuncio de desaprobar el algoritmo de firma de clave pública SSH-RSA también es significativo porque el algoritmo de hash SHA-1 es lento y potencialmente inseguro, y se puede descifrar utilizando menos recursos que nunca.

"Una versión futura de OpenSSH habilitará UpdateHostKeys de manera predeterminada para permitir que el cliente migre automáticamente a mejores algoritmos. Los usuarios pueden considerar habilitar esta opción manualmente".

Si no lo sabe, el año pasado OpenSSH también introdujo otra característica de seguridad que cifra las claves privadas antes de almacenarlas en la memoria del sistema, protegiéndolas contra casi todos los tipos de ataques de canal lateral.

Fuente: THN

0 Comments:

Publicar un comentario

Gracias por dejar un comentario en Segu-Info.

Gracias por comentar!