Las contraseñas de 8 caracteres está muertas. Crackean NTLM en 2,5 horas

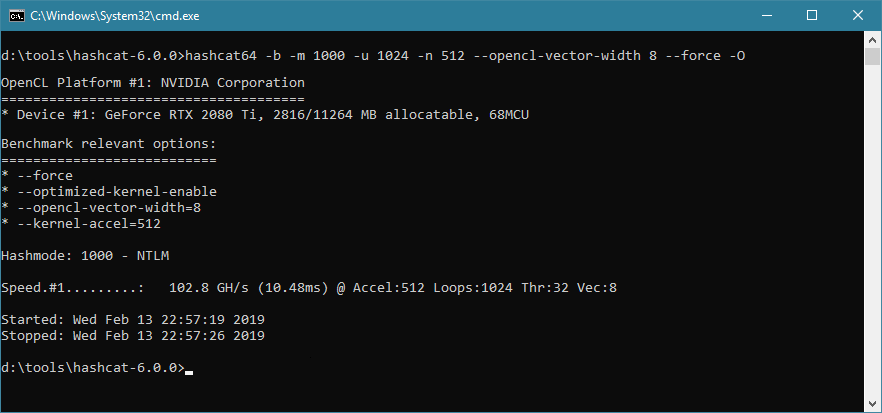

Las contraseñas NTLM de 8 caracteres pueden ya ser crackeadas (total fuerza bruta) en 2 horas y media, gracias a una combinación de la nueva versión de Hashcat y fuerza de GPU. Esto ha permitido romper los 100 GigaHashes por segundo.

HashCat es una herramienta de recuperación de contraseña de código abierto que ahora permite descifrar un hash de contraseña NTLM de ocho caracteres en menos tiempo del que tardaría en ver Avengers: Endgame.

En servicios como AWS esta potencia podría contratarse por unos 25 dólares, y comprometería cualquier hash NTLM de cualquier contraseña de 8 caracteres sin precálculos previos y sin importar su complejidad.

En 2011, el investigador de seguridad Steven Myer demostró que una contraseña de ocho caracteres (53 bits) podría ser hallada por fuerza bruta en 44 días, o en 14 segundos si usa una GPU y Rainbow Tables, tablas precalculadas para revertir las funciones de hash.

El desarrollador Jeff Atwood dijo lo mismo en 2015; la longitud promedio de la contraseña era de unos ocho caracteres y no hay indicios de que las cosas hayan cambiado mucho. Con las 620 millones de credenciales web robadas que se pondrán a la venta esta semana en la Deep Web, ahora es el mejor momento para revisar la contraseña.

En una publicación de Twitter el miércoles, quienes están detrás del proyecto de software dijeron que una versión optimizada a mano de la versión 6.0.0 HashCat beta, que utiliza ocho GPU Nvidia GTX 2080Ti en un ataque fuera de línea, superó el punto de referencia de velocidad de craqueo NTLM de 100GH/s (Gigahashes por segundo).

"Los puntos de referencia de craqueo de contraseñas actuales muestran que la contraseña mínima de ocho caracteres, sin importar cuán compleja sea, se puede descifrar en menos de 2,5 horas" utilizando esa plataforma de hardware, explicó un Cypherpunk/Hacker que usa el seudónimo TinkerSec, en una conversación de DM con The Register. "La contraseña de ocho caracteres está muerta".

Está muerto, al menos en el contexto de ataques en organizaciones que dependen de Windows y Active Directory. NTLM es un antiguo protocolo de autenticación de Microsoft que desde entonces ha sido reemplazado por Kerberos. Según Tinker, todavía se utiliza para almacenar contraseñas de Windows localmente o en el archivo NTDS.dit en los controladores de dominio de Active Directory.

Tinker estima que comprar la potencia de GPU descrita requeriría alrededor de U$S 10.000, pero otros han dicho que el poder informático necesario para descifrar un hash de contraseña NTLM de ocho caracteres, se puede alquilar en la nube de Amazon por solo U$S 25.

Las últimas pautas de NIST dicen que las contraseñas deben tener al menos ocho caracteres. Algunos proveedores de servicios en línea ni siquiera exigen mucho.

Cuando el investigador de seguridad Troy Hunt examinó las longitudes mínimas de las contraseñas en varios sitios web el año pasado, descubrió que mientras Google, Microsoft y Yahoo establecen el estándar en ocho, Facebook, LinkedIn y Twitter solo requerían seis.

Tinker dijo que la contraseña de ocho caracteres se usa como punto de referencia porque es lo que muchas organizaciones recomiendan como la longitud mínima de la contraseña y muchas políticas corporativas de TI reflejan esa guía.

"Debido a que hemos impulsado la idea de usar la complejidad (mayúsculas, minúsculas, números y símbolos), es difícil para los usuarios recordar contraseñas individuales", dijo Tinker. "Esto, entre otras cosas, hace que los usuarios elijan la longitud mínima permitida, para que puedan recordar su contraseña compleja. Como tal, un gran porcentaje de usuarios elige los requisitos mínimos de ocho caracteres".

Entonces, ¿cuánto tiempo falta hasta que el siguiente avance técnico lo cambie todo? Tinker recomienda una frase de contraseña aleatoria de cinco palabras, algo como el ejemplo de cuatro palabras popularizado por el cómic XKCD, "correcthorsebatterystaple".

Esa o la contraseña aleatoria de longitud máxima a través de una aplicación de administración de contraseña, con la autenticación de dos factores habilitada en cualquier caso.

A través de Twitter DM, Troy Hunt, el administrador de HaveIBeenPwned, dijo a The Register que, si bien las aplicaciones web utilizan cada vez algoritmos de hashing más avanzados, como bCrypt, "siempre hago mis contraseñas con docenas de caracteres aleatorios generados por herramientas".

Fuente: The Register

HashCat es una herramienta de recuperación de contraseña de código abierto que ahora permite descifrar un hash de contraseña NTLM de ocho caracteres en menos tiempo del que tardaría en ver Avengers: Endgame.

En servicios como AWS esta potencia podría contratarse por unos 25 dólares, y comprometería cualquier hash NTLM de cualquier contraseña de 8 caracteres sin precálculos previos y sin importar su complejidad.

En 2011, el investigador de seguridad Steven Myer demostró que una contraseña de ocho caracteres (53 bits) podría ser hallada por fuerza bruta en 44 días, o en 14 segundos si usa una GPU y Rainbow Tables, tablas precalculadas para revertir las funciones de hash.

El desarrollador Jeff Atwood dijo lo mismo en 2015; la longitud promedio de la contraseña era de unos ocho caracteres y no hay indicios de que las cosas hayan cambiado mucho. Con las 620 millones de credenciales web robadas que se pondrán a la venta esta semana en la Deep Web, ahora es el mejor momento para revisar la contraseña.

En una publicación de Twitter el miércoles, quienes están detrás del proyecto de software dijeron que una versión optimizada a mano de la versión 6.0.0 HashCat beta, que utiliza ocho GPU Nvidia GTX 2080Ti en un ataque fuera de línea, superó el punto de referencia de velocidad de craqueo NTLM de 100GH/s (Gigahashes por segundo).

"Los puntos de referencia de craqueo de contraseñas actuales muestran que la contraseña mínima de ocho caracteres, sin importar cuán compleja sea, se puede descifrar en menos de 2,5 horas" utilizando esa plataforma de hardware, explicó un Cypherpunk/Hacker que usa el seudónimo TinkerSec, en una conversación de DM con The Register. "La contraseña de ocho caracteres está muerta".

Está muerto, al menos en el contexto de ataques en organizaciones que dependen de Windows y Active Directory. NTLM es un antiguo protocolo de autenticación de Microsoft que desde entonces ha sido reemplazado por Kerberos. Según Tinker, todavía se utiliza para almacenar contraseñas de Windows localmente o en el archivo NTDS.dit en los controladores de dominio de Active Directory.

Arsenal de procesamiento

Los algoritmos de hashing más robustos tardan más en quebrarse, a veces en órdenes de magnitud más largos. Como punto de comparación, cuando IBM obtuvo tasas de craqueo de hash de 334 GH/s con NTLM y Hashcat en 2017, solo pudo obtener 118.6 kH/s con bCypt y Hashcat. Pero, dada una contraseña corta y adecuada, aquellos que intentan descifrar contraseñas hash pueden romper sus billeteras y pagar los servicios en la nube por el arsenal de cómputo necesario.Tinker estima que comprar la potencia de GPU descrita requeriría alrededor de U$S 10.000, pero otros han dicho que el poder informático necesario para descifrar un hash de contraseña NTLM de ocho caracteres, se puede alquilar en la nube de Amazon por solo U$S 25.

Las últimas pautas de NIST dicen que las contraseñas deben tener al menos ocho caracteres. Algunos proveedores de servicios en línea ni siquiera exigen mucho.

Cuando el investigador de seguridad Troy Hunt examinó las longitudes mínimas de las contraseñas en varios sitios web el año pasado, descubrió que mientras Google, Microsoft y Yahoo establecen el estándar en ocho, Facebook, LinkedIn y Twitter solo requerían seis.

Tinker dijo que la contraseña de ocho caracteres se usa como punto de referencia porque es lo que muchas organizaciones recomiendan como la longitud mínima de la contraseña y muchas políticas corporativas de TI reflejan esa guía.

"Debido a que hemos impulsado la idea de usar la complejidad (mayúsculas, minúsculas, números y símbolos), es difícil para los usuarios recordar contraseñas individuales", dijo Tinker. "Esto, entre otras cosas, hace que los usuarios elijan la longitud mínima permitida, para que puedan recordar su contraseña compleja. Como tal, un gran porcentaje de usuarios elige los requisitos mínimos de ocho caracteres".

Entonces, ¿cuánto tiempo falta hasta que el siguiente avance técnico lo cambie todo? Tinker recomienda una frase de contraseña aleatoria de cinco palabras, algo como el ejemplo de cuatro palabras popularizado por el cómic XKCD, "correcthorsebatterystaple".

Esa o la contraseña aleatoria de longitud máxima a través de una aplicación de administración de contraseña, con la autenticación de dos factores habilitada en cualquier caso.

A través de Twitter DM, Troy Hunt, el administrador de HaveIBeenPwned, dijo a The Register que, si bien las aplicaciones web utilizan cada vez algoritmos de hashing más avanzados, como bCrypt, "siempre hago mis contraseñas con docenas de caracteres aleatorios generados por herramientas".

Fuente: The Register

0 Comments:

Publicar un comentario

Gracias por dejar un comentario en Segu-Info.

Gracias por comentar!