Faxploit: comprometer la red enviando un... Fax

¿Qué es lo máximo que puede hacer un atacante remoto solo teniendo tu numero de Fax?

Te lo creas o no, tu número de fax es suficiente para que un delincuente gane el control total sobre el mismo y posiblemente infiltrarse y acceder al resto de la red local conectada a ella.

Los investigadores de seguridad de Check Point han revelado detalles de dos vulnerabilidades de ejecución de código remoto (RCE) en los protocolos de comunicación que usan más de diez millones de faxes de forma mundial.

Bueno, el Fax no es una cosa del pasado. Con mas de 300 millones de números de fax y 45 millones de Faxes en uso mundialmente, el Fax sigue siendo popular entre empresas, despachos de abogados, bancos e inmobiliarias.

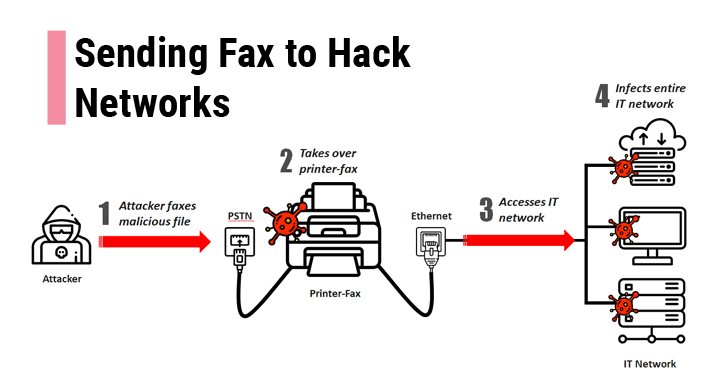

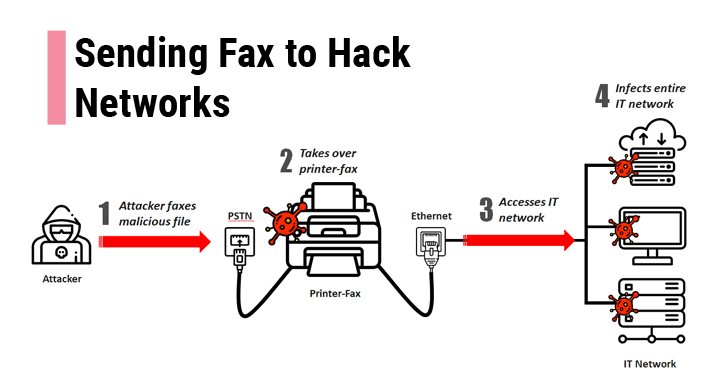

Como hoy en día muchos fax están integrados en impresoras todo en uno, conectadas a una red WiFi y a una linea de teléfono, un atacante remoto simplemente tiene que mandar una imagen especialmente diseñada al fax para explotar las vulnerabilidades reportadas y tomar el control de la red de una empresa o de un hogar.

Todo lo que el atacante necesita para explotar las vulnerabilidades, es el número de Fax, el cual puede ser fácilmente encontrado en la web de la empresa o pidiéndolo directamente.

Todo lo que el atacante necesita para explotar las vulnerabilidades, es el número de Fax, el cual puede ser fácilmente encontrado en la web de la empresa o pidiéndolo directamente.

Bautizado como Faxploit, el ataque hace uso de dos vulnerabilidades de Buffer Overflow, con el identificador CVE-2018-5925 y CVE-2018-5924, que dan lugar a la ejecución de código remoto.

Para hacer una demo del ataque, el lider equipo de investigación de malware de Check Point, Yaniv Balmas y el investigador de seguridad Eyal Itkin usaron la gama popular de impresoras todo en uno de HP, Officejet Pro, concretamente los modelos 6830 y 8720.

Como se muestra en el video, los investigadores envian una imagen con un payload malicioso mediante la linea telefónica, y tan pronto como el fax la recibe, la imagen es descifrada y subida a la memoria del fax.

En este caso, los investigadores usaron el conocido exploit de la NSA, EternalBlue y Double Pulsar, para tomar el control sobre la maquina conectada y después extender el código malicioso a toda la red.

De acuerdo con los investigadores de Check Point, los atacantes pueden embeber en la propia imagen malware, como ransomware, mineros, o herramientas de control remoto, dependiendo de sus objetivos de interés o motivos.

Los investigadores de Check Point pusieron en conocimiento estas vulnerabilidades a Hewlett Packard, la cual arreglo los fallos en sus impresoras todo en uno lanzando un parche, que esta disponible en la página de soporte de HP.

Sin embargo, los investigadores creen que las mismas vulnerabilidades pueden afectar a más fabricantes que posean en su catalogo este tipo de impresoras o otros tipos de implementación, como servicios de fax a email, faxes individuales, y más.

Fuente: THN

Te lo creas o no, tu número de fax es suficiente para que un delincuente gane el control total sobre el mismo y posiblemente infiltrarse y acceder al resto de la red local conectada a ella.

Los investigadores de seguridad de Check Point han revelado detalles de dos vulnerabilidades de ejecución de código remoto (RCE) en los protocolos de comunicación que usan más de diez millones de faxes de forma mundial.

Bueno, el Fax no es una cosa del pasado. Con mas de 300 millones de números de fax y 45 millones de Faxes en uso mundialmente, el Fax sigue siendo popular entre empresas, despachos de abogados, bancos e inmobiliarias.

Como hoy en día muchos fax están integrados en impresoras todo en uno, conectadas a una red WiFi y a una linea de teléfono, un atacante remoto simplemente tiene que mandar una imagen especialmente diseñada al fax para explotar las vulnerabilidades reportadas y tomar el control de la red de una empresa o de un hogar.

Bautizado como Faxploit, el ataque hace uso de dos vulnerabilidades de Buffer Overflow, con el identificador CVE-2018-5925 y CVE-2018-5924, que dan lugar a la ejecución de código remoto.

Para hacer una demo del ataque, el lider equipo de investigación de malware de Check Point, Yaniv Balmas y el investigador de seguridad Eyal Itkin usaron la gama popular de impresoras todo en uno de HP, Officejet Pro, concretamente los modelos 6830 y 8720.

Como se muestra en el video, los investigadores envian una imagen con un payload malicioso mediante la linea telefónica, y tan pronto como el fax la recibe, la imagen es descifrada y subida a la memoria del fax.

En este caso, los investigadores usaron el conocido exploit de la NSA, EternalBlue y Double Pulsar, para tomar el control sobre la maquina conectada y después extender el código malicioso a toda la red.

De acuerdo con los investigadores de Check Point, los atacantes pueden embeber en la propia imagen malware, como ransomware, mineros, o herramientas de control remoto, dependiendo de sus objetivos de interés o motivos.

Los investigadores de Check Point pusieron en conocimiento estas vulnerabilidades a Hewlett Packard, la cual arreglo los fallos en sus impresoras todo en uno lanzando un parche, que esta disponible en la página de soporte de HP.

Sin embargo, los investigadores creen que las mismas vulnerabilidades pueden afectar a más fabricantes que posean en su catalogo este tipo de impresoras o otros tipos de implementación, como servicios de fax a email, faxes individuales, y más.

Fuente: THN

0 Comments:

Publicar un comentario

Gracias por dejar un comentario en Segu-Info.

Gracias por comentar!