Malware para routers VPNFilter "bastante peor de lo pensado"

La infección de VPNFilter por la que el mismísimo FBI pidió a los dueños de routers de ciertas marcas a reiniciarlos, en un intento por mitigar sus efectos, está mucho más extendido de lo que parecía al principio. Y sus efectos potenciales son graves.

Si bien hace dos semanas se detectó este malware en más de 500.000 routers en 54 países, ahora un nuevo informe de Cisco Talos alerta de que la amenaza afecta a muchas más marcas y modelos de los que se pensaba al principio, y su potencial destructor es mayor: tiene la capacidad de robar datos e incluso inutilizar los dispositivos infectados.

Cisco Talos publicó por primera vez información sobre VPNFilter a finales de mayo. Ya entonces, el FBI hizo un llamamiento mundial para reiniciar una lista de modelos de routers y consiguió decomisar un servidor de comando y control del malware, pero la botnet resultante parece seguir activa.

Ahora, además, existen más datos sobre esta esta amenaza: afecta a más dispositivos de enrutamiento (routers) tanto domésticos como para pymes de lo que anteriormente se pensaba, de marcas como Linksys, MikroTik, NETGEAR y TP-Link, así como dispositivos NAS de QNAP.

La lista de routers afectados ha aumentado significativamente desde que se informó por primera vez de esta infección, y ahora incluye dispositivos de ASUS, D-Link, Huawei, Ubiquiti, UPVEL y ZTE.

"En los días transcurridos desde que publicamos nuestros hallazgos, hemos visto que VPNFilter apunta a más marcas y modelos de dispositivos de lo que inicialmente se pensaba, y tiene capacidades adicionales", informa Cisco Talos en su post oficial.

Esas capacidades adicionales descubiertas de VPNFilter incluyen eludir el cifrado SSL —por lo tanto, robar datos confidenciales— inyectar contenido malicioso en el tráfico web normal e infectar a otros dispositivos en la red.

Por otro lado, ahora se conocen más detalles sobre dstr, el módulo de la segunda etapa que permite destruir el router. Además de llevarse por delante ficheros necesarios para el normal funcionamiento del router, en primer lugar destruye los relacionados con el malware, abarcando el propio VPNFilter, las modificaciones en torno la seguridad y las configuraciones para conectarse mediante la red Tor.

"Inicialmente se pensaba que este poderoso malware tenía principalmente capacidades ofensivas, como ataques de enrutamiento en Internet", comenta Craig Williams, responsable de Talos, en declaraciones a ArsTechnica, y añade: "Parece que [los atacantes] han evolucionado y ahora no sólo les permite hacer eso, sino que pueden manipular todo lo que pasa a través del dispositivo comprometido".

Es decir, Williams sostiene que es posible, por ejemplo, modificar el saldo de una cuenta bancaria para que, por un lado, el usuario lo vea todo normal y, por otra, al mismo tiempo se esté desviando dinero y, potencialmente, claves PGP "y cosas por el estilo". "Pueden manipular todo lo que entra y sale del dispositivo", apunta este experto.

Ahora tenemos más información, con el descubrimiento de un nuevo módulo llamado ssler, un sniffer de paquetes avanzado que en caso de ser instalado permite a los atacantes interceptar el tráfico que pasa a través del router infectado, además de soltar cargas útiles maliciosas en JavaScript mediante ataques Man-in-the-Middle, utilizando en ambos casos el puerto 80. Otra característica a destacar de ssler es que resulta persistente, manteniéndose instalado incluso después de reiniciar el router.

Las cargas maliciosas están adaptadas al dispositivo atacado e incluyen una lista de parámetros que definen cosas como la localización de una carpeta en el router infectado donde almacenar los datos robados, las direcciones IP de origen y destino para crear reglas de iptables, así como la URL objetivo de la inyección de JavaScript. La configuración del rastreo de los paquetes de todas las solicitudes web se realiza a través del puerto 80. Ssler establece reglas de iptables en el router infectado después de su instalación para redirigir el tráfico del puerto 80 a su servicio local, que escucha por el puerto 8888. Para evitar la detección de los cambios en el cortafuegos, el módulo se dedica a borrarlos y restaurarlos cada pocos minutos.

Es importante tener en cuenta que el puerto 80 es el utilizado por HTTP, mientras que HTTPS utiliza el 443. Para poder interceptar los paquetes HTTPS, ssler lleva a cabo un ataque llamado SSLStrip, que rebaja las conexiones a HTTP estándar. Esto fuerza al navegador web de la víctima a tener que comunicarse mediante texto plano al no cifrar la conexión.

Es importante tener en cuenta que el puerto 80 es el utilizado por HTTP, mientras que HTTPS utiliza el 443. Para poder interceptar los paquetes HTTPS, ssler lleva a cabo un ataque llamado SSLStrip, que rebaja las conexiones a HTTP estándar. Esto fuerza al navegador web de la víctima a tener que comunicarse mediante texto plano al no cifrar la conexión.

Otra mala noticia: no hay una manera fácil de saber si un router está infectado con VPNFilter, al menos a nivel usuario medio. Por eso, la mejor manera de afrontar este problema es asumir, si tienes un router de las marcas y modelos afectados, que probablemente está infectado.

Según Cisco Talos, el malware está principalmente activo en Ucrania, lo que ha disparado las sospechas sobre la posible participación rusa en esta "acción cibernética maliciosa". No se conoce con exactitud la autoría de estos ataques, aunque parece muy probable que se trate de un grupo de blackhat asociado al gobierno de Rusia de nombre Fancy Bear, conocido también como APT28, Sofacy, X-Agent, etc.

El problema es que, aunque esté afectando a Ucrania sobre todo, nadie está completamente a salvo de VPNFilter. Su comportamiento es impredecible, recuerdan en Mashable, y cualquier persona con un dispositivo afectado debe tomar medidas para protegerse.

Si bien hace dos semanas se detectó este malware en más de 500.000 routers en 54 países, ahora un nuevo informe de Cisco Talos alerta de que la amenaza afecta a muchas más marcas y modelos de los que se pensaba al principio, y su potencial destructor es mayor: tiene la capacidad de robar datos e incluso inutilizar los dispositivos infectados.

Cisco Talos publicó por primera vez información sobre VPNFilter a finales de mayo. Ya entonces, el FBI hizo un llamamiento mundial para reiniciar una lista de modelos de routers y consiguió decomisar un servidor de comando y control del malware, pero la botnet resultante parece seguir activa.

Ahora, además, existen más datos sobre esta esta amenaza: afecta a más dispositivos de enrutamiento (routers) tanto domésticos como para pymes de lo que anteriormente se pensaba, de marcas como Linksys, MikroTik, NETGEAR y TP-Link, así como dispositivos NAS de QNAP.

La lista de routers afectados ha aumentado significativamente desde que se informó por primera vez de esta infección, y ahora incluye dispositivos de ASUS, D-Link, Huawei, Ubiquiti, UPVEL y ZTE.

"En los días transcurridos desde que publicamos nuestros hallazgos, hemos visto que VPNFilter apunta a más marcas y modelos de dispositivos de lo que inicialmente se pensaba, y tiene capacidades adicionales", informa Cisco Talos en su post oficial.

Nuevas funciones detectadas

VPNFilter es un malware de tres etapas, sin embargo, la última no terminó de quedar del todo clara hasta que los investigadores indagaron más en ella.Esas capacidades adicionales descubiertas de VPNFilter incluyen eludir el cifrado SSL —por lo tanto, robar datos confidenciales— inyectar contenido malicioso en el tráfico web normal e infectar a otros dispositivos en la red.

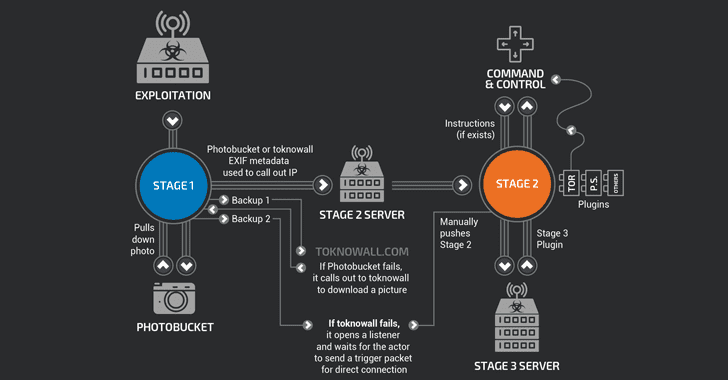

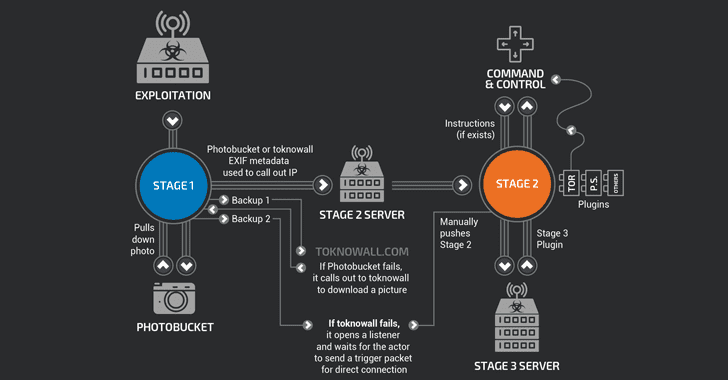

Etapa 1 – persistencia

En la primera, donde se produce la infección del dispositivo IoT, el malware consigue persistencia aunque reiniciemos el dispositivo, algo bastante novedoso porque no es frecuente que sean capaces de hacerlo sobre este tipo de dispositivos. Durante esta etapa se utilizan mecanismos para descubrir las direcciones IP de los C2 (Centros de Control) para saber con qué servidor comunicarse para recibir código. Este malware es muy robusto y aguanta muy bien los cambios sin predecir en la infraestructura remota, sin perder la conexión.Etapa 2 – descarga de nuevo malware

En esta etapa el nuevo malware no conseguirá sobrevivir tras un reinicio, aunque posee interesantes características que podrían explotarse a modo de agente recolector de información, ejecutor de comandos remotos, reenvío de información confidencial al exterior o mera destrucción.Por otro lado, ahora se conocen más detalles sobre dstr, el módulo de la segunda etapa que permite destruir el router. Además de llevarse por delante ficheros necesarios para el normal funcionamiento del router, en primer lugar destruye los relacionados con el malware, abarcando el propio VPNFilter, las modificaciones en torno la seguridad y las configuraciones para conectarse mediante la red Tor.

Etapa 3 - Post-Explotación

Tras las dos primeras etapas se han encontrado incluso módulos "stage 3" o tercera etapa, opcionales, que sirven a modo de plugins para el malware principal. Entre ellos hablamos de un packet sniffer que escucha cualquier tipo de tráfico, junto con un módulo para monitorizar protocolo Modbus en SCADA."Inicialmente se pensaba que este poderoso malware tenía principalmente capacidades ofensivas, como ataques de enrutamiento en Internet", comenta Craig Williams, responsable de Talos, en declaraciones a ArsTechnica, y añade: "Parece que [los atacantes] han evolucionado y ahora no sólo les permite hacer eso, sino que pueden manipular todo lo que pasa a través del dispositivo comprometido".

Es decir, Williams sostiene que es posible, por ejemplo, modificar el saldo de una cuenta bancaria para que, por un lado, el usuario lo vea todo normal y, por otra, al mismo tiempo se esté desviando dinero y, potencialmente, claves PGP "y cosas por el estilo". "Pueden manipular todo lo que entra y sale del dispositivo", apunta este experto.

Ahora tenemos más información, con el descubrimiento de un nuevo módulo llamado ssler, un sniffer de paquetes avanzado que en caso de ser instalado permite a los atacantes interceptar el tráfico que pasa a través del router infectado, además de soltar cargas útiles maliciosas en JavaScript mediante ataques Man-in-the-Middle, utilizando en ambos casos el puerto 80. Otra característica a destacar de ssler es que resulta persistente, manteniéndose instalado incluso después de reiniciar el router.

Las cargas maliciosas están adaptadas al dispositivo atacado e incluyen una lista de parámetros que definen cosas como la localización de una carpeta en el router infectado donde almacenar los datos robados, las direcciones IP de origen y destino para crear reglas de iptables, así como la URL objetivo de la inyección de JavaScript. La configuración del rastreo de los paquetes de todas las solicitudes web se realiza a través del puerto 80. Ssler establece reglas de iptables en el router infectado después de su instalación para redirigir el tráfico del puerto 80 a su servicio local, que escucha por el puerto 8888. Para evitar la detección de los cambios en el cortafuegos, el módulo se dedica a borrarlos y restaurarlos cada pocos minutos.

Otra mala noticia: no hay una manera fácil de saber si un router está infectado con VPNFilter, al menos a nivel usuario medio. Por eso, la mejor manera de afrontar este problema es asumir, si tienes un router de las marcas y modelos afectados, que probablemente está infectado.

Según Cisco Talos, el malware está principalmente activo en Ucrania, lo que ha disparado las sospechas sobre la posible participación rusa en esta "acción cibernética maliciosa". No se conoce con exactitud la autoría de estos ataques, aunque parece muy probable que se trate de un grupo de blackhat asociado al gobierno de Rusia de nombre Fancy Bear, conocido también como APT28, Sofacy, X-Agent, etc.

El problema es que, aunque esté afectando a Ucrania sobre todo, nadie está completamente a salvo de VPNFilter. Su comportamiento es impredecible, recuerdan en Mashable, y cualquier persona con un dispositivo afectado debe tomar medidas para protegerse.

Asus:

Además, conviene aprovechar para cambiar las contraseñas predeterminadas y desactivar la administración remota, si es posible. Pese a estas medidas, no obstante, el router seguirá siendo vulnerable hasta que pueda desarrollarse un parche que evite la infección.

- RT-AC66U

- RT-N10

- RT-N10E

- RT-N10U

- RT-N56U

- RT-N66U

- DES-1210-08P

- DIR-300

- DIR-300A

- DSR-250N

- DSR-500N

- DSR-1000

- DSR-1000N

- HG8245

- E1200

- E2500

- E3000

- E3200

- E4200

- RV082

- WRVS4400N

- CCR1009

- CCR1016

- CCR1036

- CCR1072

- CRS109

- CRS112

- CRS125

- RB411

- RB450

- RB750

- RB911

- RB921

- RB941

- RB951

- RB952

- RB960

- RB962

- RB1100

- RB1200

- RB2011

- RB3011

- RB Groove

- RB Omnitik

- STX5

- DG834

- DGN1000

- DGN2200

- DGN3500

- FVS318N

- MBRN3000

- R6400

- R7000

- R8000

- WNR1000

- WNR2000

- WNR2200

- WNR4000

- WNDR3700

- WNDR4000

- WNDR4300

- WNDR4300-TN

- UTM50

- TS251

- TS439 Pro

- Otros dispositivos que incluyan software QTS

- R600VPN

- TL-WR741ND

- TL-WR841N

- NSM2

- PBE M5

- Unknown Models* (new)

- ZXHN H108N

Además, conviene aprovechar para cambiar las contraseñas predeterminadas y desactivar la administración remota, si es posible. Pese a estas medidas, no obstante, el router seguirá siendo vulnerable hasta que pueda desarrollarse un parche que evite la infección.

0 Comments:

Publicar un comentario

Gracias por dejar un comentario en Segu-Info.

Gracias por comentar!