Vulnerabilidad en Outlook permite robar contraseñas en la previzualización de mensajes

Microsoft Outlook es uno de los clientes de correo electrónico más populares de la actualidad, y el hecho de que esté incorporado junto al resto de herramientas de Office, da la posibilidad a los usuarios de acceder de forma más rápida a la información de sus correos. Asimismo, esta plataforma nos permite consultar cualquier cuenta de correo electrónico, incluso la del propio GMail.

El experto Will Dormann del Carnegie Mellon SEI ha revelado detalles sobre una vulnerabilidad importante en Microsoft Outlook, que al ser aprovechada de forma correcta, podría permitir hacerse con datos sensibles del sistema operativo, como las contraseñas.

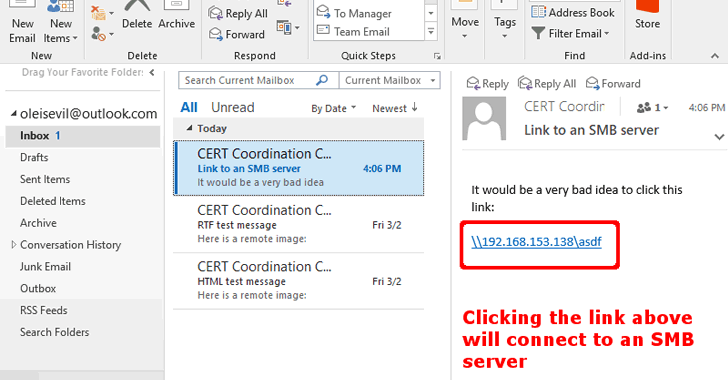

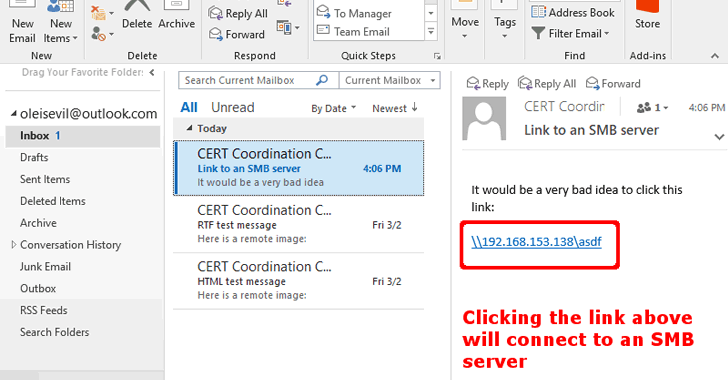

El error de seguridad, con el nombre CVE-2018-0950, fue descubierto y notificado a la compañía de Redmond hace más de un año. Solo basta con convencer a los usuarios de abrir la "vista previa" de un mensaje RTF que incluya un enlace malicioso y sin intervención del usuario.

La vulnerabilidad reside en la forma en que Microsoft Outlook procesa contenido OLE alojado remotamente cuando se visualiza un mensaje de correo electrónico RTF (Formato de texto enriquecido) e inicia automáticamente las conexiones SMB. Así, un atacante podría incluir un objeto OLE en el correo electrónico y se cargará mediante un servidor SMB bajo el control del atacante.

La vulnerabilidad reside en la forma en que Microsoft Outlook procesa contenido OLE alojado remotamente cuando se visualiza un mensaje de correo electrónico RTF (Formato de texto enriquecido) e inicia automáticamente las conexiones SMB. Así, un atacante podría incluir un objeto OLE en el correo electrónico y se cargará mediante un servidor SMB bajo el control del atacante.

Al ejecutar esta acción, el delincuente puede obtener el usuario y la contraseña del usuario lo que le da acceso temporal al equipo. Todo esto ocurre con solo abrir la vista previa del correo.

Esta semana, Windows lanzó un parche de seguridad para hacer frente a esta vulnerabilidad, sin embargo, se ha reportado que el parche no soluciona totalmente el problema . Por ello, si queremos que el inconveniente sea resuelto, debemos cumplir los siguientes pasos (cuando sea posible):

El experto Will Dormann del Carnegie Mellon SEI ha revelado detalles sobre una vulnerabilidad importante en Microsoft Outlook, que al ser aprovechada de forma correcta, podría permitir hacerse con datos sensibles del sistema operativo, como las contraseñas.

El error de seguridad, con el nombre CVE-2018-0950, fue descubierto y notificado a la compañía de Redmond hace más de un año. Solo basta con convencer a los usuarios de abrir la "vista previa" de un mensaje RTF que incluya un enlace malicioso y sin intervención del usuario.

Al ejecutar esta acción, el delincuente puede obtener el usuario y la contraseña del usuario lo que le da acceso temporal al equipo. Todo esto ocurre con solo abrir la vista previa del correo.

Esta semana, Windows lanzó un parche de seguridad para hacer frente a esta vulnerabilidad, sin embargo, se ha reportado que el parche no soluciona totalmente el problema . Por ello, si queremos que el inconveniente sea resuelto, debemos cumplir los siguientes pasos (cuando sea posible):

- Utilizar contraseña complejas, más difíciles de crackear.

- Bloquear los puertos usados por SMB, es decir, el TCP 445, 137, 139, y el UDP 139 y 139.

- Bloquear la autenticación SSO de NTLM en la PC.

- No abrir enlaces que parezcan sospechosos en la bandeja de entrada.

0 Comments:

Publicar un comentario

Gracias por dejar un comentario en Segu-Info.

Gracias por comentar!