Smominru, WannaMine y ADB.Miner, botnets con miles de equipos para minar Monero

Algunas firmas de seguridad informática están informando de nuevas variantes de malware que se expanden mediante los ya conocidos exploits de la NSA, el más famoso EternalBlue, que fueron revelados por ShadowBrokers y tuvieron la culpa de las numerosas infecciones por el ransowmare WannaCry.

La botnet lleva activa desde al menos Mayo de 2017, habiendo ya infectado unos 527.000 ordenadores Windows en todo el mundo. La mayoría de estos equipos serían servidores con versiones del sistema operativo que no han sido protegidas frente a EternalBlues, naturalmente.

Según NetLab360, El malware en cuestión busca dispositivos con el puerto 5555 abierto, utilizado por la herramienta de depuración 'ADB'. Para realizar estos escaneos utiliza partes del módulo de exploración SYN de MIRAI.

Prooftech informa de al menos 25 máquinas que estarían siendo utilizadas para escanear internet y así encontrar equipos Windows vulnerables y además se están valiendo de EsteemAudit, un exploit de la NSA que permite explotar el protocolo RDP o Protocolo de Escritorio de Acceso remoto.

Dado que no se produce ninguna descarga de aplicación a nuestro equipo, las infecciones de WannaMine son más difíciles de detectar por los programas antivirus. Los expertos avisan de que esta amenaza ya ha hecho estragos, dejando a varias empresas inactivas durante días o semanas.

Dado que no se produce ninguna descarga de aplicación a nuestro equipo, las infecciones de WannaMine son más difíciles de detectar por los programas antivirus. Los expertos avisan de que esta amenaza ya ha hecho estragos, dejando a varias empresas inactivas durante días o semanas.

También te recomendamos protegerte frente a los Cryptojackers o programas que realizan minería con tu equipo desde el navegador, usando alguna extensión o software de seguridad que las bloquee.

En casos reciente, el código fue oculto en hexadecimal, pero un experto en seguridad de Reino Unido, llamado Scott Helme, consiguió detectarlo. En total son 4.200 los sitios que fueron afectados, desde instituciones de gobierno hasta entidades educacionales, como la Universidad de Lund, UK ICO, USCourts.gov, entre una larga lista que puedes revisar aquí.

Fuente: Mejor AV

Minería masiva de Monero sin conocimiento del usuario

Los investigadores de ProofPrint han descubierto una enorme botnet -bautizada como Smominru (Ismo) que está utilizando el exploit EternalBlue con CVE-2017-0144 para infectar equipos Windows y conseguir que estos realicen minería de la criptomoneda Monero de forma silenciosa para los atacantes.La botnet lleva activa desde al menos Mayo de 2017, habiendo ya infectado unos 527.000 ordenadores Windows en todo el mundo. La mayoría de estos equipos serían servidores con versiones del sistema operativo que no han sido protegidas frente a EternalBlues, naturalmente.

Basándonos en el poder de hashing asociado a los pagos vía Monero para esta campaña, parece que esta Botnet tenía el doble de tamaño que Adylkuzz.Gracias al secuestro del poder de cómputo de medio millón de ordenadores, los dueños de la misma ya habrían minado así unos 8900 Monero, con un valor aproximado de 3,5 millones de Euros, con una tasa de unos 24 cada día (8000 € de beneficio diarios).

ADB.Miner: nueva botnet dedicada al minado de criptomonedas

El pasado 3 de febrero un nuevo gusano dirigido al minado de criptomonedas empezó a propagarse rápidamente a través de dispositivos Android, principalmente en China y Corea del Sur.Según NetLab360, El malware en cuestión busca dispositivos con el puerto 5555 abierto, utilizado por la herramienta de depuración 'ADB'. Para realizar estos escaneos utiliza partes del módulo de exploración SYN de MIRAI.

Smominru, la botnet tras los ataques a criptomoneda

La mayoría de las infecciones por Smominru están localizadas en Rusia y países asiáticos, como India o Taiwan. La infraestructura de control está alojada tras un servicio de protección frente a DDoS llamado SharkTech, que ya fue informado de las actividades delictivas.Prooftech informa de al menos 25 máquinas que estarían siendo utilizadas para escanear internet y así encontrar equipos Windows vulnerables y además se están valiendo de EsteemAudit, un exploit de la NSA que permite explotar el protocolo RDP o Protocolo de Escritorio de Acceso remoto.

Los operadores de esta botnet son persistentes, utilizan todos los exploits disponibles para expandirla y cuentan con varias formas de recuperarse ante ataques de sinkhole. Dado el nivel de ganancias disponible y la fortaleza de su infraestructura, esperamos ver continuidad en las operaciones de la botnet[…]

El malware fileless WannaMine

La firma CrowdStrike también ha publicado recientemente un informe en el que detalla como otro malware de tipo fileless (no se instala en el sistema) de nombre WannaMine está utilizando el exploit EternalBlue para infectar ordenadores y minar la citada criptomoneda Monero.

Conclusiones

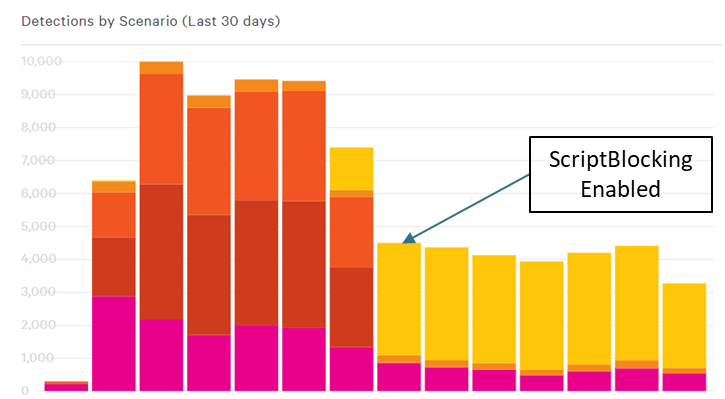

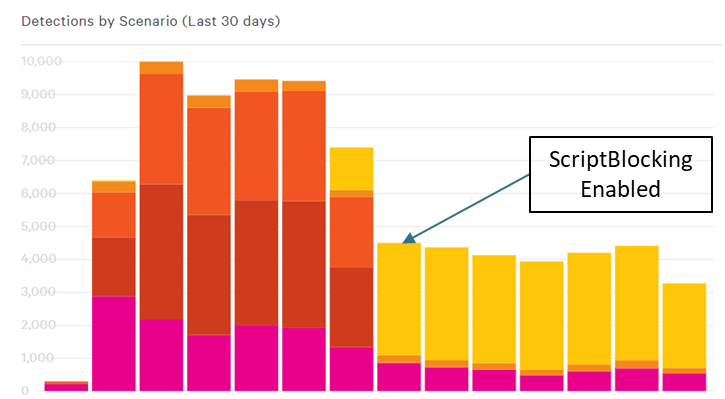

La situación no va a cambiar en los próximos tiempos así que, si aún no lo has hecho, deberías actualizar tus equipos ahora mismo para cerrar la gran puerta que EternalBlue ha dejado abierta.También te recomendamos protegerte frente a los Cryptojackers o programas que realizan minería con tu equipo desde el navegador, usando alguna extensión o software de seguridad que las bloquee.

En casos reciente, el código fue oculto en hexadecimal, pero un experto en seguridad de Reino Unido, llamado Scott Helme, consiguió detectarlo. En total son 4.200 los sitios que fueron afectados, desde instituciones de gobierno hasta entidades educacionales, como la Universidad de Lund, UK ICO, USCourts.gov, entre una larga lista que puedes revisar aquí.

Fuente: Mejor AV

tengo un servidor montado en linux y esta ejecutando un proceso llamado BOOMBOOM, segun algunas indagaciones que logre se trata de un scrip de minado, alguien sabe algo al respecto?

ResponderBorrarMuchas gracias.