Tinder vulnerable a monitoreo por no usar HTTPS (en 2018, ¿en serio?)

La firma de seguridad Checkmarx publicó dos vulnerabilidades en la App de Tinder que pueden ser aprovechadas por delincuentes para violar la privacidad del usuario.

Checkmarx ha publicado los resultados de una investigación sobre las dos principales vulnerabilidades en la popular aplicación de citas Tinder que pueden ser explotadas para potencialmente violar la privacidad de sus más de 20 millones de usuarios en más de 196 países.

Estas vulnerabilidades en Tinder, tanto en iOS como en Android, permiten a un atacante que esté usando la misma red Wi-Fi que un usuario monitorear cada uno de sus movimientos en la aplicación, señala el informe. También es posible que tome el control de las imágenes de perfil que ve, intercambiándolas por contenido inapropiado, publicidad deshonesta u otro tipo de contenido malicioso.

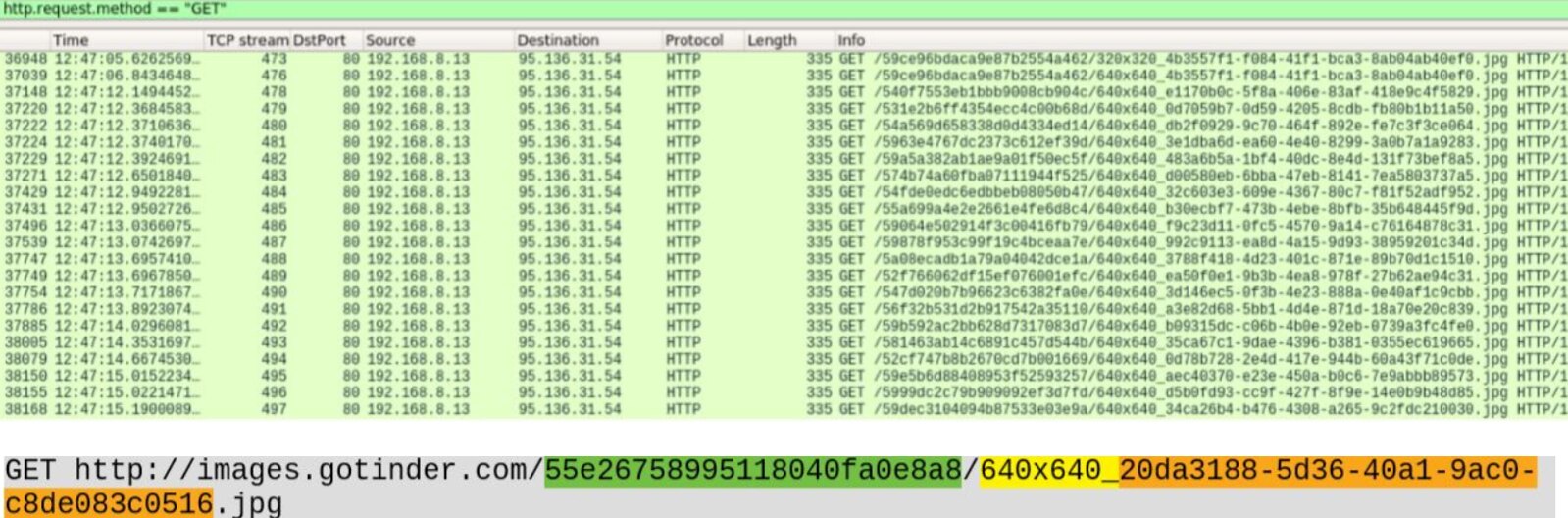

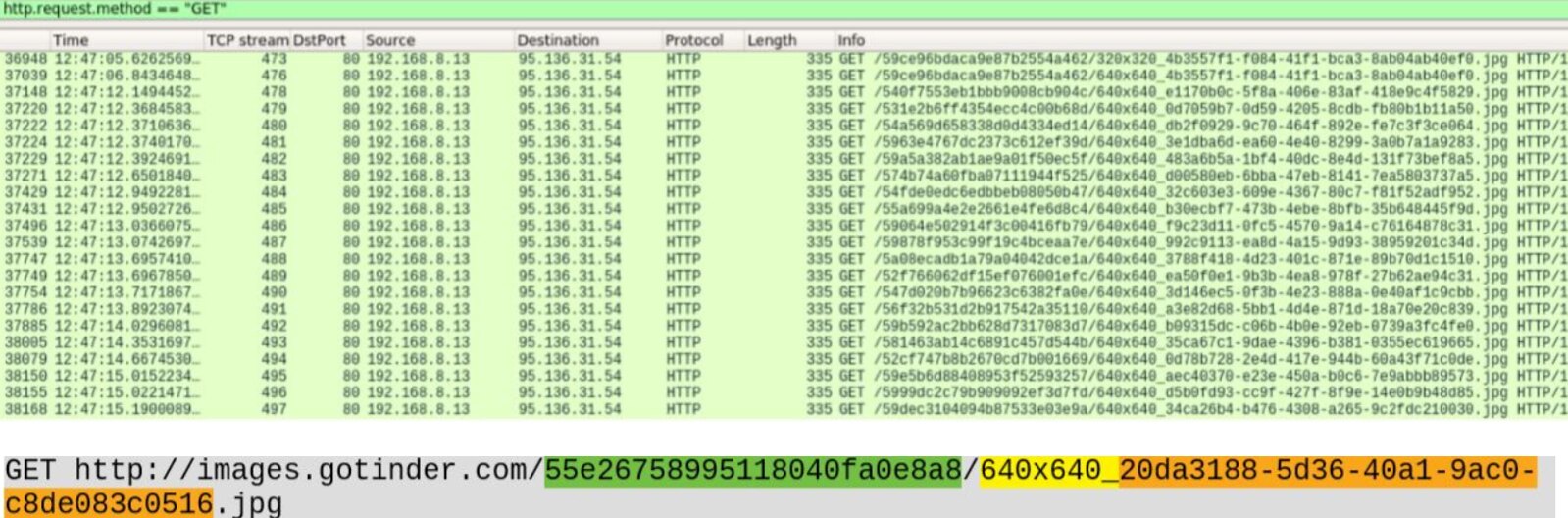

El problema tiene que ver con el cifrado, o más bien la falta del mismo. Los investigadores encontraron que la aplicación de Tinder aún carece de cifrado HTTPS, lo que significa que cualquier persona que comparta el mismo Wi-Fi puede ver tus fotos de Tinder o agregar las suyas en la galería de tu perfil.

Nota: de acuerdo a Let's Encrypt, a partir de enero de 2018, el 68% de internet cuenta con cifrado HTTPS.

Las vulnerabilidades solo pueden ser explotadas si el atacante y la persona están conectados a la misma red Wi-Fi. La firma de seguridad creó una aplicación de prueba de concepto llamada TinderDrift capaz de reconstruir la sesión de un usuario en Tinder si la persona está usando el mismo Wi-Fi. Aunque los swipe (deslizamientos) y los matches permanecen cifrados, un atacante puede diferenciar los comandos cifrados debido a los patrones específicos de bytes que representan un deslizamiento hacia la izquierda, un deslizamiento hacia la derecha, un super-like y un match.

Estas dos vulnerabilidades combinadas permiten a un atacante pueda descubrir casi todo lo que está haciendo un usuario de Tinder. Lo único que permanece privado son los mensajes y las fotos que se envían entre los usuarios después de un hacer match.

De acuerdo con Checkmarx, el problema es que un delincuente con conocimiento de las preferencias sexuales de un usuario u otra información privada podría potencialmente chantajear a esa persona, o bien, intercambiar las fotos que un usuario ve por contenido inapropiado o publicidad deshonesta.

Kaspersky Lab también había revelado dichas vulnerabilidades en octubre pasado, luego de que sus investigadores hackearan diversas apps de citas en busca de exploits. Su equipo también descubrió que Tinder carga las fotos a través de HTTP, lo que les permitió ver qué perfiles habían visto y qué imágenes habían clickeado los usuarios.

Fuente: Hipertextual

Checkmarx ha publicado los resultados de una investigación sobre las dos principales vulnerabilidades en la popular aplicación de citas Tinder que pueden ser explotadas para potencialmente violar la privacidad de sus más de 20 millones de usuarios en más de 196 países.

Estas vulnerabilidades en Tinder, tanto en iOS como en Android, permiten a un atacante que esté usando la misma red Wi-Fi que un usuario monitorear cada uno de sus movimientos en la aplicación, señala el informe. También es posible que tome el control de las imágenes de perfil que ve, intercambiándolas por contenido inapropiado, publicidad deshonesta u otro tipo de contenido malicioso.

El problema tiene que ver con el cifrado, o más bien la falta del mismo. Los investigadores encontraron que la aplicación de Tinder aún carece de cifrado HTTPS, lo que significa que cualquier persona que comparta el mismo Wi-Fi puede ver tus fotos de Tinder o agregar las suyas en la galería de tu perfil.

Las vulnerabilidades solo pueden ser explotadas si el atacante y la persona están conectados a la misma red Wi-Fi. La firma de seguridad creó una aplicación de prueba de concepto llamada TinderDrift capaz de reconstruir la sesión de un usuario en Tinder si la persona está usando el mismo Wi-Fi. Aunque los swipe (deslizamientos) y los matches permanecen cifrados, un atacante puede diferenciar los comandos cifrados debido a los patrones específicos de bytes que representan un deslizamiento hacia la izquierda, un deslizamiento hacia la derecha, un super-like y un match.

Estas dos vulnerabilidades combinadas permiten a un atacante pueda descubrir casi todo lo que está haciendo un usuario de Tinder. Lo único que permanece privado son los mensajes y las fotos que se envían entre los usuarios después de un hacer match.

De acuerdo con Checkmarx, el problema es que un delincuente con conocimiento de las preferencias sexuales de un usuario u otra información privada podría potencialmente chantajear a esa persona, o bien, intercambiar las fotos que un usuario ve por contenido inapropiado o publicidad deshonesta.

Kaspersky Lab también había revelado dichas vulnerabilidades en octubre pasado, luego de que sus investigadores hackearan diversas apps de citas en busca de exploits. Su equipo también descubrió que Tinder carga las fotos a través de HTTP, lo que les permitió ver qué perfiles habían visto y qué imágenes habían clickeado los usuarios.

Fuente: Hipertextual

Vaya, es una pena que tinder aun no sea tan seguro como deberia ser, sobretodo por los tiempos actuales, donde es algo primordial.

ResponderBorrar