MalQR, testeando la seguridad de los escáneres

Seguramente todos hemos paseado por un centro comercial, por poner un ejemplo, y hemos escaneado en cajas de autoservicio o mismamente, hemos escaneado el producto que nos interesaba para ver sus precio y no llevarnos la sorpresa cuando vayamos a pagar.

Todos estos escáneres de los que estamos hablando deben estar vinculados a un clase de base de datos donde se pueda contrastar el nombre de dicho producto, su precio e incluso algunas de sus características. Esto te para pensar... ¿puede un escáner ser un vector de ataque? Resolveré tu cuestión, pero antes vamos a ver como nos podemos "comunicar" con ellos.

Los escáneres más comunes en comercios, los de código de barras de toda la vida, usan un código especifico llamado "Code 128", este código es capaz de codificar caracteres alfanuméricos o solo numéricos. Con este código es posible representar todos los caracteres de la tabla ASCII, incluyendo los caracteres de control, teniendo en cuenta que cada ASCII se codifica mediante 11 barras. Algunos facilitan una numeración cerca de ellos pero es algo relevante que simplemente sirve cuando no se puede leer correctamente el código.

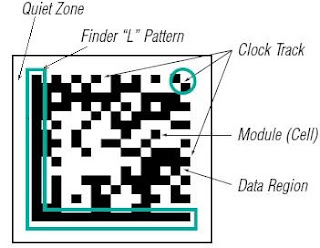

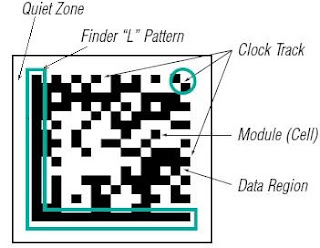

Otro de los métodos de codificación más utilizados es la matriz de datos, comúnmente llamado "Data Matrix", compuesto de módulos de celdas cuadradas definidas dentro de un perímetro marcado en la que es posible codificar hasta 3116 caracteres ASCII.

Otro de los métodos de codificación más utilizados es la matriz de datos, comúnmente llamado "Data Matrix", compuesto de módulos de celdas cuadradas definidas dentro de un perímetro marcado en la que es posible codificar hasta 3116 caracteres ASCII.

También cabe recordar la codificación azteca, también llamada "Aztec codes", en la que se pueden codificar todos los valores de 8 bits, la codificación del 0 al 127 es interpretada por este método siguiendo el ASCII y del 128 al 255 es intepretado siguiendo el ISO 8859-1.

También cabe recordar la codificación azteca, también llamada "Aztec codes", en la que se pueden codificar todos los valores de 8 bits, la codificación del 0 al 127 es interpretada por este método siguiendo el ASCII y del 128 al 255 es intepretado siguiendo el ISO 8859-1.

Y como no recordar nuestro querido código QR, llamado "QR code", siendo una evolución del código de barras convencional, que almacena la información gracias a una matriz de puntos o en un código de barras bidimensional.

Y como no recordar nuestro querido código QR, llamado "QR code", siendo una evolución del código de barras convencional, que almacena la información gracias a una matriz de puntos o en un código de barras bidimensional.

Después de todo esto, como observamos gracias estas clases de codificación podemos comunicarnos con un escáner, ya sea para ver cuanto cuesta la leche o para pagarla. Gracias a esta comunicación se permite una consulta con una base de datos de supermercado, ¿por qué no ir más allá e intentar realizar una iSQL o explotar un XSS?

Después de todo esto, como observamos gracias estas clases de codificación podemos comunicarnos con un escáner, ya sea para ver cuanto cuesta la leche o para pagarla. Gracias a esta comunicación se permite una consulta con una base de datos de supermercado, ¿por qué no ir más allá e intentar realizar una iSQL o explotar un XSS?

Gracias a que nosotros podremos codificar lo que queramos y a su vez podríamos probar a mandar una consulta "or 1=1/*" o un [script]alert(1)[/script] y probar si gracias a un escáner podremos obtener información sensible o vulnerar un sistema convirtiéndolo en un vector de ataque.

Gracias a MalQR tenemos un repositorio muy completo de payloads que lanzar contra un escáner capaz de leer las codificaciones mencionadas anteriormente, contiene los payloads más comunes para explotar inyecciones SQL, XSS, ejecución de código e incluso fuzzear con ellos. Por ejemplo:

Web: http://malqr.shielder.it/

Github: https://github.com/MalQR/MalQR.github.io

Fuente: HackPlayers

Todos estos escáneres de los que estamos hablando deben estar vinculados a un clase de base de datos donde se pueda contrastar el nombre de dicho producto, su precio e incluso algunas de sus características. Esto te para pensar... ¿puede un escáner ser un vector de ataque? Resolveré tu cuestión, pero antes vamos a ver como nos podemos "comunicar" con ellos.

Los escáneres más comunes en comercios, los de código de barras de toda la vida, usan un código especifico llamado "Code 128", este código es capaz de codificar caracteres alfanuméricos o solo numéricos. Con este código es posible representar todos los caracteres de la tabla ASCII, incluyendo los caracteres de control, teniendo en cuenta que cada ASCII se codifica mediante 11 barras. Algunos facilitan una numeración cerca de ellos pero es algo relevante que simplemente sirve cuando no se puede leer correctamente el código.

Gracias a que nosotros podremos codificar lo que queramos y a su vez podríamos probar a mandar una consulta "or 1=1/*" o un [script]alert(1)[/script] y probar si gracias a un escáner podremos obtener información sensible o vulnerar un sistema convirtiéndolo en un vector de ataque.

Gracias a MalQR tenemos un repositorio muy completo de payloads que lanzar contra un escáner capaz de leer las codificaciones mencionadas anteriormente, contiene los payloads más comunes para explotar inyecciones SQL, XSS, ejecución de código e incluso fuzzear con ellos. Por ejemplo:

Web: http://malqr.shielder.it/

Github: https://github.com/MalQR/MalQR.github.io

Fuente: HackPlayers

0 Comments:

Publicar un comentario

Gracias por dejar un comentario en Segu-Info.

Gracias por comentar!