Vulnerabilidades en sistemas SCADA HMI

Según el informe de Trend Micro "Hacker Machine Interface" [PDF], algunos vendedores de dispositivos SCADA se tomaron un promedio de 150 días para publicar parches de seguridad.

Las vulnerabilidades fueron encontradas en las interfaces HMI (Human Machine Interface) de sistemas de control industriales. Como su nombre lo indica, las HMI permiten a un operador controlar el sistema SCADA asociado. Estos sistemas suelen ser un "objetivo primario" y por eso sólo deberían instalarse en una red aislada y confiable. Sin embargo, el informe afirma que esto a menudo no es el caso

Las vulnerabilidades fueron encontradas en las interfaces HMI (Human Machine Interface) de sistemas de control industriales. Como su nombre lo indica, las HMI permiten a un operador controlar el sistema SCADA asociado. Estos sistemas suelen ser un "objetivo primario" y por eso sólo deberían instalarse en una red aislada y confiable. Sin embargo, el informe afirma que esto a menudo no es el caso

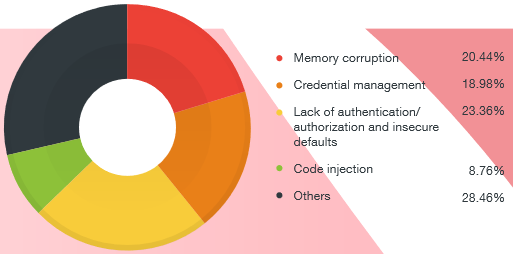

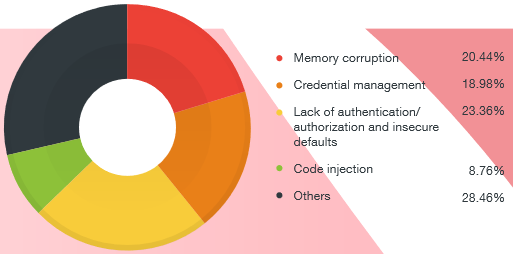

Trend Micro analizó todos los errores listados en ICS-CERT durante 2015 y 2016, así como otros 250 vulnerabilidades 0-Day de su propio programa ZDI. Los errores fueron clasificados de la siguiente manera:

Otra área que necesita ser abordada es la ventana de 146 días que actualmente existe en promedio entre la divulgación de una vulnerabilidad y la publicación del parche. En comparación, empresas como Microsoft y Adobe se toman "sólo" 116 días en promedio, y los proveedores de aplicaciones empresariales como HPE e IBM se toman 189 días.

Fuente: InfoSecurity

Trend Micro analizó todos los errores listados en ICS-CERT durante 2015 y 2016, así como otros 250 vulnerabilidades 0-Day de su propio programa ZDI. Los errores fueron clasificados de la siguiente manera:

- Corrupción de memoria (20%)

- Gestión de credenciales (19%)

- Problemas de autenticación (23%)

- Inyección de código (9%).

Otra área que necesita ser abordada es la ventana de 146 días que actualmente existe en promedio entre la divulgación de una vulnerabilidad y la publicación del parche. En comparación, empresas como Microsoft y Adobe se toman "sólo" 116 días en promedio, y los proveedores de aplicaciones empresariales como HPE e IBM se toman 189 días.

Fuente: InfoSecurity

0 Comments:

Publicar un comentario

Gracias por dejar un comentario en Segu-Info.

Gracias por comentar!