Capturando facilmente un handshake WPA

Se ha hablado mucho de las auditorías en redes wireless. A día de hoy cualquiera pueda conseguir la clave de una red wireless. De hecho existen procesos automatizados que ya realizan todo el proceso completo, como es el caso del script de wifite. Pero hoy no hablaremos de eso.

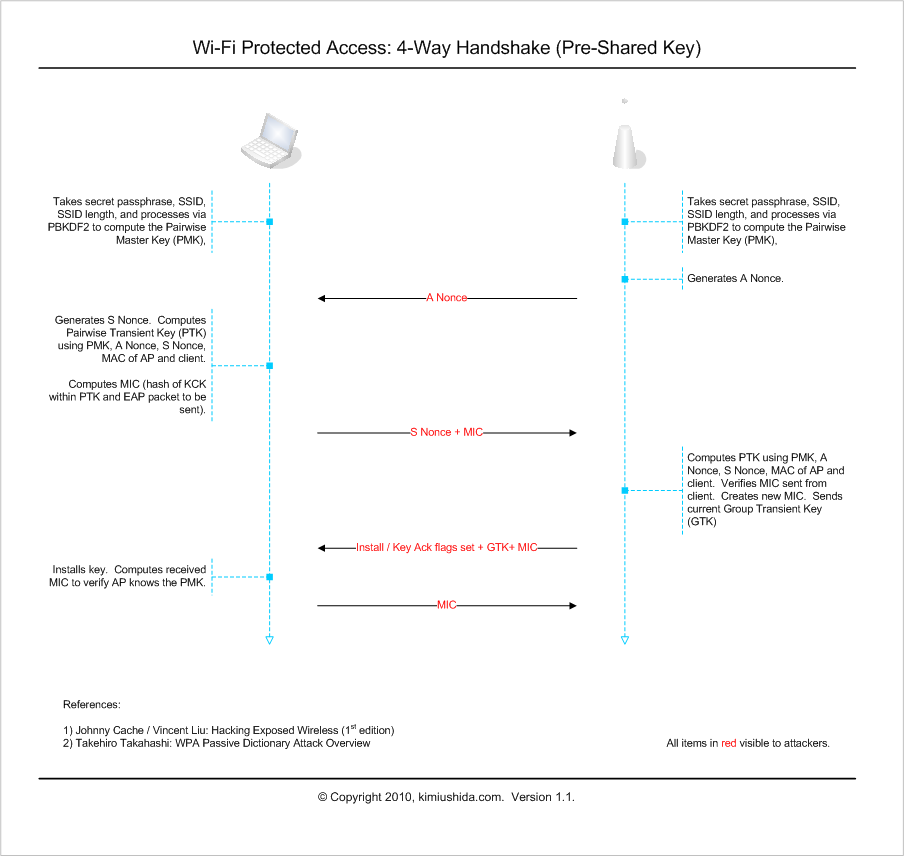

Antes de empezar con el proceso de captura del handshake y por si no estás familiarizado con el tema, os dejo un gráfico que lo explica muy bien.

Cuando se está auditando una red WPA o WPA2, no basta con conseguir muchos paquetes DATA, lo que se necesita capturar es el handshake, y este paquete solo se consigue desautenticando a un cliente legítimo de la red, y cuando se vuelve a conectar con airodump-ng, una herramienta de la suite aircrack-ng capturaremos dicho fichero semilla.

Contenido completo en fuente original S21Sec

Antes de empezar con el proceso de captura del handshake y por si no estás familiarizado con el tema, os dejo un gráfico que lo explica muy bien.

Cuando se está auditando una red WPA o WPA2, no basta con conseguir muchos paquetes DATA, lo que se necesita capturar es el handshake, y este paquete solo se consigue desautenticando a un cliente legítimo de la red, y cuando se vuelve a conectar con airodump-ng, una herramienta de la suite aircrack-ng capturaremos dicho fichero semilla.

Contenido completo en fuente original S21Sec

0 Comments:

Publicar un comentario

Gracias por dejar un comentario en Segu-Info.

Gracias por comentar!