Parches de abril, exploit activo en Windows y vulnerabilidades críticas en Exchange (Parchea YA!)

Hoy es segundo martes de abril de 2021 de Microsoft corrigió 108 fallas y 5 Zero-Days. Han sido unos meses difíciles para los administradores de Windows y Microsoft Exchange, y parece que abril no será más fácil.

Con la actualización de hoy, Microsoft ha corregido 108 vulnerabilidades, 19 clasificadas como críticas y 89 como importantes. Estos números no incluyen las 6 vulnerabilidades de Chromium Edge lanzadas a principios de este mes.

También hay cinco vulnerabilidades Zero-Day parcheadas hoy que se dieron a conocer públicamente, y se sabe que una se está usando en ataques. Microsoft ha solucionado cuatro vulnerabilidades reveladas públicamente y una vulnerabilidad explotada activamente:

- CVE-2021-27091 - Vulnerabilidad de elevación de privilegios del servicio RPC Endpoint Mapper

- CVE-2021-28312: vulnerabilidad de denegación de servicio de Windows NTFS

- CVE-2021-28437: vulnerabilidad de divulgación de información del instalador de Windows: PolarBear

- CVE-2021-28458: vulnerabilidad de elevación de privilegios de biblioteca ms-rest-nodeauth de Azure.

- CVE-2021-28310: vulnerabilidad de elevación de privilegios de Win32k explotada activamente.

Para empeorar las cosas, la empresa solucionó cuatro vulnerabilidades críticas de Microsoft Exchange que descubrió la NSA.

- CVE-2021-28480 - Microsoft Exchange Server RCE

- CVE-2021-28481 - Microsoft Exchange Server RCE

- CVE-2021-28482 - Microsoft Exchange Server RCE

- CVE-2021-28483 - Microsoft Exchange Server RCE

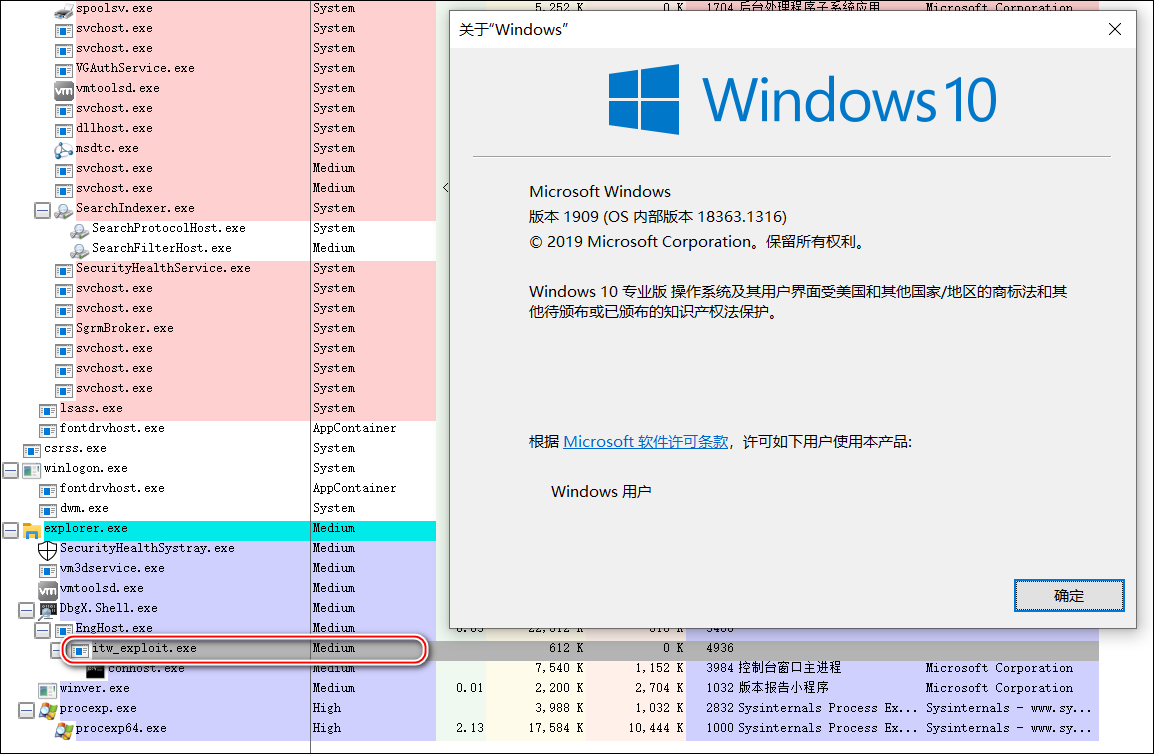

Se cree que la vulnerabilidad CVE-2021-28310 está siendo utilizado por varios grupos delictivos. La vulnerabilidad consiste en un escalamiento de privilegios (EoP) y es utilizado junto a otros exploits para escapar la sandbox y obtener privilegios en el sistema operativo. Desafortunadamente, no encontraron una cadena completa así que se desconoce si se utiliza junto a otras vulnerabilidades.

Kaspersky dice que al analizar el exploit CVE-2021-1732, descubierto originalmente por el DBAPPSecurity Threat Intelligence Center y utilizado por el grupo BITTER APT, descubrió otro exploit Zero-Day que estaría vinculado al mismo actor delictivo. Luego de informar sobre este nuevo exploit a Microsoft en febrero, el mismo recibió la designación CVE-2021-28310 y fue parcheada en abril.

La empresa también menciona que desafortunadamente no pudieron capturar la cadena completa de ejecución, por lo que no se saben si el exploit se usa con otro día cero o si se combina con vulnerabilidades conocidas y parcheadas.

CVE-2021-28310 es una vulnerabilidad de escritura fuera de los límites (OOB) en el archivo dwmcore.dll, que forma parte de Desktop Window Manager (dwm.exe). DirectComposition es un componente de Windows que se introdujo en Windows 8 para permitir la composición de mapas de bits con transformaciones, efectos y animaciones, con soporte para mapas de bits de diferentes fuentes (GDI, DirectX, etc.).

Para obtener información sobre las actualizaciones de Windows que no son de seguridad, se puede leer acerca de las actualizaciones acumulativas de Windows 10 KB5001330 y KB5001337 de hoy.

0 Comments:

Publicar un comentario

Gracias por dejar un comentario en Segu-Info.

Gracias por comentar!