Un PDF que "parece" video: engaño a través de Facebook Messenger

Uno de los servicios populares de mensajería, además de WhatsApp, es Facebook Messenger. Ya sea desde una computadora o el celular, esta plataforma es utilizada por miles de millones de usuarios diariamente por lo tanto se convierte en algo sumamente atractivo para ciberdelincuentes. Tanto cadenas como scams (estafas) son moneda corriente en estos servicios de mensajería. A continuación explicaré un caso real sobre scam.

Ayer por la mañana un compañero de trabajo me informa sobre la llegada de un mensaje sospechoso a su cuenta de Facebook:

Al ponerme a analizarlo pude observar que estaba muy bien hecho y encontré lo siguiente:

Si uno observa detenidamente, se puede identificar el ícono de PDF en la pestaña del navegador. Adicionalmente, si uno se posa arriba del "video" puede observar que el mismo te lleva a http://bir.party/1689703372.

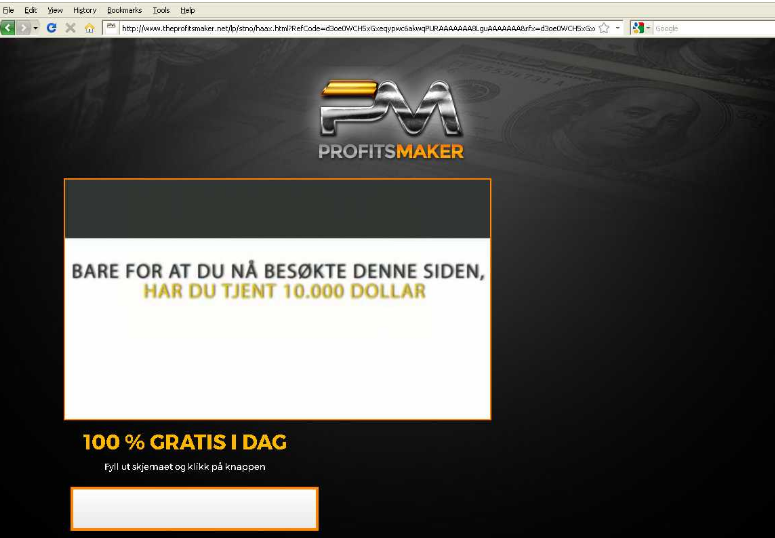

El reporte de URLQuery me dice que finalmente, luego de algunas redirecciones, aquel usuario que haya hecho click, terminará en un sitio noruego de apuestas (alojado en Estados Unidos) el cual contiene diferentes scripts para identificar los datos de tu navegador y que posiblemente luego podría intentar explotar alguna vulnerabilidad para, por ejemplo, robar datos del usuario.

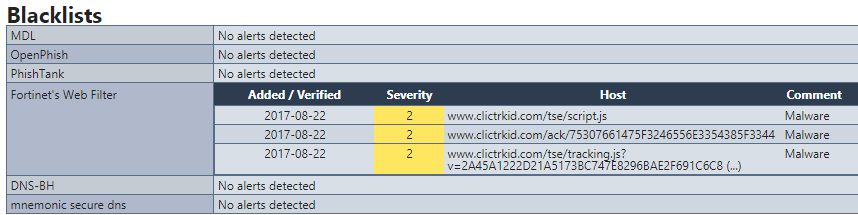

No obstante, un nuevo reporte realizado el 22/08 indica que el sitio en cuestión ahora se aloja en un servidor de Alemania. La herramienta de filtrado web de Fortinet lo detecta como sitio con malware a partir de archivos javascripts enlazados a dicho sitio:

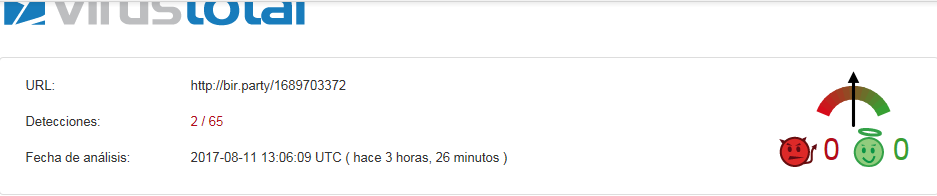

Realicé el análisis en VT el 11/8 a las 10:32 hs (GMT -03) y lo detectaron solamente 2 motores antivirus como sitio de malware.

Ayer por la mañana un compañero de trabajo me informa sobre la llegada de un mensaje sospechoso a su cuenta de Facebook:

Al ponerme a analizarlo pude observar que estaba muy bien hecho y encontré lo siguiente:

- El ciberdelincuente o malware toma el control de Facebook Messenger de la víctima y le envía una URL acortada (para despistar) a todos sus contactos: http://bit.ly/suwSocw (ahora dado de baja).

- La dirección real te lleva a un documento público de Google Docs https://docs.google.com/file/d/[ELIMINADO]/preview que aparenta ser un video, para que usuarios desprevenidos lo abran:

El reporte de URLQuery me dice que finalmente, luego de algunas redirecciones, aquel usuario que haya hecho click, terminará en un sitio noruego de apuestas (alojado en Estados Unidos) el cual contiene diferentes scripts para identificar los datos de tu navegador y que posiblemente luego podría intentar explotar alguna vulnerabilidad para, por ejemplo, robar datos del usuario.

Realicé el análisis en VT el 11/8 a las 10:32 hs (GMT -03) y lo detectaron solamente 2 motores antivirus como sitio de malware.

Adicionalmente, se pudo observar que el dominio tiene un amplio historial de diferentes hallazgos dado que los ciberdelincuentes van cambiando el contenido del mismo:

La última semana, el dominio presenta los siguientes resultados:

Algunas conclusiones

Este tipo de casos no es el primero ni será el último dado que los ciberdelincuentes han elegido bien el registro del dominio, o bien, no hubo denuncias del sitio. Les dejo algunos consejos para evitar caer en la trampa:- Si un contacto les envía un enlace sin texto previo explicando qué es o que Uds. no están esperando, desconfíen! (y más aún si no es contacto). Pregunten a la persona antes de abrirlo. En este caso era un enlace y una "carita" (emoji).

- Mantengan su sistema operativo y aplicaciones actualizadas, en especial navegadores, Flash player y Java que son los más populares y a los que apuntan la mayoría de los ciberdelincuentes.

- Eviten guardar contraseñas en el navegador.

0 Comments:

Publicar un comentario

Gracias por dejar un comentario en Segu-Info.

Gracias por comentar!