"Actualice su información", un phishing precario pero exitoso

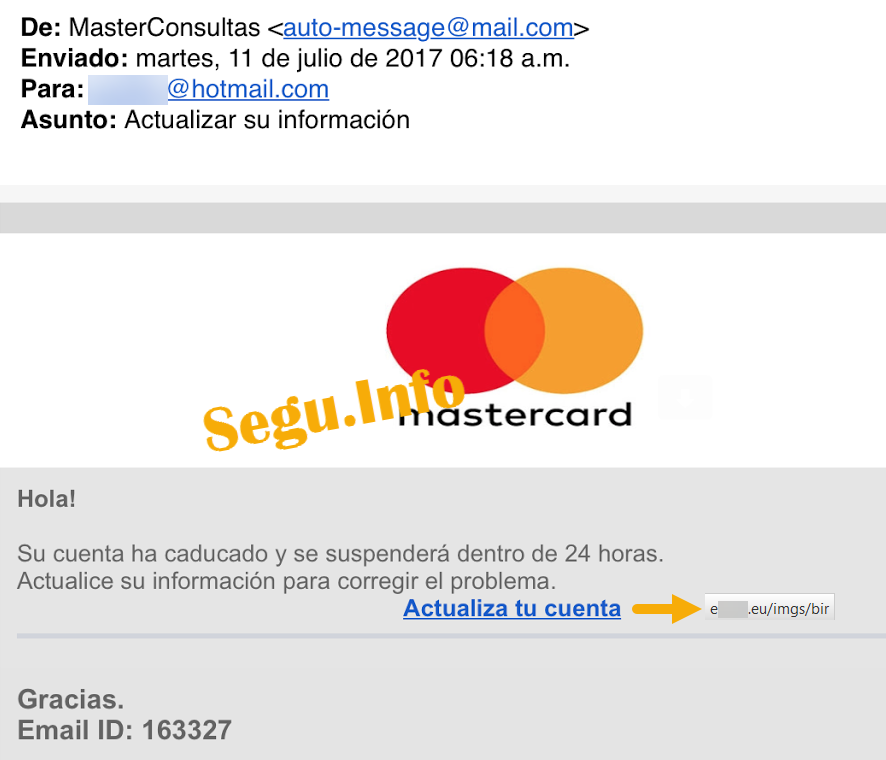

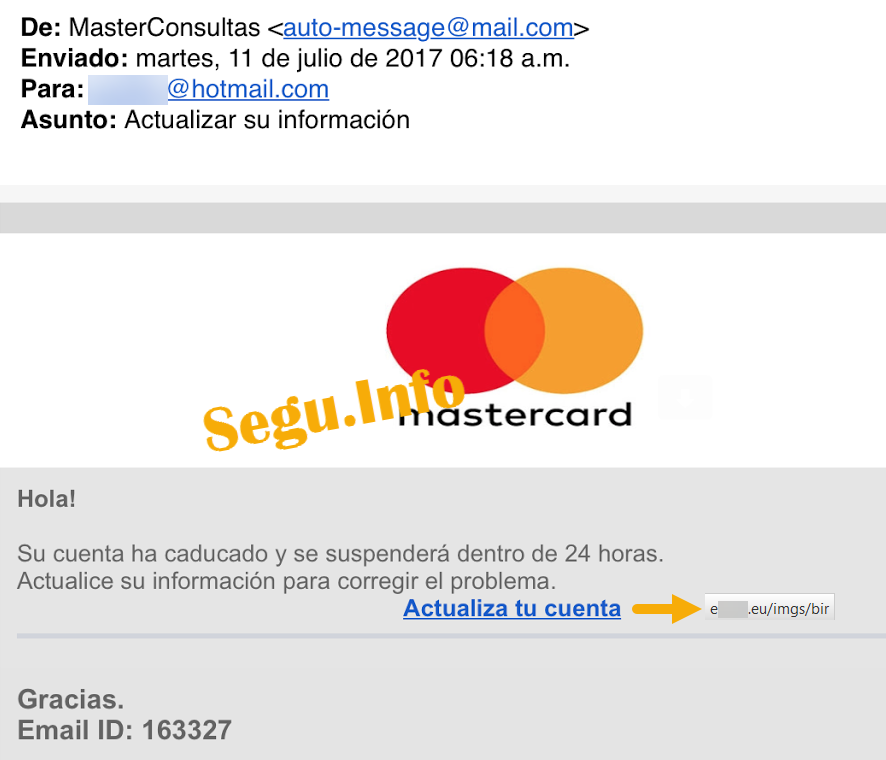

El martes por la mañana nos reportaron un supuesto correo de "MasterCard", el cual resultó bastante simple porque estéticamente los ciberdelincuentes no se esforzaron demasiado en armarlo, sin embargo lograron más de 900 visitas al sitio falso.

Como se puede observar en la imagen anterior, el modus-operandis utilizado es el tradicional: un mensaje para engañar a usuarios de dicha tarjeta, con el fin de robarle los datos personales y los de su tarjeta a través de un sitio falso. Luego, lo más probable es que sean vendidos en el mercado negro y/o utilizados para realizar compras que verán las víctimas en su próximo resumen.

Como se puede observar en la imagen anterior, el modus-operandis utilizado es el tradicional: un mensaje para engañar a usuarios de dicha tarjeta, con el fin de robarle los datos personales y los de su tarjeta a través de un sitio falso. Luego, lo más probable es que sean vendidos en el mercado negro y/o utilizados para realizar compras que verán las víctimas en su próximo resumen.

El usuario desprevenido que haya hecho clic en el enlace "Actualiza tu cuenta" fue redirigido a un sitio .EU vulnerable y que el delincuente aprovechó para subir su contenido dañino.

Allí había un clon de la página original de MasterConsultas donde inicialmente se le solicitaba a las potenciales víctimas su usuario y contraseña. Si colocaban esos datos, luego les pedían todos los datos de su tarjeta y finalmente los redireccionaba al sitio original.

Revisando uno de los directorios del sitio abusado, se pudo encontrar que previamente se había subido la Shell PHP C99 y, a partir de aquí, se podía tener control completo del servidor:

Revisando uno de los directorios del sitio abusado, se pudo encontrar que previamente se había subido la Shell PHP C99 y, a partir de aquí, se podía tener control completo del servidor:

En la siguiente imagen se puede observar el archivo utilizado para capturar los datos de la víctima, así como el correo del delincuente y el nombre del archivo donde se almacenan los datos robados: CC.txt

En la siguiente imagen se puede observar el archivo utilizado para capturar los datos de la víctima, así como el correo del delincuente y el nombre del archivo donde se almacenan los datos robados: CC.txt

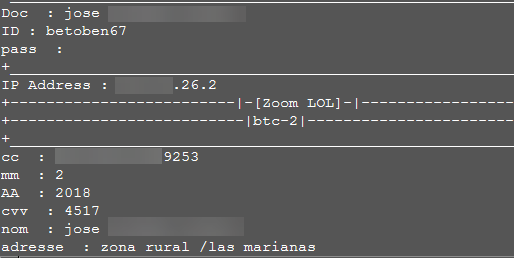

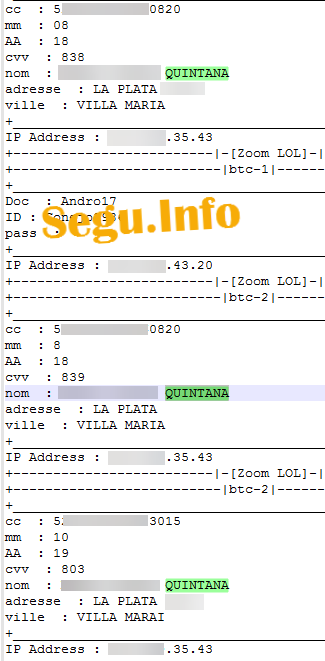

Al abrir el archivo, se pueden visualizar los datos, de las víctimas, que han sido capturados:

Al abrir el archivo, se pueden visualizar los datos, de las víctimas, que han sido capturados:

No deja de llamar la atención que una de las víctimas ingresó 3 veces los datos de sus tarjetas de crédito:

No deja de llamar la atención que una de las víctimas ingresó 3 veces los datos de sus tarjetas de crédito:

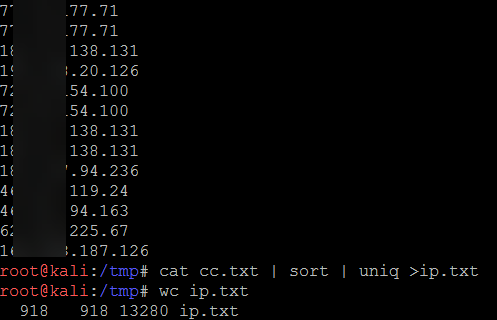

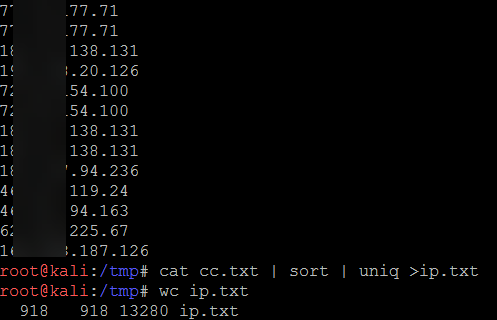

Por último, podemos observar que hasta ayer a la tarde había +900 IPs únicas que habían ingresado al sitio fraudulento:

Por último, podemos observar que hasta ayer a la tarde había +900 IPs únicas que habían ingresado al sitio fraudulento:

Los resultados me hicieron reflexionar acerca de la falta de conciencia de la sociedad en general sobre estos temas pero tampoco los culpo. Creo que nosotros, los que nos dedicamos y nos gusta la Seguridad, tenemos que hacerle llegar esta información y educarlos sobre cómo tienen que proceder en estos casos.

Los resultados me hicieron reflexionar acerca de la falta de conciencia de la sociedad en general sobre estos temas pero tampoco los culpo. Creo que nosotros, los que nos dedicamos y nos gusta la Seguridad, tenemos que hacerle llegar esta información y educarlos sobre cómo tienen que proceder en estos casos.

Es por ello que voy a aprovechar esta nueva oportunidad para decirles cómo se tienen que cuidar:

Desde Segu-Info informamos al propietario del sitio y los ISP involucrados. Desde ayer a la tarde/noche, la página falsa muestra un mensaje que alguna persona dejó al modificar el archivo index.php que previamente tenía el contenido falso.

No obstante, estimamos que el sitio estuvo activo por más de 18 horas y por lo visto tuvo éxito. Por lo tanto, divulguen el mensaje, lean detenidamente las recomendaciones y estén atentos a este tipo de fraudes.

Autor: Ing. Mauro Gioino para Segu-Info

Equipo AntiRansom

El usuario desprevenido que haya hecho clic en el enlace "Actualiza tu cuenta" fue redirigido a un sitio .EU vulnerable y que el delincuente aprovechó para subir su contenido dañino.

Allí había un clon de la página original de MasterConsultas donde inicialmente se le solicitaba a las potenciales víctimas su usuario y contraseña. Si colocaban esos datos, luego les pedían todos los datos de su tarjeta y finalmente los redireccionaba al sitio original.

Es por ello que voy a aprovechar esta nueva oportunidad para decirles cómo se tienen que cuidar:

- Revisen si conocen de quién proviene y si no es así, elimínenlo. En este caso era una cuenta que ni siquiera mencionaba la palabra MasterCard, y que es desconocido por todos: [email protected].

- Asuntos del estilo: "Aviso de Seguridad", "Urgente: actualice sus datos", son falsos. El delincuente quiere "asustar" o “apurar” al destinatario para que le preste atención de inmediato porque desconoce cuánto tiempo tendrá su sitio online.

- Los correos legítimos que le envíen, seguramente van a colocar su nombre al inicio. Este mensaje no está dirigido a una persona, solo dice "Hola!".

- Siempre existirá una frase que intentará persuadirlos para que abran un enlace o un archivo adjunto. En esta ocasión dice que si no actualizan sus datos "se suspenderá dentro de 24 horas".

Desde Segu-Info informamos al propietario del sitio y los ISP involucrados. Desde ayer a la tarde/noche, la página falsa muestra un mensaje que alguna persona dejó al modificar el archivo index.php que previamente tenía el contenido falso.

No obstante, estimamos que el sitio estuvo activo por más de 18 horas y por lo visto tuvo éxito. Por lo tanto, divulguen el mensaje, lean detenidamente las recomendaciones y estén atentos a este tipo de fraudes.

Autor: Ing. Mauro Gioino para Segu-Info

Equipo AntiRansom

Disculpa, me pasas por mail el cc.txt? es para un laburo de la facu. Gracias.

ResponderBorrar