Hackers chinos abren un auto keyless por U$S20

La mayoría de los coches nuevos utilizan sistemas con llaves de proximidad. Un equipo de investigadores chinos ha descubierto una manera muy inteligente y barata de hackear el sistema pasivo de entrada sin llave y "conducir los coches de otra gente".

El equipo llamado Unicorn Team está formado por tres investigadores, Yingtao Zeng, Qing Yang y Jun Li y presentó sus hallazgos en la conferencia de HITB en Amsterdam.

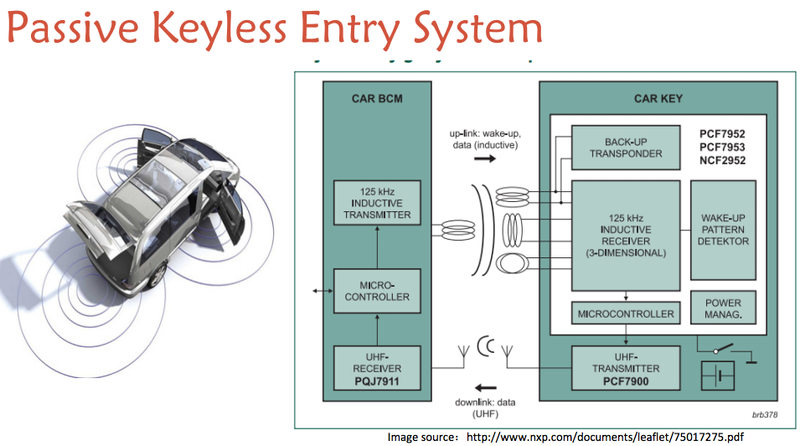

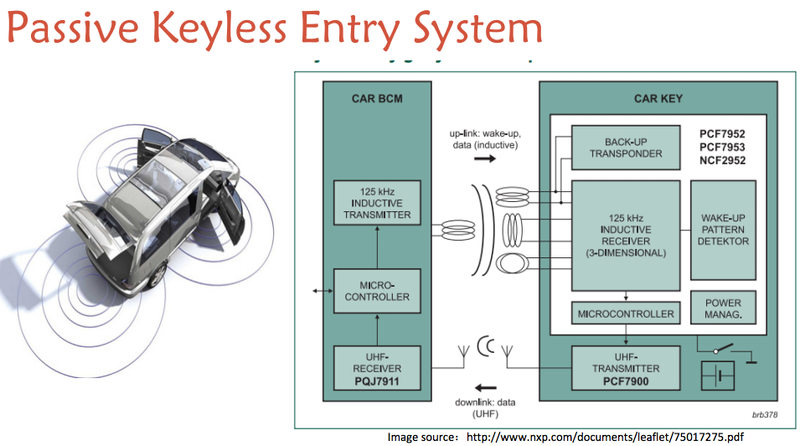

Esencialmente, la forma en que la mayoría de los sistemas de entrada keyless funcionan es que envía señales de radio al coche, este responde, y se establece una pequeña y rápida conversación de datos entre ellos. El resultado es que coche se desbloquea y está listo para conducir.

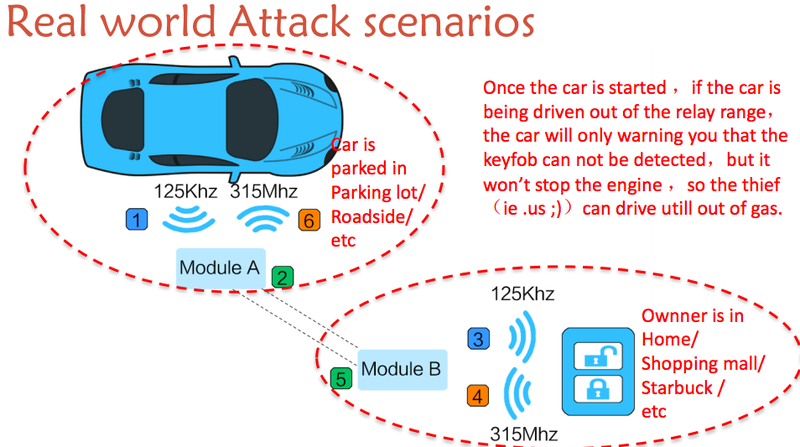

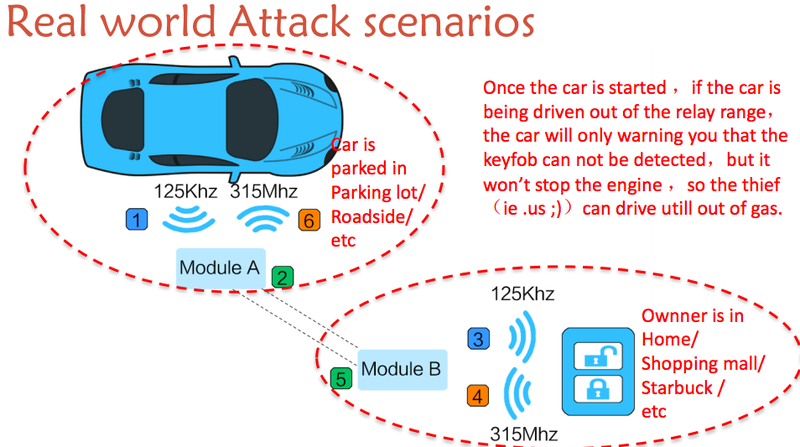

Esto sólo funciona si la llave está muy cerca del coche. Lo que estos investigadores han logrado hacer, en esencia, es engañar al coche y hacer parecer que la llave está muy cerca, incluso cuando no lo está.

La forma en que lo hacen es a través de un par de dispositivos de radio: uno está cerca de la llave, y captura las señales de radio, y el otro puede ser hasta 300 metros de distancia, recibiendo las señales de del llavero original para reenviarlos al coche. Hicieron un pequeño video dramatizando la situación:

La forma en que lo hacen es a través de un par de dispositivos de radio: uno está cerca de la llave, y captura las señales de radio, y el otro puede ser hasta 300 metros de distancia, recibiendo las señales de del llavero original para reenviarlos al coche. Hicieron un pequeño video dramatizando la situación:

Efectivamente, han construido un extensor de rango para la clave de proximidad. Las versiones anteriores de este mismo concepto esencialmente sólo grabaron la señal de radio, la transmitieron y la reprodujeron. Estos intentos anteriores utilizaron equipos que costaron miles de dólares (más tarde hasta centenares), y tenían un rango de menos de un tercio del alcance de este nuevo hack que sólo cósto U$20.

Lo que hace que el hack de Unicorn Team sea tan asombroso es que tienen la ingeniería reversa de la señal de radio de la clave de proximidad, y son capaces de convertir esa señal a datos, y luego volver a enviarlos a una frecuencia mucho más baja, lo que permite una mayor distancia en el rango de la señal.

Lo que hace que el hack de Unicorn Team sea tan asombroso es que tienen la ingeniería reversa de la señal de radio de la clave de proximidad, y son capaces de convertir esa señal a datos, y luego volver a enviarlos a una frecuencia mucho más baja, lo que permite una mayor distancia en el rango de la señal.

La solución sería mantener la llave en algo así como una Jaula de Faraday para evitar que las señales sean detectables.

Fuente: Jalopnik

El equipo llamado Unicorn Team está formado por tres investigadores, Yingtao Zeng, Qing Yang y Jun Li y presentó sus hallazgos en la conferencia de HITB en Amsterdam.

Esencialmente, la forma en que la mayoría de los sistemas de entrada keyless funcionan es que envía señales de radio al coche, este responde, y se establece una pequeña y rápida conversación de datos entre ellos. El resultado es que coche se desbloquea y está listo para conducir.

Esto sólo funciona si la llave está muy cerca del coche. Lo que estos investigadores han logrado hacer, en esencia, es engañar al coche y hacer parecer que la llave está muy cerca, incluso cuando no lo está.

La solución sería mantener la llave en algo así como una Jaula de Faraday para evitar que las señales sean detectables.

Fuente: Jalopnik

0 Comments:

Publicar un comentario

Gracias por dejar un comentario en Segu-Info.

Gracias por comentar!