Finaliza Pwn2Own 2017 con exploits para Adobe, Apple, Microsoft, Mozilla, Ubuntu y VMware

Pwn2Own, el concurso anual de hackers patrocinado por Zero Day Initiative (ZDI) y Trend Micro, ha establecido un récord de exploits exitosos, registrando 17 intentos con 11 exitosos.

El récord se produjo en el segundo día del evento, que este año celebra su décimo aniversario. En total, los concursantes recibieron U$S340.000 y 97 puntos de Master of Pwn por la investigación del día.

Según el blog de Trend Micro, Track A se centró en los productos de Adobe y Microsoft y dio como resultado el lanzamiento de exploits exitosos sobre Adobe Flash, Microsoft Edge y Microsoft Windows. ZDI otorgó U$S220.000 y 60 puntos de Master of Pwn a los concursantes de Track A. En el día 1, los concursantes recibieron U$S 233.000 y 45 puntos, con cinco intentos exitosos (y 20 errores), un éxito parcial, dos fracasos y dos entradas retiradas.

Los concursantes del Track B analizaron los productos de Mozilla y Apple. Los equipos fueron capaces de explotar con éxito Apple Safari y Mozilla Firefox, resultando en premios de U$S120,000 y 37 puntos de Master of Pwn.

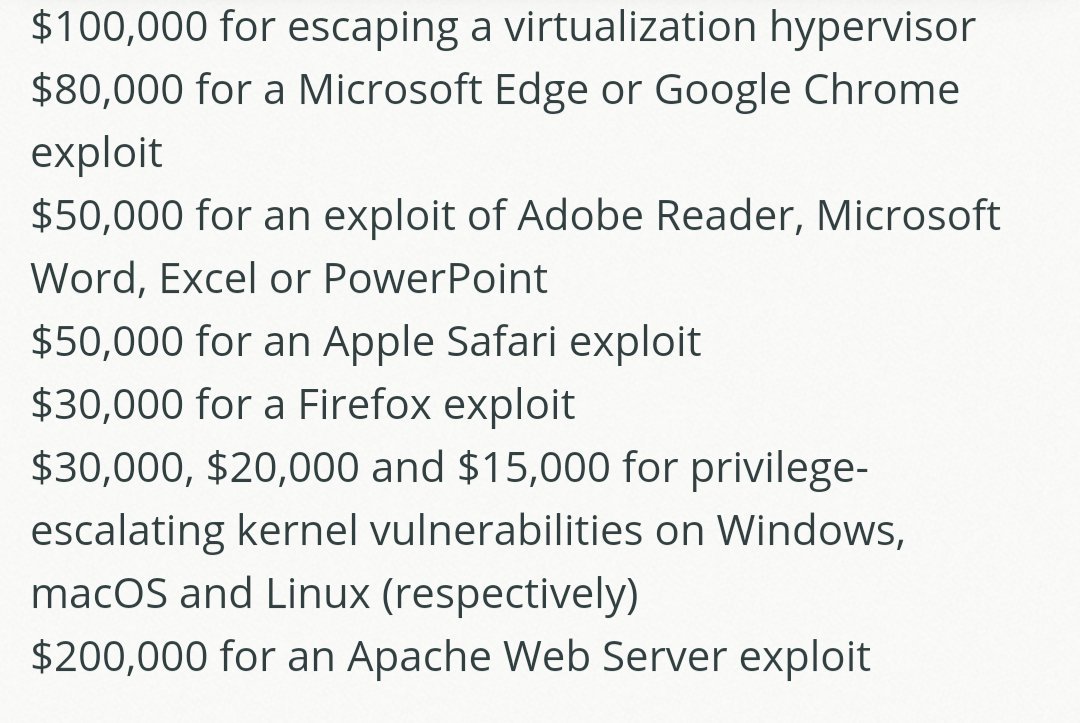

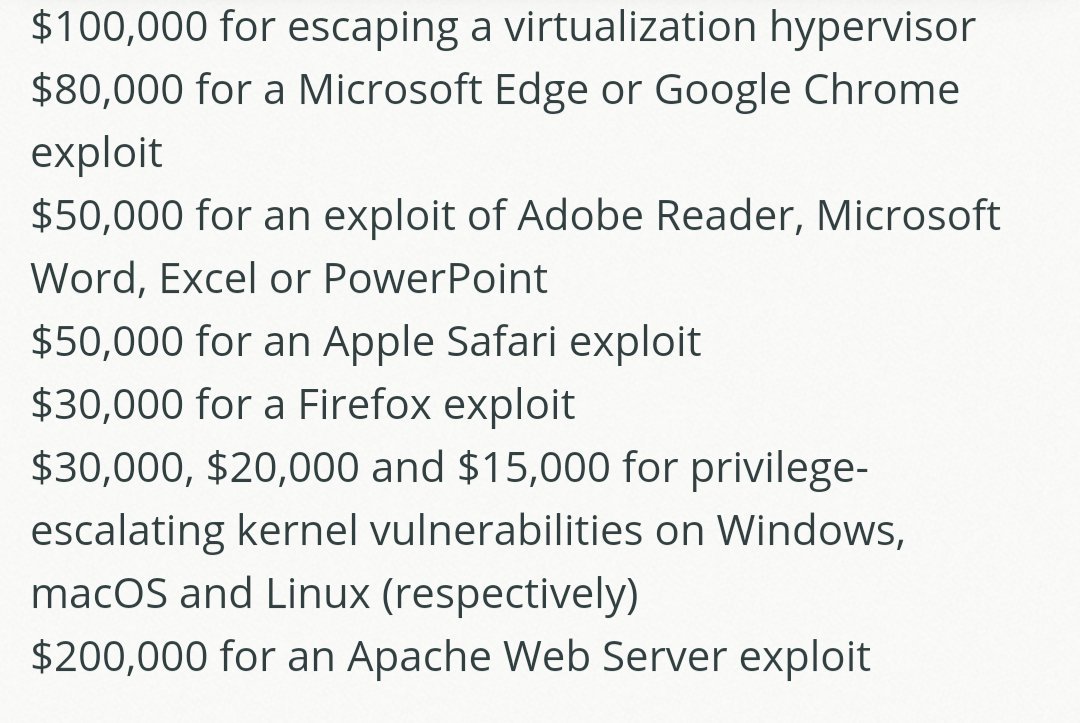

El concurso de este año cuenta con la mayor cantidad de premios en juego, con más de un millón de dólares. El evento de este año contó con 11 equipos y estuvo dirigidos a cinco categorías de productos con 30 intentos diferentes en total. Cada participante tiene tres intentos dentro de su intervalo de tiempo asignado para demostrar la exploit. Las categorías fueron: Virtual Machine escape (guest-to-Host); escalamiento local de privilegios; navegador web y plugins; aplicaciones empresariales y Server Side.

Quizas los bugs más interesantes son los hallados por los hackers de Qihoo’s 360 Security Team. El grupo usó un desbordamiento de Heap en Microsoft Edge y un búfer no inicializado en VMware para lograr un escape completo de la máquina virtual de VMware, ganando U$S105.000, el monto más alto otorgado esta semana.

Fuente: Infosecurity Magazine

El récord se produjo en el segundo día del evento, que este año celebra su décimo aniversario. En total, los concursantes recibieron U$S340.000 y 97 puntos de Master of Pwn por la investigación del día.

Según el blog de Trend Micro, Track A se centró en los productos de Adobe y Microsoft y dio como resultado el lanzamiento de exploits exitosos sobre Adobe Flash, Microsoft Edge y Microsoft Windows. ZDI otorgó U$S220.000 y 60 puntos de Master of Pwn a los concursantes de Track A. En el día 1, los concursantes recibieron U$S 233.000 y 45 puntos, con cinco intentos exitosos (y 20 errores), un éxito parcial, dos fracasos y dos entradas retiradas.

Los concursantes del Track B analizaron los productos de Mozilla y Apple. Los equipos fueron capaces de explotar con éxito Apple Safari y Mozilla Firefox, resultando en premios de U$S120,000 y 37 puntos de Master of Pwn.

- Un grupo ha encontrado y explotado una serie de fallos en Safari que les han permitido conseguir permisos de root en el sistema macOS. Este fallo ha sido recompensado con 35.000 dólares. Además, otro fallo importante lo han descubiertos los expertos de seguridad Samuel Grob y Niklas Baumstark, quienes han encontrado una serie de fallos en este navegador web que, combinados entre sí, pueden permitir mostrar mensajes personalizados en la Touch Bar de los nuevos Mac. Este fallo, aunque ha sido explotado parcialmente, se ha recompensado con 28.000 dólares.

- El mismo grupo de hackers también ha encontrado un fallo en el Kernel de Ubuntu que puede permitir a un atacante ganar privilegios en los sistemas vulnerables debido a un límite erróneo en la memoria. Este fallo ha sido recompensado con 15.000 dólares.

- Un error descubierto en el motor Chakra del navegador Microsoft Edge permitía inyectar código malicioso evitando todo tipo de sandbox. La gente de Tencent Security se llevó 80 000 dólares por este hallazgo.

- A destacar también una vulnerabilidad en el núcleo de Windows que permitía la ejecución de código remoto aprovechándose de un fallo de desbordamiento de buffer en el estándar de compresión de imágenes jpeg2000 utilizado por el lector de PDF’s Adobe Reader (otros U$S 50.000 para 360 Security Team)

- Y para finalizar un clásico: fallo en Adobe Flash que permitía la ejecución de código malicioso y obtener privilegios en el sistema. El equipo de Tencent Security se llevó 40 000 dólares por descubrir dicha vulnerabilidad. A mayores los empleados de 360 Security Team descubrieron otro fallo en Adobe Flash que afectaba al Windows Kernel mediante escalada de privilegios.

El concurso de este año cuenta con la mayor cantidad de premios en juego, con más de un millón de dólares. El evento de este año contó con 11 equipos y estuvo dirigidos a cinco categorías de productos con 30 intentos diferentes en total. Cada participante tiene tres intentos dentro de su intervalo de tiempo asignado para demostrar la exploit. Las categorías fueron: Virtual Machine escape (guest-to-Host); escalamiento local de privilegios; navegador web y plugins; aplicaciones empresariales y Server Side.

Quizas los bugs más interesantes son los hallados por los hackers de Qihoo’s 360 Security Team. El grupo usó un desbordamiento de Heap en Microsoft Edge y un búfer no inicializado en VMware para lograr un escape completo de la máquina virtual de VMware, ganando U$S105.000, el monto más alto otorgado esta semana.

Fuente: Infosecurity Magazine

0 Comments:

Publicar un comentario

Gracias por dejar un comentario en Segu-Info.

Gracias por comentar!