Borran bases de datos MongoDB y piden rescate (Actualiza!)

Un atacante identificado como "Harak1r1" está "secuestrando" bases de datos MongoDB mal configuradas, robando su contenido, y pidiendo un rescate en Bitcoin para devolver los datos.

Estos ataques han estado sucediendo por más de una semana y han llegado a servidores de todo el mundo. El primero en notar los ataques fue el investigador de seguridad Victor Gevers, parte del Project 366 de la Fundación GDI, y que ha estado buscando servidores MongoDB desprotegidos y alertando a las compañías sobre su estado.

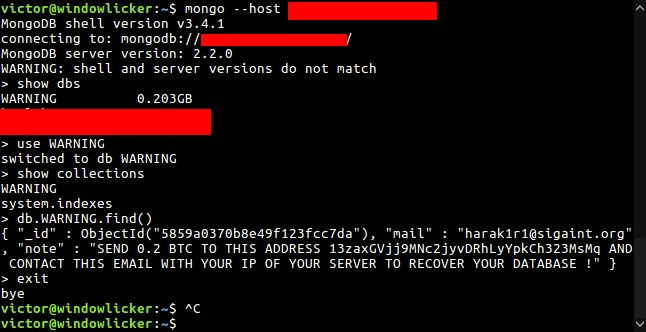

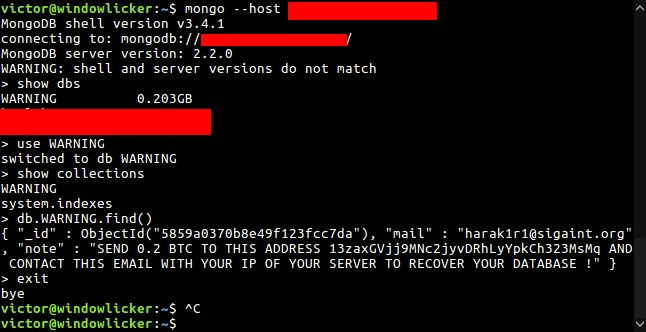

El 27 de diciembre, Gevers encontró un servidor MongoDB abierto pero, a diferencia de otros casos que descubrió en el pasado, cuando accedió al servidor abierto, encontró sólo una tabla, llamada "WARNING":

Según Gevers, el atacante había accedido a la base de datos MongoDB sin protección, exportado su contenido, y reemplazado todos los datos con la tabla anterior.

Según Gevers, el atacante había accedido a la base de datos MongoDB sin protección, exportado su contenido, y reemplazado todos los datos con la tabla anterior.

"Pude confirmar esto porque los archivos de registro muestran claramente que la fecha en la que se exportó primero y luego se creó la nueva base de datos con la tabla WARNING", dijo Gevers.

La buena noticia es que Gevers informó a la compañía y esta fue capaz de recuperar sus datos desde un backup.

Una rápida búsqueda en Google de la dirección de correo electrónico del atacante y de la dirección de Bitcoin revela que otros usuarios se quejan de incidentes similares.

Todos los incidentes parecen haber ocurrido en la semana pasada, haciendo alusión a una operación de exploración masiva llevada a cabo por Harak1r1, que luego accedió a los sistemas y obtuvo los datos para el rescate.

"Esto no es un ransomware, la base de datos no se cifra, sólo se reemplaza", dijo Gevers. "Esto es alguien que hace esto manualmente o con un simple script".

"Los MongoDBs abiertos y vulnerables se pueden encontrar en la plataforma AWS, porque este es el lugar favorito para las organizaciones que quieren trabajar con devops. Alrededor del 78% de todos estos hosts estan ejecutando versiones vulnerables conocidas".

MongoDB ha solucionado este problema algunos meses atras, pero las compañías siguen usando las versiones obsoletas. Los administradores que quieren evitar que su base de datos sea tomada deben actualizar a la última versión y seguir las mejores prácticas de seguridad oficial de la compañía.

Según estadísticas de Blockchain.info, al menos 16 propietarios (al momento de escribir esto) de MongoDB han pagado el rescate de 0.2 Bitcoin para recuperar sus archivos. Esta no es la primera vez que delincuentes apuntan a sistemas abiertos. En 2015 un ladrón usando usando el ID de Jabber [email protected] secuestró servidores Redis y los infectó con el ransomware de Fairware.

Fuente: Bleeping Computer

Estos ataques han estado sucediendo por más de una semana y han llegado a servidores de todo el mundo. El primero en notar los ataques fue el investigador de seguridad Victor Gevers, parte del Project 366 de la Fundación GDI, y que ha estado buscando servidores MongoDB desprotegidos y alertando a las compañías sobre su estado.

El 27 de diciembre, Gevers encontró un servidor MongoDB abierto pero, a diferencia de otros casos que descubrió en el pasado, cuando accedió al servidor abierto, encontró sólo una tabla, llamada "WARNING":

{

"_id" : ObjectId("5859a0370b8e49f123fcc7da"),

"mail" : "[email protected]",

"note" : "SEND 0.2 BTC TO THIS ADDRESS 13zaxGVjj9MNc2jyvDRhLyYpkCh323MsMq AND CONTACT THIS EMAIL WITH YOUR IP OF YOUR SERVER TO RECOVER YOUR DATABASE !"

}

"Pude confirmar esto porque los archivos de registro muestran claramente que la fecha en la que se exportó primero y luego se creó la nueva base de datos con la tabla WARNING", dijo Gevers.

La buena noticia es que Gevers informó a la compañía y esta fue capaz de recuperar sus datos desde un backup.

Una rápida búsqueda en Google de la dirección de correo electrónico del atacante y de la dirección de Bitcoin revela que otros usuarios se quejan de incidentes similares.

Todos los incidentes parecen haber ocurrido en la semana pasada, haciendo alusión a una operación de exploración masiva llevada a cabo por Harak1r1, que luego accedió a los sistemas y obtuvo los datos para el rescate.

"Esto no es un ransomware, la base de datos no se cifra, sólo se reemplaza", dijo Gevers. "Esto es alguien que hace esto manualmente o con un simple script".

El problema de las instancias de MongoDB no protegidas

Gevers ha estado ocupado durante años rastreando los sistemas mal configurados y ha realizado más de 5.200 revelaciones responsables en todo el mundo. El experto dice que la culpa de estos incidentes son instancias viejas de MongoDB desplegadas en la nube."Los MongoDBs abiertos y vulnerables se pueden encontrar en la plataforma AWS, porque este es el lugar favorito para las organizaciones que quieren trabajar con devops. Alrededor del 78% de todos estos hosts estan ejecutando versiones vulnerables conocidas".

MongoDB ha solucionado este problema algunos meses atras, pero las compañías siguen usando las versiones obsoletas. Los administradores que quieren evitar que su base de datos sea tomada deben actualizar a la última versión y seguir las mejores prácticas de seguridad oficial de la compañía.

Según estadísticas de Blockchain.info, al menos 16 propietarios (al momento de escribir esto) de MongoDB han pagado el rescate de 0.2 Bitcoin para recuperar sus archivos. Esta no es la primera vez que delincuentes apuntan a sistemas abiertos. En 2015 un ladrón usando usando el ID de Jabber [email protected] secuestró servidores Redis y los infectó con el ransomware de Fairware.

Fuente: Bleeping Computer

0 Comments:

Publicar un comentario

Gracias por dejar un comentario en Segu-Info.

Gracias por comentar!