Cómo usar "WinRar -df" para hacer desaparecer una organización

El grupo delictivo ruso SandWorm se ha relacionado con un ataque a las redes estatales de Ucrania donde se utilizó WinRar para destruir datos en dispositivos gubernamentales.

En un nuevo aviso, el Equipo de Respuesta a Emergencias Informáticas del Gobierno de Ucrania (CERT-UA) dice que los delincuentes informáticos rusos utilizaron cuentas VPN comprometidas que no estaban protegidas con autenticación multifactor para acceder a sistemas críticos en las redes estatales de Ucrania.

Una vez que obtuvieron acceso a la red, emplearon scripts que borraron archivos en máquinas Windows y Linux utilizando el programa de archivo WinRar.

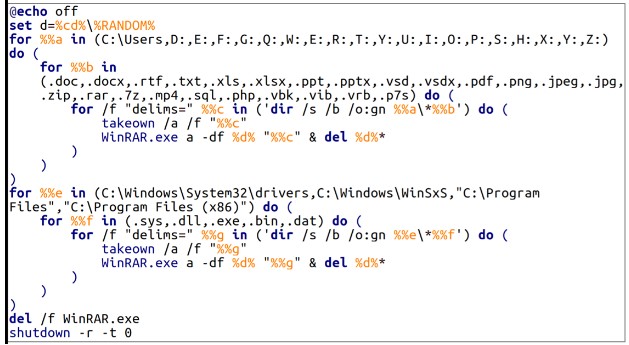

En Windows, el script BAT utilizado por SandWorm es RoarBat, que busca discos y directorios específicos para tipos de archivos como: doc, docx, rtf, txt, xls, xlsx, ppt, pptx, vsd, vsdx, pdf, png, jpeg, jpg, zip, rar, 7z, mp4, sql, php, vbk, vib, vrb, p7s, sys, dll, exe, bin y dat, y los comprime con el programa WinRAR.

Sin embargo, cuando se ejecuta WinRar, los atacantes utilizan la opción de línea de comandos "WinRar -df", que elimina automáticamente los archivos a medida que se archivan. Luego, el archivo comprimido también se elimina.

CERT-UA dice que RoarBAT se ejecuta a través de una tarea programada creada y distribuida centralmente a los dispositivos en el dominio de Windows mediante políticas de grupo.

En los sistemas Linux, los actores de amenazas usaron un script Bash en su lugar, que emplea la utilidad dd para sobrescribir los tipos de archivos de destino con cero bytes, borrando su contenido. Debido a este reemplazo de datos, la recuperación de archivos "vaciados" con la herramienta dd es poco probable, si no completamente imposible.

Tanto el comando dd como WinRar son programas legítimos, es probable que los atacantes los usaran para eludir la detección por parte del software de seguridad.

CERT-UA dice que el incidente es similar a otro ataque destructivo que golpeó a la agencia de noticias estatal ucraniana "Ukrinform" en enero de 2023, también atribuido a SandWorm.

CERT-UA recomienda que todas las organizaciones críticas del país reduzcan su superficie de ataque, corrijan las fallas, deshabiliten los servicios innecesarios, limiten el acceso a las interfaces de administración y controlen el tráfico y los registros de su red.

Como siempre, las cuentas VPN que permiten el acceso a redes corporativas deben protegerse con autenticación multifactor.

Fuente: BC

0 Comments:

Publicar un comentario

Gracias por dejar un comentario en Segu-Info.

Gracias por comentar!