Infraestructura crítica en riesgo por nuevas vulnerabilidades encontradas en dispositivos IIoT inalámbricos

Se ha descubierto un conjunto de 38 vulnerabilidades de seguridad en dispositivos inalámbricos de Internet industrial de las cosas (IIoT) de cuatro proveedores diferentes que podrían representar una superficie de ataque significativa para los actores de amenazas que buscan explotar entornos de tecnología operativa (OT).

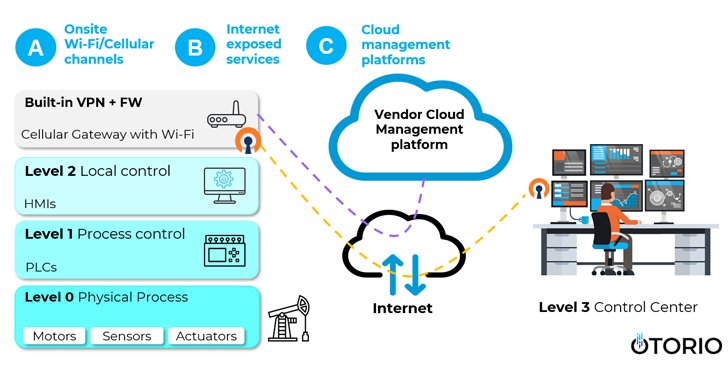

"Los actores de amenazas pueden explotar vulnerabilidades en dispositivos inalámbricos IIoT para obtener acceso inicial a redes internas de OT", dijo la compañía israelí de ciberseguridad industrial Otorio. "Se pueden usar estas vulnerabilidades para eludir las capas de seguridad e infiltrarse en las redes objetivo, poniendo en riesgo la infraestructura crítica o interrumpiendo la fabricación".

Las fallas, en pocas palabras, ofrecen un punto de entrada remoto para el ataque, lo que permite a los adversarios no autenticados obtener un punto de ingreso y posteriormente usarlo para propagarse a otros hosts, causando así graves daños.

Algunas de las deficiencias identificadas podrían encadenarse para dar a un actor externo acceso directo a miles de redes internas de OT a través de Internet, dijo el investigador de seguridad Roni Gavrilov.

De los 38 defectos, tres afectan al Servidor de Acceso Remoto (RAS) de ETIC Telecom (CVE 2022-3703, CVE-2022-41607 y CVE-2022-40981) y podrían abusarse para tomar completamente el control de los dispositivos susceptibles.

Otras cinco vulnerabilidades se refieren a InHand Networks InRouter 302 e InRouter 615 que, si se explotan, podrían resultar en inyección de comandos, divulgación de información y ejecución de código.

Específicamente, implica aprovechar los problemas en la plataforma en la nube "Administrador de Dispositivos", que permite a los operadores realizar acciones remotas como cambios de configuración y actualizaciones de firmware, para comprometer cada dispositivo InRouter administrado en la nube con privilegios de root.

También se identifican dos debilidades en Sierra Wireless AirLink Router (CVE 2022-46649 y CVE 2022-46650) que podrían permitir una pérdida de información confidencial y la ejecución remota de código. Los defectos restantes todavía están bajo divulgación responsable.

Los hallazgos subrayan cómo las redes OT podrían ponerse en riesgo al hacer que los dispositivos IIoT sean directamente accesibles en Internet, creando efectivamente un "punto único de falla" que puede eludir todas las protecciones de seguridad.

Alternativamente, los atacantes locales pueden entrar en puntos de acceso WiFi industriales y puertas de enlace celulares apuntando a WiFi o canales celulares en el sitio, lo que lleva a escenarios de adversario en el medio (AitM) con un gran impacto potencial.

Los ataques pueden ir desde apuntar a esquemas de cifrado débiles hasta ataques de coexistencia dirigidos a chips combinados utilizados ampliamente en dispositivos electrónicos.

Para lograr esto, los actores de amenazas pueden utilizar plataformas como WiGLE, una base de datos de diferentes puntos de acceso inalámbricos en todo el mundo, para identificar entornos industriales de alto valor, localizarlos físicamente y explotar los puntos de acceso desde cerca, señaló Otorio.

Como contramedidas, se recomienda deshabilitar esquemas de cifrado inseguros, ocultar nombres de redes WiFi, deshabilitar los servicios de administración en la nube no utilizados y tomar medidas para evitar que los dispositivos sean accesibles públicamente.

"La baja complejidad del exploit, combinada con el amplio impacto potencial, hace que los dispositivos inalámbricos IIoT y sus plataformas de gestión basadas en la nube sean un objetivo atractivo para los atacantes que buscan violar entornos industriales", dijo la compañía.

El desarrollo también se produce como en las dos fallas de alta gravedad que Otorio reveló en Siemens Automation License Manager (CVE 2022 43513 y CVE 2022 43514) que podrían combinarse para obtener la ejecución remota de código y la escalada de privilegios. Los errores fueron parcheados por Siemens en enero de 2023.

Fuente: THN

Traducción y colaboración de Diego M. Romero

0 Comments:

Publicar un comentario

Gracias por dejar un comentario en Segu-Info.

Gracias por comentar!