Malware y paquetes de Python que minan criptomonedas

Un nuevo tipo de malware de Windows ha infectado más de 222.000 sistemas en todo el mundo desde al menos junio de 2018, lo que le ha dado a su desarrollador no menos de 9.000 Moneros (U$S 2 millones) en ganancias ilegales.

Además, también se descubrió que varios paquetes en el repositorio PyPI de Python se utilizaban para convertir los equipos de desarrolladores en máquinas de minar criptomonedas. Ax Sharma, investigador en la empresa Sonatype, ha publicado un informe mostrando el comportamiento de varios paquetes maliciosos de Python utilizados para minar criptomonedas. Un usuario llamado "nedog123" se encargó de publicarlos en el Python Package Index (PyPI).

Mediante typosquatting, una técnica consistente en modificar ligeramente una cadena para suplantar un nombre legítimo a simple vista, engañaban a desarrolladores para descargar los paquetes fraudulentos. En este caso dichos paquetes aludían al proyecto matplotlib así como a librerías de aprendizaje automático y habían acumulado más de 5.000 descargas en total. A continuación se listan los paquetes maliciosos:

- maratlib

- maratlib1

- matplatlib-plus

- mllearnlib

- mplatlib

- learninglib

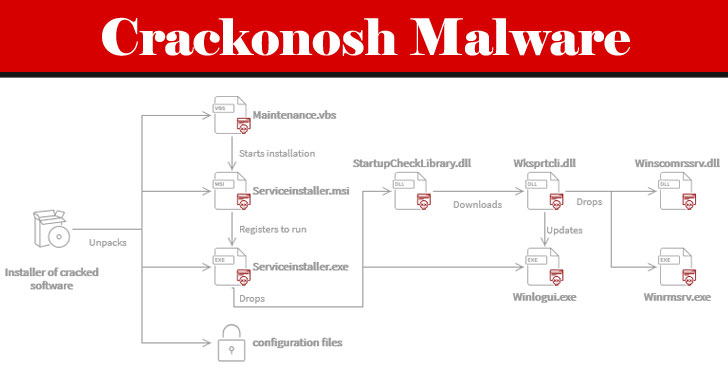

Crackonosh, el malware se distribuye a través de copias ilegales y crackeadas de software popular, solo para deshabilitar los programas antivirus instalados en la máquina e instalar el conocido paquete de minería de monedas llamado XMRig para explotar sigilosamente los recursos del host infectado para minar Monero.

Se han descubierto al menos 30 versiones diferentes del ejecutable de malware entre el 1 de enero de 2018 y el 23 de noviembre de 2020, dijo el jueves la compañía checa de software de ciberseguridad Avast, con la mayoría de las víctimas ubicadas en los EE.UU., Brasil e India. Polonia y Filipinas.

Crackonosh funciona reemplazando archivos críticos del sistema de Windows como serviceinstaller.msi y maintenance.vbs para cubrir sus pistas y abusa del modo seguro, que evita que el software antivirus funcione, para eliminar Windows Defender (y otras soluciones instaladas) y desactivar las actualizaciones automáticas.

Como parte de sus tácticas anti-detección y anti-forense, el malware también instala su propia versión de "MSASCuiL.exe" (es decir, Windows Defender), que coloca el ícono de Seguridad de Windows con una marca verde en la bandeja del sistema y ejecuta pruebas para determinar si se está ejecutando en una máquina virtual.

En diciembre pasado, el investigador de seguridad Roberto Franceschetti reveló que las aplicaciones antivirus podrían deshabilitarse iniciando en modo seguro y cambiando el nombre de sus directorios de aplicaciones antes de que se lancen los servicios correspondientes en Windows. Microsoft, sin embargo, dijo que el problema "no cumple con el estándar de servicios de seguridad", y señaló que el ataque se basa en tener privilegios de administrador / root, y agregó que un "administrador malintencionado puede hacer cosas mucho peores".

Esta noticia se produce cuando también se descubrió que un actor chino de amenazas detrás del malware y Purple Fox comprometió alrededor de 100.000 máquinas con Windows como parte de una campaña de criptojacking en evolución que se remonta a 2017.

"Crackonosh muestra los riesgos de descargar software crackeado", dijo el investigador de seguridad de Avast, Daniel Beneš. "Mientras las personas continúen descargando software de esta manera, los ataques como estos continuarán y seguirán siendo rentables para los atacantes. La conclusión clave de esto es que realmente no se puede obtener algo a cambio de nada y cuando se intenta robar software, lo más probable es que alguien esté tratando de robarle".

0 Comments:

Publicar un comentario

Gracias por dejar un comentario en Segu-Info.

Gracias por comentar!