Al menos dos bandas importantes de ransomware están abusando de las vulnerabilidades del producto VMWare ESXi para tomar el control de máquinas virtuales implementadas en entornos empresariales y cifrar sus discos duros virtuales.

Los ataques, vistos por primera vez en octubre pasado, se han relacionado con intrusiones llevadas a cabo por un grupo delictivo que implementó el ransomware RansomExx.

Según varios investigadores de seguridad , la evidencia sugiere que los atacantes utilizaron CVE-2019-5544 y CVE-2020-3992, dos vulnerabilidades en VMware ESXi. Ambos errores afectan el Service Location Protocol (SLP), un protocolo utilizado por dispositivos en la misma red para descubrirse entre sí; también se incluye con ESXi.

Las vulnerabilidades permiten a un atacante en la misma red enviar solicitudes SLP maliciosas a un dispositivo ESXi y tomar el control de él, incluso si el atacante no ha logrado comprometer el servidor VMWare vCenter al que suelen informar las instancias ESXi.

En los ataques que tuvieron lugar el año pasado, se ha visto a la banda RansomExx obteniendo acceso a un dispositivo en una red corporativa y abusando de este punto de entrada inicial para atacar instancias ESXi locales y cifrar sus discos duros virtuales, utilizados para almacenar datos de entre máquinas virtuales. , lo que causa interrupciones masivas a las empresas, ya que los discos virtuales ESXi generalmente se utilizan para centralizar datos de muchos otros sistemas.

Los informes de estos ataques han sido documentados en Reddit, Twitter y presentedos en una conferencia de seguridad el mes pasado y se confirmaron en entrevistas con ZDNet durante los últimos dos meses. Además, Evgueni Erchov, director de respuesta a incidentes e inteligencia de amenazas cibernéticas en Arete IR, le dijo a ZDNet que también ha habido casos en los que las instancias de ESXi han sido cifradas durante los ataques del grupo de ransomware Darkside. Si bien son más raros que los llevados a cabo por la pandilla RansomExx, los ataques muestran una tendencia que se está formando en el cibercrimen clandestino.

Esta tendencia también fue obvia en una misteriosa actualización publicada en línea el mes pasado por el operador del ransomware Babuk Locker, quien anunció una característica inquietantemente similar, aunque los ataques exitosos aún no se han confirmado.

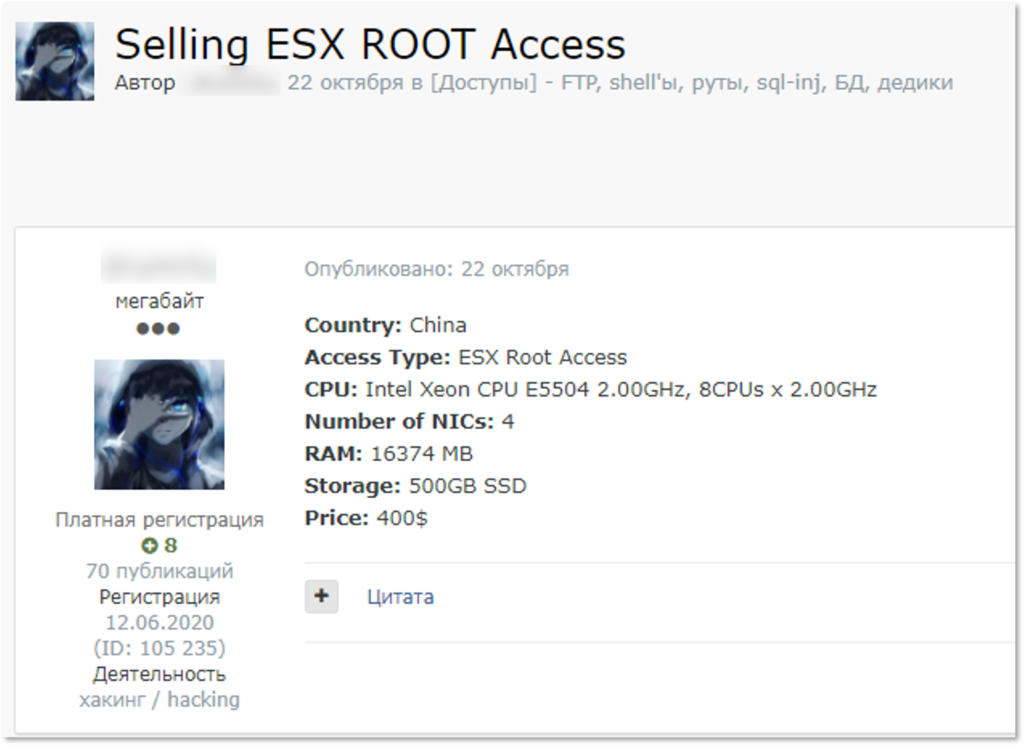

Además, los actores de amenazas también han observado la venta de acceso a instancias de ESXi en foros clandestinos de ciberdelincuencia el año pasado, según la firma de inteligencia de amenazas KELA. Dado que las bandas de ransomware a menudo trabajan con brokers que les habilitan el acceso inicial a las organizaciones, esto también podría explicar por qué ESXi estuvo vinculado a algunos ataques de ransomware el año pasado.

Se recomienda a los administradores de sistemas de las empresas que dependen de VMWare ESXi para administrar el espacio de almacenamiento utilizado por sus máquinas virtuales que apliquen los parches ESXi necesarios o que deshabiliten el soporte SLP para evitar los ataques, si el protocolo no es necesario.

Fuente: ZDNet

No hay comentarios.:

Publicar un comentario

Gracias por dejar un comentario en Segu-Info.

Gracias por comentar!