Vulnerabilidad crítica en plugin wpDiscuz de Wordpress (Parchea!)

Los delincuentes podrían explotar una vulnerabilidad de gravedad crítica en

el complemento wpDiscuz instalado en más de 70.000 sitios de WordPress para

ejecutar código de forma remota después de cargar archivos arbitrarios en el

servidor que aloja el blog vulnerable. Según el analista de amenazas de Wordfence, Chloe Chamberland, la falla de

seguridad se califica como gravedad crítica con un puntaje base de CVSS de

10/10 y ya fue solucionada.

wpDiscuz

es un

complemento de WordPress

comercializado como una alternativa a Disqus y Jetpack Comments que

proporciona un sistema de comentarios en tiempo real Ajax y almacena

comentarios dentro de una base de datos local.

El equipo de

Wordfence Threat Intelligence informó la vulnerabilidad

a los desarrolladores de wpDiscuz el 19 de junio y se parcheó por completo con

el lanzamiento de la versión 7.0.5 el 23 de julio, después de un intento

fallido de solucionar el problema en la versión 7.0.4.

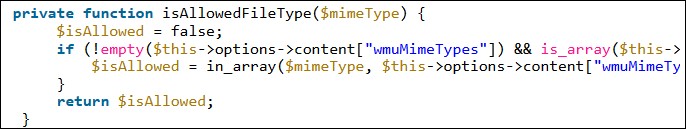

Si bien wpDiscuz fue diseñado para permitir solo el uso de archivos

adjuntos de imágenes, las funciones de detección de tipo MIME de archivo

incluidas en versiones sin parchear del complemento y utilizadas para

verificar que los tipos de archivo no pueden bloquear a los usuarios para

que no carguen archivos arbitrarios como archivos PHP.

"Esto efectivamente le daría al atacante un control completo sobre cada sitio en el servidor", agregó.

Si bien wpDiscuz 7.0.5, la versión que contiene una solución para esta vulnerabilidad RCE de gravedad máxima, se lanzó el 23 de julio, el complemento solo tuvo un poco más de 25,000 descargas durante la última semana, incluidas las actualizaciones y las nuevas instalaciones.

Esto se traduce en al menos 45.000 sitios de WordPress con instalaciones activas de wpDiscuz aún potencialmente expuestas a ataques de adquisición si los atacantes deciden comenzar a explotar este error como parte de futuras campañas.

Se insta a los usuarios de wpDiscuz a actualizar el complemento a la última versión tan pronto como sea posible para bloquear posibles ataques con el objetivo de apoderarse de sus cuentas de alojamiento, ya que los atacantes usan regularmente defectos conocidos del complemento de WordPress para tomar el control o borrar sitios.

Fuente:

BC

All is fixed!

ResponderBorrarThe problem is 100% fixed and wpDiscuz is safe.

You can ignore this if you've already updated to 7.0.5 or higher version (current version is 7.0.6).

This was fixed and the new version 7.0.5 was released a week ago. There is not any issues with current wpDiscuz version. It's 100% secure now.

This kind of issues happens with almost all WordPress plugins, so there is no reason to worry if you've updated and up to date. Just keep updating your plugins and make sure you're using the latest versions.

About 50% of wpDiscuz users are currently using 7.x.x versions. It’s about 35,000 websites.

30,000 of them have already updated to secure 7.0.5 and higher versions during last week. And about 3,000 websites are updating every day.

So in one two days there almost certainly won’t be any website with old unsecure 7.0.0 – 7.0.4 versions and almost all websites will be up to date and safe.

Thank you!

wpDiscuz Developers

Great!

Borrar